Ivanti, Ocak 2024’ün başlarında istismar edilen sıfır gün olarak işaretlenen iki güvenlik açığı da dahil olmak üzere, kurumsal VPN cihazlarında bulunan güvenlik açıklarına yönelik yamalar yayınladı.

31 Ocak 2024’te Ivanti, CVE-2023-46805, CVE-2024-21887, CVE-2024-21888 ve CVE-2024-21893 dahil olmak üzere dört güvenlik açığını gidermek için düzeltmeler yayınladı. Son iki güvenlik açığı, düzeltmelerin yerine geçen ikinci bir dizi hafifletmeyle birlikte yamanın yayınlandığı gün açıklandı. Orange Cyberdefense CERT birkaç saat içinde bu güvenlik açığını hedef alan saldırıları tespit ederek saldırganların Ivanti uygulamasına bir arka kapı yerleştirmesine olanak sağladı.

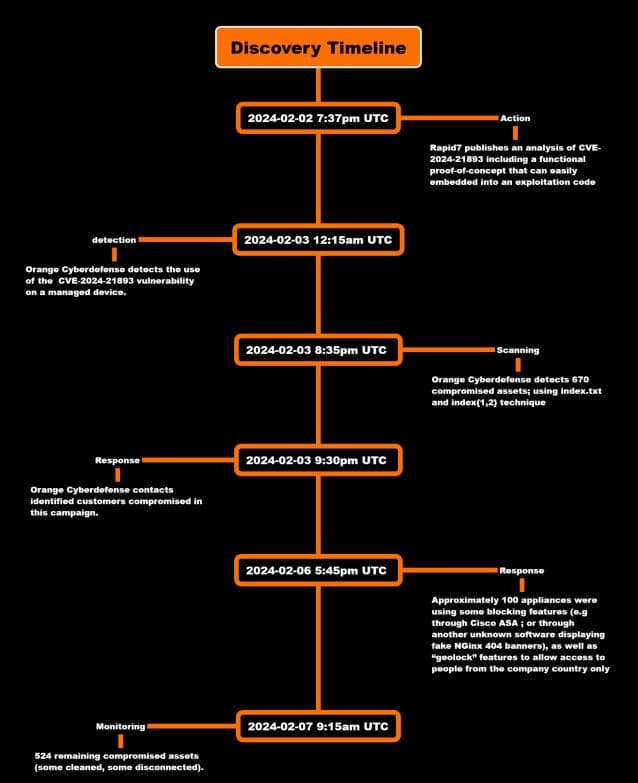

Orange Cyberdefense raporunda (PDF), saldırganların kalıcı uzaktan erişim sağlamak için güvenlik açığından yararlandığını keşfettiğini belirtti. SAML güvenlik açığını kullanarak bir bileşene arka kapı enjekte ederek arka kapıya erişimi kontrol ettiler. Orange, 3 Şubat 2024’te, ilk azaltımların uygulandığı ancak yama yapılmadığı, güvenliği ihlal edilmiş bir cihaz tespit etti. Saldırganlar root erişimini belirlemek için keşif gerçekleştirdi ve cihaza root erişimine sahip olduklarını belirten yeni bir arka kapı olan DSLog’u devreye soktu.

Güvenliği ihlal edilmiş bir cihazdaki arka kapı, saldırganların komutları yürütmesine ve kimliği doğrulanmış olanlar dahil tüm web isteklerini ve sistem günlüklerini günlüğe kaydetmesine olanak tanır. Orange, CVE-2023-46805 ve CVE-2024-21887’yi hedef alan saldırılarda yüzün üzerinde güvenliğin ihlal edildiği 700 güvenliği ihlal edilmiş cihaz tespit etti. Geriye kalanlara, doğrudan algılamayı önleyen ilk XML azaltma uygulandı. Arka kapı, cihaz başına benzersiz bir karma kullanır.

Hackread, Ivanti VPN cihazlarındaki sıfır gün güvenlik açıklarından yararlanılmasını takip ediyor. Bilgisayar korsanları, KrustyLoader kötü amaçlı yazılımını ve kripto para madencilerini dağıtmak için bunları kullandı. Bilginize, Ivanti Connect Secure (ICS) ve Ivanti Policy Secure Gateway cihazlarında CVE-2023-46805 ve CVE-2024-21887 bulundu.

Bir Kimlik Doğrulama Baypas kusuru olan CVE-2023-46805, uzaktaki saldırganların kontrol kontrollerini atlamasına olanak tanırken CVE-2024-21887, kimliği doğrulanmış bir yöneticinin hazırlanmış istekler göndererek ve rastgele komutlar yürüterek Ivanti cihazlarından yararlanmasına olanak tanıyan bir Komut Ekleme kusurudur. CVE-2024-21888, Ivanti Connect Secure ve Ivanti Policy Secure’daki bir Ayrıcalık Artışı güvenlik açığıdır ve kullanıcının yönetici ayrıcalıkları kazanmasına olanak tanır.

CVE-2024-21893, ZTA için Ivanti Connect Secure, Policy Secure ve Neurons’un SAML bileşeninde yer alan bir sunucu tarafı istek sahteciliği hatasıdır. Sorun, hassas bilgilerin sızdırılması amacıyla kimlik doğrulaması yapılmadan kullanılabilir. Ivanti, son tavsiyesinde “sınırlı” sayıda müşterinin CVE-2024-21893’ten etkilendiğini belirtti.

Bulgular, Şubat ayı başlarında Ivanti tarafından Ocak 2024’te keşfedilen sıfır gün güvenlik açığı CVE-2024-21893’ün vahşi doğada istismar edildiğini bildiren Shadowserver Vakfı tarafından da paylaşıldı. Rapid7, Şubat ayından bu yana saldırılarda 170’in üzerinde farklı IP adresinin dahil olduğu bir artış olduğunu bildirdi.

Kuruluşlara, sıfır gün istismarını önleyen ilk azaltımların yerine geçen ve cihazlarını fabrika ayarlarına sıfırlayan, 31 Ocak ve 1 Şubat’ta yayınlanan Ivanti yamalarını yüklemeleri tavsiye ediliyor. Ayrıca, VPN cihazlarının SAML bileşeninde CVE-2024-22024 olarak izlenen bir güvenlik açığını gidermek için 8 Şubat’ta yayımlanan güvenlik güncellemelerini de yüklemeleri gerekiyor.

İLGİLİ MAKALELER

- GNU C Kütüphanesinde Kritik Kusurlar Bulundu, Başlıca Linux Dağıtımları Risk Altında

- Aşırı Genişleme Kusurları Jenkins Sunucularını Saldırılara Açık Bırakıyor

- Kritik “PixieFail” Kusurları Milyonlarca Cihazı Siber Saldırılara Maruz Bırakıyor

- TeamViewer Uzaktan Erişim Sağlamak ve Fidye Yazılımını Dağıtmak İçin Suistimal Edildi

- Windows Defender SmartScreen Kusuru Phemedrone Stealer ile Kullanıldı