Checkpoint’in araştırmasına göre yeni bir saldırı kampanyası, şüphelenmeyen kullanıcıları kimlik bilgileri toplama sayfalarına yönlendiren e-postalar göndermek için Dropbox’tan yararlanıyor.

İş E-Postası Güvenliği (BEC) kampanyaları, araştırmacıların bunu ilk tespit etmesinden bu yana sürekli olarak gelişti. Tehdit aktörleri, hediye kartı dolandırıcılığından güvenliği ihlal edilmiş hesaplardan gelen e-postalara kadar çok çeşitli taktikler denedi ve artık meşru hizmetlerin masum kullanıcıları cezbetmek için sahtekarlığa dönüştürüldüğü BEC 3.0’a sahibiz.

Bu yeni teknik, tehdit aktörleri arasında popülerlik kazanıyor; bu da endişe verici bir konu çünkü e-posta meşru bir platformdan gönderildiğinden kötü niyetli eylemlerin tespit edilmesi zor.

Aynı teknik, Checkpoint Harmoney e-posta araştırmacıları tarafından keşfedilen yeni BEC 3.0 kampanyasında da kullanıldı. Bu saldırıda tehdit aktörleri Dropbox’ı istismar ediyor. Bu, Eylül ayının ilk iki haftasında tespit edilen 5.440 saldırıyla aktif bir kampanyadır.

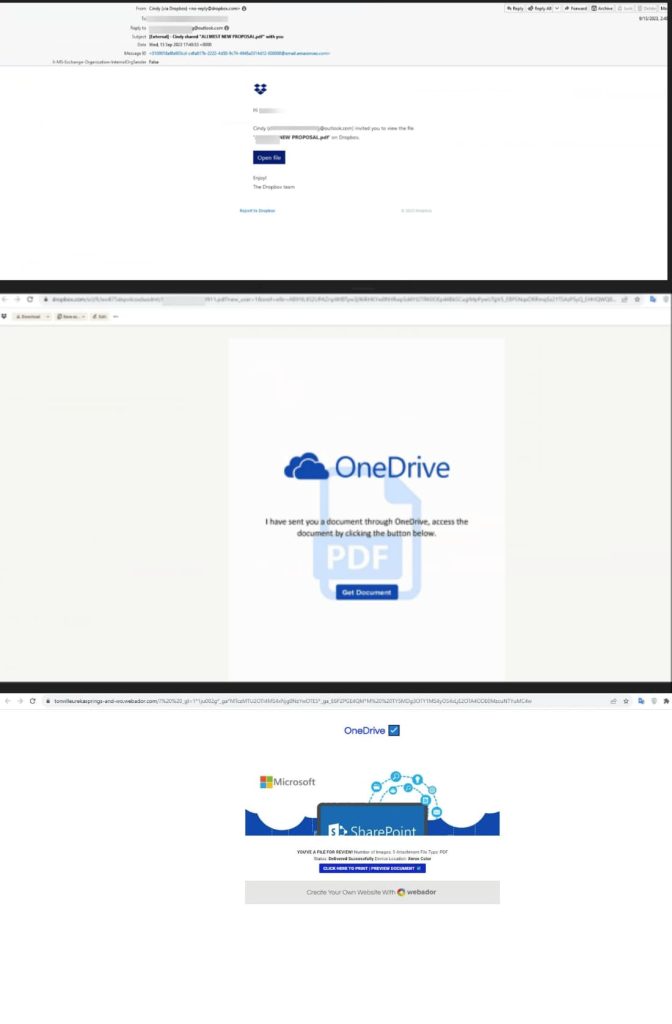

Checkpoint’in raporuna göre, saldırganlar Dropbox’ta sahte giriş sayfaları oluşturuyor ve bunları şüphelenmeyen kullanıcılara e-posta göndermek için kullanıyor ve sonunda onları kötü amaçlı bir URL’ye yönlendirerek kimlik bilgilerini çalıyor. Bu saldırının püf noktası, Dropbox tarafından gönderilen ve alıcıya bir belgeyi görüntülemesini bildiren standart posta olan e-postadır.

Daha sonra kullanıcıdan meşru bir Dropbox sayfasını ziyaret etmesi istenir. Bu sayfa OneDrive sayfasına benzer, ancak URL Dropbox’ta barındırılmaktadır. Belge bu sayfada mevcuttur. Kullanıcılar Belge Al’a tıkladıklarında başka bir sayfaya yönlendirileceklerdir. Bu sayfa, kullanıcıların oturum açma bilgilerini çalmak için kötü amaçlı olarak tasarlanmıştır.

BEC 3.0 saldırıları daha kolaydır çünkü dolandırıcılar meşru hizmetlerden yararlanabilir ve kullanıcıları aldatabilir.

“Bu saldırılar artıyor ve bilgisayar korsanları Google, Dropbox, QuickBooks, PayPal ve daha fazlası gibi favori üretkenlik sitelerinizin tümünü kullanıyor. Bu, gördüğümüz en akıllıca yeniliklerden biri ve bu saldırının şu ana kadarki boyutu göz önüne alındığında, en popüler ve etkili olanlardan biri.” Checkpoint’in blog yazısını okuyun.

Checkpoint, Dropbox’ı 18 Eylül’de bu kampanya hakkında bilgilendirdi. Güvende kalmak için son kullanıcıların dikkatli olması ve bir belgeyi açmadan veya e-postadaki talimatlara yanıt vermeden önce göndereni kontrol etmesi gerekir. Bu saldırıda Dropbox belgesinin One Drive’a benzeyen bir sayfada barındırılması şüphe uyandırmaya yetiyor.

Dahası araştırmacılar, kullanıcıları kimlik avı göstergelerini tanımlayabilen ve karmaşık saldırıları engelleyebilen yapay zeka destekli teknolojiyi benimsemeye çağırıyor. Son olarak, tarayıcıları ve belgeleri korumak için güçlü bir URL koruması ve kapsamlı bir güvenlik çözümü şarttır.

İLGİLİ MAKALELER

- Linkedin hacker’ı Dropbox’a 7 yıl hapis cezası

- Çinli Grup ‘Admin338’ Yüklerini Teslim Etmek İçin DropBox Kullanıyor

- MoleRats, kötü amaçlı yazılım yaymak için Facebook, Dropbox ve Google Dokümanlar’ı kullanıyor