Kötü niyetli aktörler, adı verilen meşru bir Rust tabanlı enjektör kullanıyor. Donmak[.]rs adlı ticari bir kötü amaçlı yazılımı dağıtmak için X solucanı kurban ortamlarında.

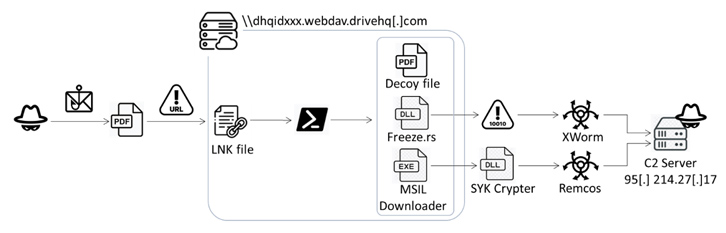

13 Temmuz 2023’te Fortinet FortiGuard Labs tarafından tespit edilen yeni saldırı zinciri, bubi tuzaklı bir PDF dosyası içeren bir kimlik avı e-postası aracılığıyla başlatıldı. Ayrıca, ilk olarak Mayıs 2022’de Morphisec tarafından belgelenen SYK Crypter adlı bir şifreleyici aracılığıyla Remcos RAT’ı tanıtmak için kullanılmıştır.

Güvenlik araştırmacısı Cara Lin, “Bu dosya bir HTML dosyasına yönlendiriyor ve uzak bir sunucudaki bir LNK dosyasına erişmek için ‘search-ms’ protokolünü kullanıyor” dedi. “LNK dosyası tıklandığında, bir PowerShell betiği Freeze yürütür[.]Daha fazla saldırgan eylem için rs ve SYK Crypter.”

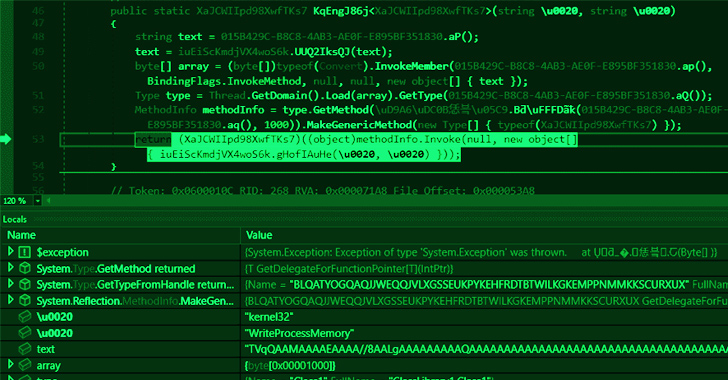

Donmak[.]4 Mayıs 2023’te piyasaya sürülen rs, güvenlik çözümlerini atlatmak ve gizli bir şekilde kabuk kodunu yürütmek için kullanılan bir yük oluşturma aracı olarak işlev gören, Optiv’in açık kaynaklı bir kırmızı ekip oluşturma aracıdır.

“Donmak[.]rs, yalnızca Userland EDR kancalarını kaldırmak için değil, aynı zamanda diğer uç nokta izleme kontrollerini atlatacak şekilde kabuk kodunu yürütmek için birden çok teknik kullanır”, GitHub’da paylaşılan bir açıklamaya göre.

SYK Crypter ise AsyncRAT, NanoCore RAT, njRAT, QuasarRAT, RedLine Stealer ve Warzone RAT (aka Ave Maria) gibi çok çeşitli kötü amaçlı yazılım ailelerini dağıtmak için kullanılan bir araçtır. Discord içerik dağıtım ağından (CDN), zararsız satın alma siparişleri gibi görünen e-postalara eklenmiş bir .NET yükleyici aracılığıyla alınır.

Morphisec araştırmacısı Hido Cohen, “Bu saldırı zinciri, kalıcı, birden çok şaşırtma katmanı içeren ve güvenlik çözümleri tarafından algılanmaktan kaçınma yeteneğini sürdürmek için polimorfizm kullanan bir şifreleyici sunuyor.”

“search-ms” URI protokol işleyicisinin kötüye kullanımının, saldırgan tarafından kontrol edilen bir sunucuda arama yapmak ve Windows Dosya Gezgini’nde kötü amaçlı dosyaları yerel arama sonuçlarıysa.

Fortinet’ten elde edilen bulgular, dosyaların PDF dosyaları olarak kamufle edilmesi, ancak aslında sahte bir PDF belgesi görüntülerken Rust tabanlı enjektörü başlatmak için bir PowerShell betiği yürüten LNK dosyaları olması bakımından farklı değil.

Son aşamada, XWorm uzaktan erişim truva atını yürütmek ve makine bilgileri, ekran görüntüleri ve tuş vuruşları gibi hassas verileri toplamak ve güvenliği ihlal edilmiş cihazı uzaktan kontrol etmek için enjekte edilen kabuk kodunun şifresi çözülür.

Üç aylık bir programın şimdiden saldırılarda silah haline gelmesi, kötü niyetli aktörlerin hedeflerine ulaşmak için saldırı araçlarını hızla benimsemesini simgeliyor.

Hepsi bu değil. PowerShell betiği, enjektörü yüklemenin yanı sıra, şifrelenmiş Remcos RAT kötü amaçlı yazılımını içeren SYK Crypter’ı getirmek için uzak bir sunucuyla iletişim kurarak bir damlalık işlevi gören başka bir yürütülebilir dosyayı çalıştıracak şekilde yapılandırılmıştır.

Lin, “XWorm ve Remcos’un birleşimi, bir dizi kötü amaçlı işlevselliğe sahip zorlu bir truva atı yaratıyor” dedi. “C2 sunucusunun trafik raporu […] Avrupa ve Kuzey Amerika’yı bu kötü niyetli kampanyanın birincil hedefleri olarak ortaya koyuyor.”