Yüksek koordineli bir kimlik avı kampanyası ortaya çıktı ve ABD vatandaşlarını çeşitli eyalet motorlu taşıt departmanlarını (DMV) taklit ederek hedef aldı.

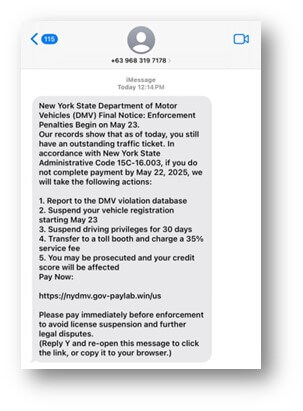

Bu yaygın saldırı, birincil dağıtım vektörü olarak SMS kimlik avı veya “smaching” kullandı ve kurbanları hayali ödenmemiş ücretli ihlaller hakkında endişe verici kısa mesajlarla bombaladı.

Filipinler’deki kaynaklara kadar izlenen yerel DMV numaralarından kaynaklanan bu mesajlar, lisans askıya alma veya yasal işlemleri tehdit ederek, “[State-Name] Güvenilirliği artırmak için yönetim kodu 15c-16.003 ”.

.png

)

Smishing kampanyası devlet kurumlarını taklit ediyor

Mağdurlar, sahte DMV web sitelerine yol açan kötü niyetli bağlantılara tıklamaları istenmiş, kendi durumlarıyla eşleşecek şekilde titizlikle temalı, burada 6,99 dolarlık bir nominal ücret ödemeleri ve kimlik doğrulaması kapsamında tam isimler, adresler ve kredi kartı detayları da dahil olmak üzere kapsamlı kişisel bilgileri sunmaları istenmiştir.

Bu kampanyanın teknik analizi, daha önce benzer DMV hedefli saldırılara bağlı olan “Deniz Feneri” olarak adlandırılan merkezi bir kimlik avı kitinin açık göstergeleri ile oldukça yapılandırılmış bir operasyonu ortaya çıkardı.

Kötü niyetli alanlar, https: // gibi tutarlı bir adlandırma kuralını izledi.[state_ID]dmv.gov-[4-letter-string].CFD/Pay ve genellikle 49.51.75.162 gibi bilinen kötü niyetli IP’lerde barındırıldı, California, Teksas ve New York da dahil olmak üzere klonlanmış sayfalarla aynı HTML dosya imzalarını paylaştı.

Teknik bilgiler Çin bağlantılı altyapıyı ortaya çıkarıyor

Altyapı analizi, Çin ad sunucuları (Alidns.com) kullanılarak düzgün DNS yapılandırmalarını ve kaynak kodundaki Çince yorumların yanı sıra Çin alan adı işlemlerine bağlı bir SOA iletişim e-postası ortaya koydu.

Web Varlığı Parmak İpliği, C18umyzn.js ve duruma özgü logolar gibi statik dosyaların yeniden kullanılmasını, hızlı dağıtım için tasarlanmış önceden paketlenmiş bir kimlik avı kitine işaret ederek doğruladı.

Bu unsurlar, Çin siber suç forumlarında reklamı yapılan düşük maliyetli, yüksek hacimli kimlik avı modellerini yansıtan barındırma desenleri ile birleştiğinde, Çin merkezli bir tehdit aktörüne atıfta bulunma önermektedir.

Kampanyanın ölçeği, binlerce yeni kayıtlı alan ve FBI’ın İnternet Suç Şikayet Merkezi’ne (IC3) tek bir ay içinde bildirilen 2.000’den fazla şikayet ile şaşırtıcıydı ve yıkıcı erişimini vurguladı.

CBS News ve The New York Post da dahil olmak üzere ulusal medya kuruluşları, kamu bilincini artırırken, Florida ve Pennsylvania gibi eyaletler, istenmeyen ücret ihlali mesajlarıyla etkileşime karşı acil tavsiyelerde bulundu.

Check Point Araştırma Raporuna göre, bu çok devletli saldırı, aktif altyapıyı nötralize etmek, SMS filtrelemesini geliştirmek ve halkı eğitmek için işbirliği yapan federal yetkililer, siber güvenlik satıcıları ve telekom sağlayıcılarından sağlam bir yanıt verdi.

Etki alanı kalıplarını ve kimlik avı kiti eserlerini detaylandıran tehdit istihbarat bültenleri, bu tür sofistike dolandırıcılıklara karşı proaktif savunma ihtiyacını vurgulayarak kolluk kuvvetlerine yayılmıştır.

Kampanyanın etkisi ortaya çıkmaya devam ettikçe, paylaşılan altyapının yeniden kullanılması ve düşük maliyetli işlem modelinin inanılması, siber suçlular tarafından devlet kurumlarına olan güvenden yararlanmak için kullanılan gelişen taktiklerin daha keskin bir hatırlatıcısı olarak hizmet vermektedir.

Bu haberi ilginç bul! Anında güncellemeler almak için bizi Google News, LinkedIn ve X’te takip edin