Araştırma firması Zscaler ThreatLabz tarafından yakın zamanda yapılan bir araştırma, kripto para birimi alanındaki insanları hedef alan yeni ve akıllıca bir tuzak buldu. Kasım 2025’te araştırmacılar, geliştiricilerin uygulama geliştirmek için her gün kullandığı devasa bir halk kütüphanesi olan NPM’de saklanan üç kötü amaçlı yazılım paketi buldu.

Bu dosyalar yalnızca aksaklıklar değildi; araştırmacıların NodeCordRAT adını verdiği belirli bir virüsü yaymak için tasarlandılar. Bu, temelde bir yabancıya, yaptıklarınızı izlemesi ve dosyalarınızı çalması için bilgisayarınıza bir arka kapı sağlayan bir Uzaktan Erişim Truva Atı’dır (RAT).

Aldatma Zinciri

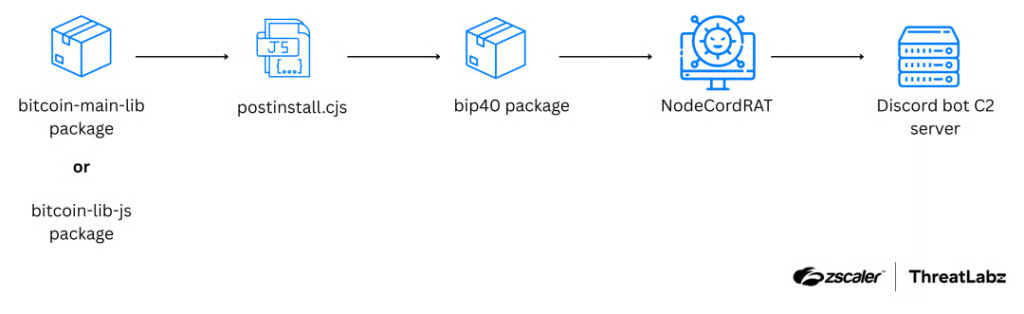

Soruşturma sırasında saldırganların yakalanmamak için kötü amaçlı yazılım yüklemenin yanı sıra bir dosya zinciri de oluşturduğu kaydedildi. Meşru kaynaklardan neredeyse tamamen gerçek, güvenilir araçlara benzeyen isimler kullandılar bitcoinjs proje. Araştırmacılara göre saldırgan (e-postayla bağlantılı) [email protected]) üç özel paket yükledi:

- bip40 (Yaklaşık 958 kez indirildi)

- bitcoin-lib-js (Yaklaşık 183 defa indirildi)

- bitcoin-main-lib (Yaklaşık 2.286 kez indirildi)

Daha fazla araştırma yaptıktan sonra araştırmacılar, bir geliştirici ilk iki paketi yüklemeye çalıştığında, gizli bir komut dosyasının otomatik olarak gerçek virüsü taşıyan üçüncü paket olan bip40’ı çektiğini buldu. Tüm bu süreç arka planda otomatik olarak gerçekleşir ve kullanıcı hiçbir zaman ‘Evet/Hayır’ açılır penceresini veya uyarısını görmez.

Zscaler’in blog yazısında şöyle yazıyor: “Bip40’ı diğer kütüphaneleri tamamen atlayarak bağımsız bir paket olarak indirmek de mümkün. Saldırgan, geliştiricileri sahte paketleri indirmeye ikna etmek için meşru bitcoinjs projesi içinde bulunan gerçek depoların isim varyasyonlarını kullandı.”

Discord üzerinden kontrol ediliyor

Bu saldırıyı benzersiz ve rahatsız edici kılan şey, bilgisayar korsanlarına nasıl karşılık verdiğidir. Bildiğimiz kadarıyla Discord esas olarak oyun oynamak veya sohbet etmek için kullanılıyor ancak bu bilgisayar korsanları, özel bir Discord kanalına basit metin komutları göndererek onu uzaktan kumanda olarak kullandılar. Bu şekilde bilgisayar korsanları virüs bulaşmış bilgisayara tam olarak ne yapması gerektiğini söyleyebilir.

Araştırmacılar ayrıca virüsün belirli kısa komutlara yanıt verdiğini belirtti. Örneğin, komut !run Saldırganların istedikleri kodu çalıştırmasına izin vererek kabuk komutlarının yürütülmesine olanak tanır. Bu sırada, !screenshot masaüstünüzün bir resmini çeker ve !sendfile Saldırganların sabit diskinizdeki herhangi bir dosyayı seçip doğrudan sohbetlerine yüklemesine olanak tanır.

Neyin Peşindeler

NodeCordRAT, kayıtlı şifreler ve giriş bilgileri, kripto cüzdanlar (özellikle MetaMask tohum ifadeleri ve dijital anahtarlar) gibi Chrome verilerini ve gizli dosyalar (ör. .env İşletmelerin web sitelerini çalışır durumda tutmak için kullandıkları dosyalar.

Bu paketler o zamandan beri NPM mağazasından kaldırılmış olsa da, onları indiren binlerce kişiye zaten zarar verilmiş olabileceğini belirtmekte fayda var. Kripto veya geliştirme sektörlerinde çalışıyorsanız bu belirli adlar için son indirmelerinizi kontrol etmek iyi bir fikirdir.