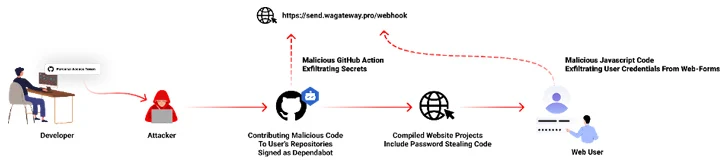

Geliştiricilerin şifrelerini çalmak amacıyla GitHub hesaplarını ele geçiren ve Dependabot katkıları gibi görünen kötü amaçlı kodlar işleyen yeni bir kötü amaçlı kampanyanın gözlemlendiği görüldü.

Checkmarx, “Kötü amaçlı kod, GitHub projesinin tanımlanmış sırlarını kötü niyetli bir C2 sunucusuna sızdırıyor ve saldırıya uğrayan projedeki mevcut tüm javascript dosyalarını, web formundaki şifre çalan kötü amaçlı yazılım koduyla değiştirerek, herhangi bir son kullanıcının şifresini bir web formuna göndermesini etkiliyor.” Teknik bir raporda söyledi.

Kötü amaçlı yazılım aynı zamanda GitHub Eylemi aracılığıyla GitHub sırlarını ve değişkenlerini uzak bir sunucuya yakalamak için de tasarlandı.

Yazılım tedarik zinciri güvenlik firması, 8 ve 11 Temmuz 2023 tarihleri arasında yüzlerce kamu ve özel GitHub deposuna yönelik alışılmadık taahhütler gözlemlediğini söyledi.

Kurbanların GitHub kişisel erişim tokenlerini çaldırdıkları ve tehdit aktörleri tarafından Dependabot gibi davranarak kullanıcıların depolarına kötü amaçlı kod taahhütleri yapmak için kullandıkları ortaya çıktı.

Dependabot, kullanıcıları bir projenin bağımlılıklarındaki güvenlik açıkları konusunda, onları güncel tutmak için otomatik olarak çekme istekleri oluşturarak uyarmak üzere tasarlanmıştır.

Şirket, “Saldırganlar, büyük olasılıkla kurbanın geliştirme ortamından sessizce sızan, ele geçirilmiş PAT’leri (Kişisel Erişim Simgesi) kullanarak hesaplara erişti” dedi. Güvenliği ihlal edilen kullanıcıların çoğu Endonezya’da bulunuyor.

Bununla birlikte, bu hırsızlığın gerçekleşmiş olabileceği kesin yöntem şu anda belirsiz olmasına rağmen, bunun geliştiriciler tarafından yanlışlıkla yüklenen hileli bir paketten kaynaklanmış olabileceğinden şüpheleniliyor.

Gelişme, tehdit aktörlerinin açık kaynak ekosistemlerini zehirlemeye ve tedarik zinciri uzlaşmalarını kolaylaştırmaya yönelik devam eden girişimlerinin altını çiziyor.

Bu, hassas makine bilgilerini toplamak ve ayrıntıları uzak bir sunucuya iletmek için 39’a kadar sahte paket kullanan, hem npm’yi hem de PyPI’yi hedef alan yeni bir veri sızma kampanyasıyla kanıtlanıyor.

Yapay Zeka ile Yapay Zekayla Mücadele Edin — Yeni Nesil Yapay Zeka Araçlarıyla Siber Tehditlerle Mücadele Edin

Yapay zekanın yönlendirdiği yeni siber güvenlik zorluklarının üstesinden gelmeye hazır mısınız? Siber güvenlikte artan üretken yapay zeka tehdidini ele almak için Zscaler ile kapsamlı web seminerimize katılın.

Becerilerinizi Güçlendirin

Phylum, 12-24 Eylül 2023 tarihleri arasında birkaç gün boyunca yayınlanan modüllerin karmaşıklık, kapsam ve gizleme tekniklerinde giderek artan bir artış gösterdiğini söyledi.

İsrailli şirket ayrıca, makine bilgilerini uzak bir Discord kanalına göndermek için açısal ve tepki veren 125 paketin kullanıldığı, npm’yi hedefleyen büyük bir yazım hatası kampanyası olarak nitelendirdiği şeyi de izliyor.

Ancak etkinlik bir “araştırma projesinin” parçası gibi görünüyor ve yazar bunun “katıldığım hata ödül programlarından herhangi birinin paketlerden birinden etkilenip etkilenmediğini öğrenmek için yapıldığını” iddia ediyor. onları ilk bilgilendiren ve altyapılarını koruyan kişi.”

Phylum, “Bu, npm Kabul Edilebilir Kullanım Politikasını ihlal ediyor ve bu tür kampanyalar, bu ekosistemleri temiz tutmakla görevli bireyler üzerinde baskı yaratıyor” diye uyardı.