MySQL sunucuları, ateş gücü diğer siber suçlulara kiralanan bir Hizmet Olarak DDoS platformu için onları köleleştirmek amacıyla ‘Ddostf’ kötü amaçlı yazılım botnet’i tarafından hedefleniyor.

Bu kampanya, AhnLab Güvenlik Acil Durum Müdahale Merkezi’ndeki (ASEC) araştırmacıların, veritabanı sunucularını hedef alan tehditleri düzenli olarak izlemeleri sırasında keşfedildi.

ASEC, Ddostf operatörlerinin ya yama yapılmamış MySQL ortamlarındaki güvenlik açıklarından yararlandığını ya da sunucuları ihlal etmek için zayıf yönetici hesabı kimlik bilgilerini kaba kuvvetle kullandığını bildirdi.

UDF’nin sömürülmesi

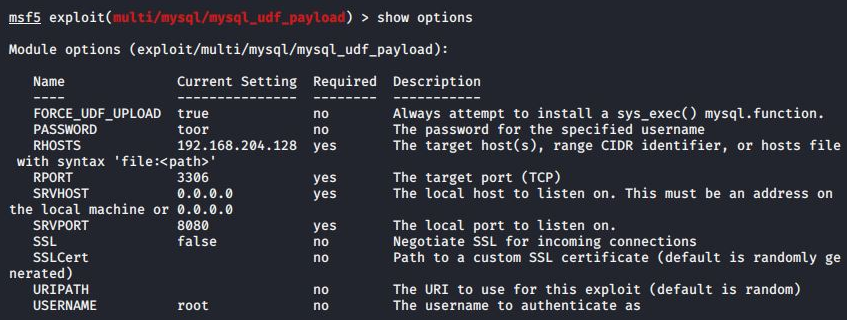

Saldırganlar, açığa çıkan MySQL sunucularını bulmak için interneti tarıyor ve bulunduklarında yönetici kimlik bilgilerini kaba kuvvet kullanarak ihlal etmeye çalışıyor.

Windows MySQL sunucularında tehdit aktörleri, ihlal edilen sistemde komutları yürütmek için kullanıcı tanımlı işlevler (UDF’ler) adı verilen bir özelliği kullanıyor.

UDF, kullanıcıların işlevleri C veya C++ dilinde tanımlamasına ve bunları veritabanı sunucusunun yeteneklerini genişleten bir DLL (dinamik bağlantı kitaplığı) dosyasında derlemesine olanak tanıyan bir MySQL özelliğidir.

Saldırganlar bu durumda kendi UDF’lerini oluşturup aşağıdaki kötü amaçlı işlevlerle bunları bir DLL dosyası (amd.dll) olarak veritabanı sunucusuna kaydederler:

- Uzak bir sunucudan Ddostf DDoS botu gibi yükleri indirme.

- Saldırganlar tarafından gönderilen sistem düzeyindeki rastgele komutların yürütülmesi.

- Komut yürütmenin sonuçlarını geçici bir dosyaya aktarın ve saldırganlara gönderin.

UDF’nin kötüye kullanılması, bu saldırının birincil yükü olan Ddostf bot istemcisinin yüklenmesini kolaylaştırır.

Bununla birlikte, potansiyel olarak diğer kötü amaçlı yazılımların yüklenmesine, veri sızmasına, kalıcı erişim için arka kapıların oluşturulmasına ve daha fazlasına da olanak sağlayabilir.

Ddostf ayrıntıları

Ddostf, ilk kez yaklaşık yedi yıl önce ortaya çıkan, Çin menşeli bir kötü amaçlı yazılım botnet’idir ve hem Linux hem de Windows sistemlerini hedef alır.

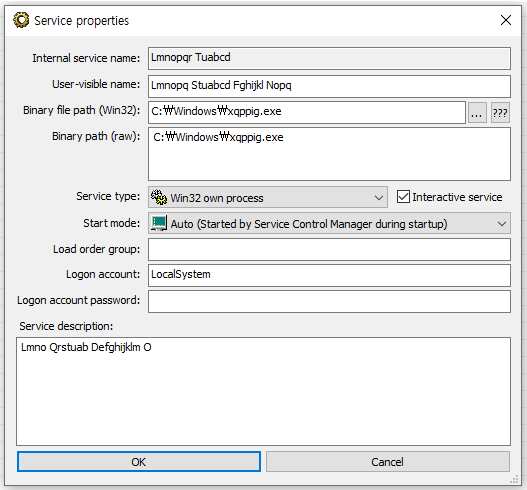

Windows’ta, ilk çalıştırıldığında kendisini bir sistem hizmeti olarak kaydederek kalıcılık sağlar ve ardından bağlantı kurmak için C2 (komut ve kontrol) yapılandırmasının şifresini çözer.

Kötü amaçlı yazılım, ana sistemin profilini çıkarır ve CPU frekansı ve çekirdek sayısı, dil bilgisi, Windows sürümü, ağ hızı vb. verileri C2’ye gönderir.

C2 sunucusu, botnet istemcisine SYN Flood, UDP Flood ve HTTP GET/POST Flood saldırı türleri de dahil olmak üzere DDoS saldırı komutları gönderebilir, sistem durum bilgisi aktarımının durdurulmasını talep edebilir, yeni bir C2 adresine geçebilir veya yeni bir C2 adresine geçiş yapabilir veya yeni bir C2 adresine geçiş yapabilir. yük.

ASEC, Ddostf’un yeni bir C2 adresine bağlanabilme yeteneğinin, onu çoğu DDoS botnet kötü amaçlı yazılımından farklı kıldığını ve onu yayından kaldırmalara karşı dayanıklılık sağlayan bir unsur olduğunu belirtiyor.

Siber güvenlik şirketi, yönetici hesaplarını kaba kuvvet ve sözlük saldırılarından korumak için MySQL yöneticilerinin en son güncellemeleri uygulamasını ve uzun, benzersiz şifreler seçmesini öneriyor.