Araştırmacılar, Çin Ddostf botnet’inin özellikle DDoS saldırıları başlatmak için tasarlandığını ve tehdit aktörlerinin kiralık DDoS hizmeti işlettiğini iddia ediyor.

AhnLab Güvenlik Acil Durum Müdahale Merkezi (ASEC) araştırmacıları endişe verici bilgiler paylaştı detaylar MySQL sunucularını ve Docker ana bilgisayarlarını DDoS kötü amaçlı yazılımıyla hedef alan yeni bir kampanyanın sonuçları.

AhnLab, Windows sistemlerindeki MySQL sunucularını hedef alan saldırıların hızla arttığını ve savunmasız sunuculara Çin botnet’i Ddostf’un bulaştığını kaydetti. keşfetti 2016 yılında.

Araştırmacılar, bu kötü amaçlı yazılımın özellikle DDoS saldırıları başlatmak için tasarlandığını ve tehdit aktörünün bir Kiralık DDoS hizmeti.

AESC blog gönderisine göre, tehdit aktörleri istismar edilebilir MySQL sunucularını tarıyor. Tehdit aktörleri, sunucuların güvenliğini ihlal ettikten sonra diğer sunuculara karşı dağıtılmış hizmet reddi (DDoS) saldırıları başlatmak için Ddostf DDoS botnet’ini yükler.

MySQL sunucuları Windows ve Linux ortamlarında yaygın kullanımları nedeniyle bu tür kampanyalarda ortak hedeftir. MS-SQL, Windows kullanıcıları için tercih edilen bir veritabanı hizmeti olmasına rağmen, MySQL sunucuları da Windows’ta yaygın olarak kullanılıyor ve bu da onları çalıştıran sistemleri siber suçlular için birincil hedef haline getiriyor.

AhnLab’ın Akıllı Savunma (ASD) günlüklerinden elde edilen verilere göre, savunmasız MySQL sunucularını hedef alan kötü amaçlı yazılımların çoğu, Hayalet RAT varyantlar, ancak örnekler eşzamansızRAT da gözlemlendi ve son zamanlarda Ddostf botnet’in kullanımında bir artış yaşandı.

Ddostf, %SystemRoot% dizinine rastgele bir adla kendisini kopyalayan ve saldırganların sunucusuna bağlanmak için şifrelenmiş C2 sunucusu URL dizesinin şifresini çözmeden önce bir hizmet olarak kaydolan güçlü bir kötü amaçlı yazılımdır. Sistem verilerini toplayıp C2 sunucusuna aktarabilir. Daha sonra belirli komutların (örneğin, SYN, UDP ve HTTP GET/POST taşması) başlatılmasını bekler. DDoS saldırıları.

Botnet benzersizdir çünkü C2 sunucusundan yeni bir adrese bağlanabilir ve orada sınırlı bir süre boyunca komutları çalıştırabilir. Bu, Ddostf botnet operatörünün birden fazla sisteme bulaşmasına ve DDoS saldırılarını bir hizmet olarak satmasına yardımcı olur. Ddostf, hem ELF hem de PE formatlarını desteklemesi nedeniyle Linux ve Windows sistemlerini hedefleyebilir ve kalıcılık sağlayabilir.

Saldırganlar öncelikle 3306/TCP numaralı bağlantı noktasını kullanarak genel erişime açık sistemleri tarar ve sunucuya (bilinen güvenlik açıklarına veya zayıf kimlik bilgilerine sahip olanlar) eriştikten sonra sisteme kaba kuvvet veya sözlük saldırıları uygular.

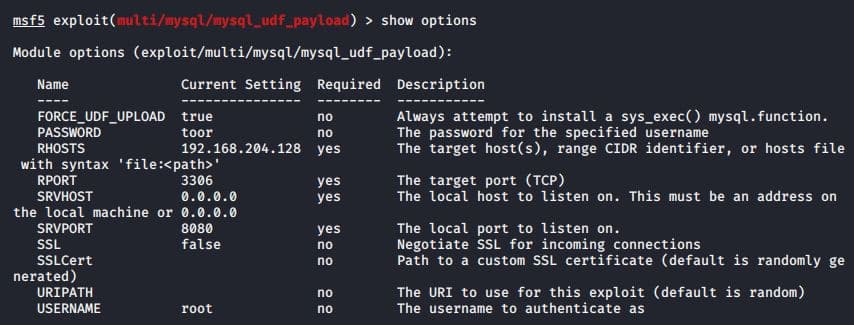

Sistemde kimlik bilgileri yönetiminin zayıf olduğuna dair işaretler varsa saldırganlar yönetici hesabı kimlik bilgilerine erişim sağlayabilir. Sistem bir çalıştırırsa güvenlik açıkları içeren yamasız sürümSaldırganlar bu işlemlere ihtiyaç duymadan komutları yürütmek için bunları kullanabilir. Doğrudan işletim sistemi komut yürütme yöntemlerini gerektiren MS-SQL’den farklı olarak MySQL, tehdit aktörlerinin komutları yürütmesine olanak tanıyan UDF’lere (Kullanıcı Tanımlı İşlevler) dayanır.

Ayrıca virüslü MySQL sunucularına kötü amaçlı UDF DLLS yükleyebilir ve komutları çalıştırabilirler. CLR Saklı Prosedür WebShell çalışması gibi, bu DLL’ler de tehdit aktörlerine virüslü sistemin tam kontrolünü sağlayabilir. Ddostf DDoS botu durumunda, saldırganlar UDF kötü amaçlı yazılımını kötü yönetilen MySQL sunucularına yüklemek için bir araç olarak kullanıyor.

Veritabanı sunucuları, kötü yönetilen hesap kimlik bilgileri nedeniyle sıklıkla hedef alınır. Yöneticiler, sunucularını korumak için en son yamaları uygulamanın yanı sıra güçlü parolalar kullanmalıdır. Güvenlik duvarları, dış aktörlere erişimi kısıtlamak için kullanılabilir ve DDoS azaltma hizmeti, dış aktörlere karşı korunmaya yardımcı olabilir. büyük ölçekli saldırılar.

İLGİLİ MAKALELER

- Mozi IoT Zombie Botnet’i Kim Öldürdü – Hindistan mı Çin mi?

- Çinli APT, Kamboçya’da Casusluk Yapmak İçin Bulut Hizmeti Gibi Davranıyor

- Dark.IoT ve Özel Botnet’ler DDoS Saldırılarında Zyxel Kusurundan Yararlanıyor

- Çinli Hackerlar Outlook Hesaplarına Erişmek İçin İmza Anahtarını Nasıl Çaldı?

- Çinli Dolandırıcılar Geniş Kumar Ağındaki Klonlanmış Web Sitelerini İstismar Ediyor