Arkasındaki tehdit aktörleri DDoSya saldırı aracı, onları yıkmak amacıyla önemsiz HTTP istekleriyle bombardımana tutulacak hedeflerin listesini almak için yeni bir mekanizma içeren yeni bir sürümle geldi.

Golang’da yazılan güncellenmiş değişken, “hedeflerin listesini gizlemek için ek bir güvenlik mekanizması uygular. [command-and-control] kullanıcılara,” siber güvenlik şirketi Sekoia teknik bir yazıda söyledi.

DDoSia, NoName(057)16 adlı Rus yanlısı bir hacker grubuna atfedilir. 2022’de başlatılan ve Bobik botnet’in halefi olan saldırı aracı, öncelikle Avrupa’nın yanı sıra Avustralya, Kanada ve Japonya’da bulunan hedeflere dağıtılmış hizmet reddi (DDoS) saldırıları düzenlemek için tasarlandı.

Litvanya, Ukrayna, Polonya, İtalya, Çekya, Danimarka, Letonya, Fransa, Birleşik Krallık ve İsviçre, 8 Mayıs – 26 Haziran 2023 tarihleri arasında en çok hedef alınan ülkeler oldu. Toplam 486 farklı web sitesi etkilendi.

DDoSia’nın Python ve Go tabanlı uygulamaları bugüne kadar ortaya çıkarıldı ve bu da onu Windows, Linux ve macOS sistemlerinde kullanılabilen çapraz platform bir program haline getirdi.

Ocak 2023’te yayınlanan bir analizde SentinelOne, “DDoSia, tekrar tekrar ağ istekleri göndererek hedef sitelere yönelik hizmet reddi saldırıları gerçekleştiren çok iş parçacıklı bir uygulamadır.” başlatıldığında bir C2 sunucusundan.”

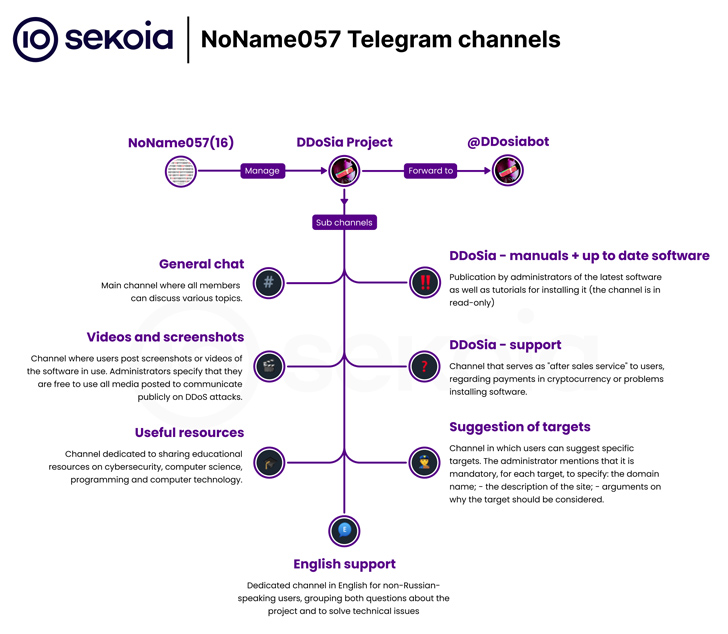

DDoSia, bireylerin bir kripto para birimi ödemesi ve saldırı araç setini içeren bir ZIP arşivi karşılığında kitle kaynaklı girişime kaydolmasına olanak tanıyan Telegram üzerinde tam otomatik bir süreçle dağıtılır.

Yeni sürümle ilgili dikkat çeken şey, saldırıya uğrayacak hedeflerin listesini maskelemek için şifreleme kullanılması, aracın operatörler tarafından aktif olarak sürdürüldüğünü gösteriyor.

Sekoia, “NoName057(16), kötü amaçlı yazılımlarını birden çok işletim sistemiyle uyumlu hale getirmek için çaba sarf ediyor ve bu, kötü amaçlı yazılımlarını çok sayıda kullanıcının kullanımına sunma niyetini neredeyse kesinlikle yansıtıyor, bu da daha geniş bir kurban grubunu hedeflemesiyle sonuçlanıyor.”

Gelişme, ABD Siber Güvenlik ve Altyapı Güvenliği Ajansı’nın (CISA), birden çok sektördeki birden çok kuruluşa yönelik hedefli hizmet reddi (DoS) ve DDoS saldırıları konusunda uyarıda bulunmasının ardından geldi.

Ajans bir bültende, “Bu saldırılar bir kuruluşun zamanına ve parasına mal olabilir ve kaynaklara ve hizmetlere erişilemezken itibar maliyetlerine neden olabilir.”

CISA herhangi bir ek ayrıntı sağlamasa da uyarı, Anonymous Sudan’ın Telegram kanalında Ticaret Bakanlığı, Sosyal Güvenlik İdaresi (SSA) ve Hazine Bakanlığı’nın Elektronik Federal Vergi Ödeme Sistemi web sitelerini kapattığı yönündeki iddialarıyla örtüşüyor. (EFTPS).

Anonim Sudan, geçtiğimiz ay OneDrive, Outlook ve Azure web portalları da dahil olmak üzere çeşitli Microsoft hizmetlerine yönelik Katman 7 DDoS saldırıları gerçekleştirmesiyle dikkatleri üzerine çekti. Teknoloji devi, Storm-1359 adı altında kümeyi takip ediyor.

Bilgisayar korsanlığı ekibi, dünyanın dört bir yanındaki ezilen Müslümanlar adına Afrika’dan siber saldırılar düzenlediğini iddia etti. Ancak siber güvenlik araştırmacıları, bunun Sudan ile hiçbir bağı olmayan ve KillNet bilgisayar korsanlığı kolektifinin bir üyesi olan Kremlin yanlısı bir operasyon olduğuna inanıyor.

19 Haziran 2023’te yayınlanan bir analizde, Avustralyalı siber güvenlik satıcısı CyberCX, varlığı “Rus çıkarları için bir sis perdesi” olarak nitelendirdi. O zamandan beri şirketin web sitesine erişilemez hale geldi ve ziyaretçileri “403 Yasak” mesajıyla karşıladı. Tehdit aktörü siber saldırının sorumluluğunu üstlendi.

Anonim Sudan, 22 Haziran 2023’te yayınladığı bir mesajda, “Saldırının nedeni: hakkımızda dedikodu yaymayı bırakın ve doğruyu söylemelisiniz ve köpek soruşturması dediğimiz soruşturmaları durdurmalısınız.”

İsimsiz Sudan, geçen hafta bir Bloomberg raporunda, Rusya ile bağlantılı olduğunu yalanladı, ancak benzer çıkarları paylaştıklarını ve “İslam’a düşman olan her şeyin” peşinde olduğunu kabul etti.

CISA’nın son tavsiyesi de dikkatlerden kaçmadı, çünkü grup 30 Haziran 2023’te şöyle bir yanıt yayınladı: “Sınırlı yeteneklere sahip küçük bir Sudanlı grup, dünyanın ‘en güçlü hükümetini’ saldırılarımız hakkında makaleler ve tweet’ler yayınlamaya zorladı. “