Netscout’a göre, 2025’in ilk yarısında dünya çapında 8.062.971 DDOS saldırısı vardı, EMEA brunt’u 3.2 milyon saldırıda aldı. Pik saldırılar 3.12 tbps ve 1.5 GPP hızlarına ulaştı.

Bu saldırılar basit bozulma araçlarının ötesine geçmiştir ve şimdi jeopolitik etkinin hassas araçlarıdır. En hassas anlarda kritik altyapıyı hedefleyebilirler.

Jeopolitik olaylar küresel DDOS trendlerini yönlendiriyor

Büyük siyasi olaylar saldırılarda önemli ani artışları tetikledi. Dünya Ekonomik Forumu sırasında İsviçre 1.400’den fazla saldırı yaşadı, Aralık ayında benzer dönemler için normal oranı iki katına çıkardı. İtalya, siyasi tartışmalar sırasında sürekli hedefleme ile karşılaştı.

Bu arada, Hindistan-Pakistan çatışması Sylhet Gang-SG ve Keymous+ Hedef Hindistan Hükümeti ve Finans Sektörleri gibi hacktivist grupları gördü. İran-İsrail çatışmasında İran, İsrail’e karşı sadece 279’a kıyasla 15.000’den fazla saldırı ile karşılaştı.

Dalgalanma, saldırı araçlarının artan erişilebilirliği tarafından yönlendirilmektedir. Kiralık DDOS Hizmetleri, acemi aktörlerin bile sofistike kampanyalar başlatmasına izin vererek girişin önündeki engelleri kaldırmıştır. Bu erişim kolaylığı yeni teknolojilerle daha da güçlendirilmiştir. Ai-geliştirilmiş otomasyon, çok vektör saldırıları ve halı bombalama teknikleri artık geleneksel savunmaları kolaylıkla ezebilir.

Botnets ve hacktivistler saldırıları artırdı

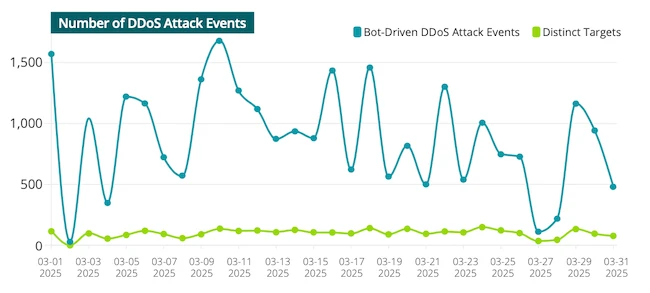

Saldırganlar, Mart 2025’te 27.000’den fazla botnet güdümlü DDOS saldırılarını sürmek için yeni istismarlara ihtiyaç duymadılar. Bunun yerine, daha önce bilinen güvenlik açıklarına güvenerek, daha fazla ve uzun süreli kampanyalar yürütmek için hizmet sağlayıcıları iki dakikada bir ortalama bir saldırı ile hedeflediler.

Mart 2025, 1.600 olayla zirve yaparak günde 880 bot güdümlü DDOS saldırısı gördü. Saldırı süreleri de arttı, ortalama 18 dakika 24 saniye, tehdit aktörleri karmaşık çok vektör stratejileri kullandı ve IoT cihazlarında güvenlik açıklarından yararlandı.

Hacktivist grup Nonam057, hem iddia edilen operasyonlarda hem de gerçek saldırı faaliyetlerinde hakimiyetini sürdürdü. Grup, öncelikle İspanya, Tayvan ve Ukrayna’daki hükümet web sitelerini hedefleyen TCP ACK selleri, TCP Syn selleri ve HTTP/2 sonrası istekleri gibi teknikler kullandı.

Bu arada, yeni kurulan hacktivist grup Dienet, ABD transit sistemlerinden Irak hükümet web sitelerine kritik altyapı sonrasında 60’dan fazla DDOS saldırısı düzenledi. Hedefleri arasında ulaşım, enerji, tıbbi sistemler ve dijital ticaret vardı.

Netscout, Tehdit İstihbaratı Direktörü Richard Hummel, “Hacktivist gruplar daha fazla otomasyon, paylaşılan altyapı ve gelişen taktiklerden yararlandıkça, kuruluşlar artık geleneksel savunmaların artık yeterli olmadığını kabul etmeli” dedi. “AI asistanlarının entegrasyonu ve WORMGPT ve Fraudgpt gibi büyük dil modellerinin (LLM’ler) kullanılması, bu endişeyi artırırken ve son zamanlarda Nonam057’nin (16) yayından kaldırılması, grubun DDOS Botnet faaliyetlerini geçici olarak azaltmada başarılı olmuştur ve en iyi DDOS istihbarat tehdidine gelmediği için gelecekteki bir geri dönüşü önleyebilecek şekilde, anlaşma yapabilmesini engelleyebilir. Bugün gördüğümüz sofistike saldırılar. ”