içeren siber saldırılar Karanlık Kapı Hizmet olarak kötü amaçlı yazılım (MaaS) operasyonu, son aşamaları gerçekleştirmek için AutoIt komut dosyalarından AutoHotkey mekanizmasına geçti; bu da tehdit aktörlerinin sürekli olarak tespit eğrisinin ilerisinde kalma çabalarının altını çiziyor.

Güncellemeler, programı 30’a kadar müşteriye abonelik temelinde satan geliştiricisi RastaFarEye tarafından Mart 2024’te yayınlanan DarkGate’in 6. sürümünde gözlemlendi. Kötü amaçlı yazılım en az 2018’den beri aktif.

Tam özellikli bir uzaktan erişim truva atı (RAT) olan DarkGate, komut ve kontrol (C2) ve rootkit yetenekleriyle donatılmıştır ve kimlik bilgisi hırsızlığı, tuş kaydı, ekran yakalama ve uzak masaüstü için çeşitli modüller içerir.

Trellix güvenlik araştırmacısı Ernesto Fernández Provecho Pazartesi günü yaptığı bir analizde, “DarkGate kampanyaları, güvenlik çözümlerinden uzak durmaya çalışmak için farklı bileşenleri değiştirerek gerçekten hızlı adapte olma eğiliminde” dedi. “DarkGate’i ilk kez DarkGate’i başlatmak için pek yaygın olmayan bir komut dosyası yorumlayıcısı olan AutoHotKey’i kullanarak buluyoruz.”

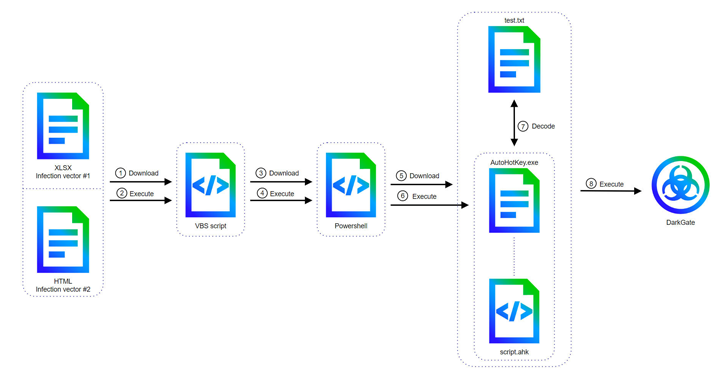

DarkGate’in AutoHotKey’e geçişinin ilk olarak McAfee Labs tarafından Nisan 2024’ün sonlarında belgelendiğini belirtmekte fayda var; saldırı zincirleri, Microsoft Excel veya Kimlik avı e-postalarındaki HTML eki.

En sonunda bir AutoHotKey betiğini başlatmak için PowerShell komutlarını çağırmaktan sorumlu olan bir Visual Basic Komut Dosyası dosyasını yürütmek için gömülü makrolara sahip Excel dosyalarından bir kanal olarak yararlanmak için alternatif yöntemler bulunmuştur; bu komut dosyası, bir metin dosyasından DarkGate yükünü alır ve kodunu çözer. .

DarkGate’in en son sürümü, konfigürasyonunda, kaçınma tekniklerinde ve artık ses kaydı, fare kontrolü ve klavye yönetimi özelliklerini içeren desteklenen komutlar listesinde önemli yükseltmeler içeriyor.

Fernández Provecho, “Sürüm 6 yalnızca yeni komutlar içermekle kalmıyor, aynı zamanda ayrıcalık yükseltme, kripto madenciliği veya hVNC (Gizli Sanal Ağ Bilgi İşlem) komutları gibi önceki sürümlerdeki bazı komutlardan da yoksun” dedi ve bunun bir çaba olabileceğini ekledi. Algılamayı mümkün kılabilecek özellikleri kesin.

“Ayrıca DarkGate küçük bir grup insana satıldığı için müşterilerin bu özelliklerle ilgilenmemesi ve RastaFarEye’ı bunları kaldırmaya zorlaması da mümkündür.”

Açıklama, siber suçluların Docusign’ı yer altı forumlarında yasal görünümlü özelleştirilebilir kimlik avı şablonları satarak kötüye kullandıklarının tespit edilmesiyle birlikte geldi; bu hizmet, kimlik avı ve iş e-postası ihlali (BEC) dolandırıcılığı için kimlik bilgilerini çalmak isteyen kimlik avcıları için verimli bir zemine dönüştü.

Abnormal Security, “Meşru belge imzalama isteklerini taklit etmek için titizlikle tasarlanan bu sahte e-postalar, şüphelenmeyen alıcıları kötü niyetli bağlantılara tıklamaya veya hassas bilgileri ifşa etmeye teşvik ediyor” dedi.