DarkCloud Bilgi Çalıştırıcı kötü amaçlı yazılımlarının yeni bir varyantı, Microsoft Windows sistemlerini hedefleyen, öncelikle giriş bilgileri, finansal bilgiler ve kişisel kişiler gibi hassas verileri toplayarak Windows kullanıcılarını etkileyen gözlemlenmiştir.

Fortinet’in FortiGuard Labs tarafından Temmuz başında keşfedilen bu yüksek şiddetli kampanya, enfeksiyonları başlatmak için sofistike kimlik avı taktiklerinden yararlanarak, filtressiz yürütme ve süreç boşluğu dahil olmak üzere ileri kaçış yöntemlerini gösteriyor.

İlk olarak 2022’de tanımlanan DarkCloud, bireysel gizlilik ve organizasyonel güvenlik için önemli riskler oluşturan, tehlikeye atılmış makinelerden çok çeşitli hassas bilgileri yaymak için tasarlanmış gizli pencereler tabanlı bir kötü amaçlı yazılımdır.

Düzensiz tekniklerden yararlanır

Kampanyanın enfeksiyon zinciri, acil bir alıntı olarak gizlenmiş bir RAR arşivi içeren bir kimlik avı e -postasıyla başlar, merakı artırmak ve derhal etkileşimi hızlandırmak için herhangi bir mesaj gövdesi yoktur.

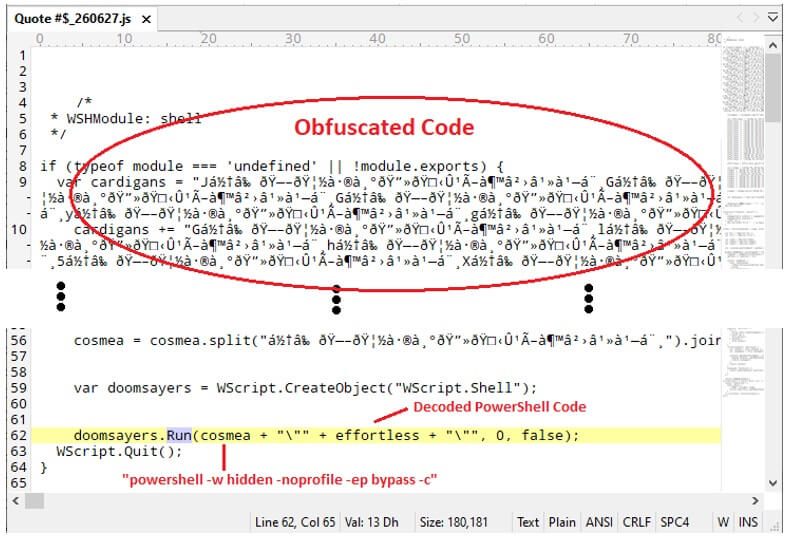

Çıkarma üzerine, arşiv, wscript.exe aracılığıyla yürütüldüğünde, Base64 kodlu PowerShell kodunu bozar ve başlatan bağımsız bir JavaScript dosyasını ortaya çıkarır.

Bu PowerShell betiği, meşru bir Microsoft olarak maskelenen şifreli bir .NET DLL ile gömülü görünüşte zararsız bir JPEG görüntüsünü indirir.

DLL, yansıtıcı bir şekilde yüklenir [Reflection.Assembly]:: load () ve kalıcılığı ve yük dağıtımını kolaylaştıran parametreleri aktararak VAI () yöntemini çağırır.

.NET modülü, ilk JavaScript dosyasını bir genel dizine (örneğin, C: \ Users \ public \ downloads \ edriophthalma.js) kopyalayarak sistem kalıcılığını oluşturur ve hkcu \ software \ microsoft \ windows \ currentersion \ run altında bir otomatik işletme kayıt defteri girişi ekleyerek başlangıçta otomatik yürütme sağlar.

Daha sonra bir URL’yi almak için tersine çevrilmiş bir baz64 dizesini çözer (hxxp: // macun[.]EE/D/0WHDAKVP/0), tersine çevrilmiş bir PE dosyasını indirir.

Bu dosya tersine çevrilir, onaltılık ikiliden dönüştürülür ve CreateProcess (), ntunmapviewofsection (), writeProcessMemory (), setthreadContext () gibi Windows API’leri kullanılarak, SetThreadContext () ve yeniden yazılım içi boş ve yürürlükten kaçınma ile askıya alınmış bir msBuild.exe işlemine enjekte edilir.

Microsoft Visual Basic 6’da uygulanan DarkCloud yükü, çalışma zamanında şifrelenmiş 600’den fazla şifreli sabit iplik ve GetasynckeyState () çağrıları yoluyla klavye ve fare aktivitesini izleyen, kullanıcı etkileşimi otomatik analiz ortamına tespit edilene kadar durgun olan bir anti-sandbox anti-anti-anti-analiz özelliklerini içerir.

Pessfiltrasyon mekanizmaları

Etkin olduktan sonra, kötü amaçlı yazılım, RtcenVironvar () aracılığıyla bilgisayar adı ve kullanıcı adı ve kurbanın genel IP’sini http://showip.net adresinden sistematik olarak toplar.

Google Chrome, Microsoft Edge, Mozilla Firefox gibi tarayıcılardan kimlik bilgilerini ve ödeme ayrıntılarını hedefler ve “Select_url, Username_value, Password_Value, Logins’ten Password_Value” gibi SQL deyimleri ve kredi kartı bilgileri ve kredi kartı bilgilerini sorgulayarak, Alan Alanı Alanı ile Exe.

E -posta istemcilerinden (örneğin Mozilla Thunderbird, Microsoft Outlook), FTP araçlarından (örn. WINSCP, Filezilla) ve Adobe, DNSPY ve Wireshark gibi uygulamalardan, yerel metin dosyalarında çıktılar depolamadan ek veriler toplanır.

Rapora göre, e -posta kişileri benzer şekilde çıkarılır ve thunderbirdcontacts.txt veya outlookcontacts.txt gibi dosyalara kaydedilir.

Exfiltration öncelikle SMTP yoluyla gerçekleşir, şifre çözülmüş sunucu detayları ile kötü amaçlı yazılımların bu dosyaları e -postalara eklemesini sağlayan, saldırgan tanımlama için kurban ayrıntılarını dahil ederek, hepsi gizli korumak için TL’ler üzerinden iletilir.

Fortinet korumaları, antispam, web filtreleme, IPS ve antivirüs hizmetleri yoluyla bu tehdidi azaltarak, kimlik avı e -postalarını, kötü amaçlı URL’leri ve JS/darkcloud.acvj! TR ve W32/darkcloud.qu! Tr gibi imzalar içeren yükleri tespit eder.

Kullanıcılara, bu tür kimlik avı girişimlerini tanımak için gerçek zamanlı taramayı ve güvenlik bilinci eğitimine girmeleri önerilir.

Uzlaşma Göstergeleri (IOCS)

| Tip | Gösterge |

|---|---|

| Url | hxxps: // arşiv[.]org/indir/evren-1733359315202-8750/evren-173359315202-8750.jpg |

| Url | hxxp: // macun[.]EE/D/0WHDAKVP/0 |

| SHA-256 (JS) | 2 |

| SHA-256 (yük) | 82ba4340be2e07b74347ade0b7b43f12cf8503a8fa535f154d2e228efbefif69c |

The Ultimate SOC-as-a-Service Pricing Guide for 2025– Ücretsiz indir