“Karanlık ağ” terimi, siber suçların, casusluğun, uyuşturucuların ve silahların karanlık bir cehennem dünyasını çağrıştırıyor. Gerçekte “dark web” siteleri, .onion ile biten ve özel bir tarayıcı olan The Onion Router (Tor) aracılığıyla erişilmesi gereken web siteleridir.

Siber güvenlik firmaları uzun süredir “karanlık ağ izleme” paketleri satıyor ve her paketin anlamı biraz farklı.

Pek çok durumda uygulayıcılar, özellikle de satıcının bunları kapsamlı bir pakette sattığı ancak değeri kuruluşun güvenlik ihtiyaçlarıyla uyumlu hale getirmediği durumlarda, karanlık ağı izlemenin değerini bulmakta zorlandılar.

Diğer durumlarda kuruluşlar, karanlık web izlemenin değerli olamayacak kadar küçük olduğuna inanabilir, ancak çoğu durumda yeni kurulan şirketler ve diğer küçük kuruluşlar, küçük oldukları için hedef alınır.

Bu makale, karanlık ağ izlemedeki güvenlik değerini, karışıklık gidermeye özellikle vurgu yaparak inceleyecektir.

Karanlık Web İhlali İzleme

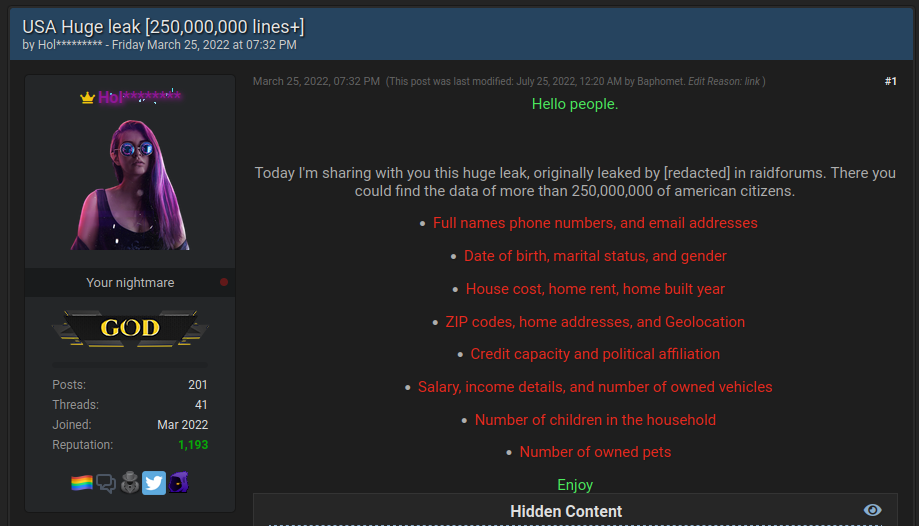

Yapılması gereken ilk ve en önemli ayrımlardan biri, .onion sitelerini ve bu sitelerde barındırılan dosyaları izlemektir. Bir web sitesine veya uygulamaya yönelik kimlik bilgilerinizin tehlikeye girdiğine dair bir uyarı aldınız mı? Tehdit aktörleri bir hizmeti ihlal ettiğinde (veya açıkta kalan bir bulut kümesini bulduğunda!) genellikle o hizmete yönelik kullanıcı kimlik bilgilerinin yer aldığı devasa veritabanlarına sahip olurlar.

İhlal edilen yeni kimlik bilgileri setleri, uygun şekilde adlandırılan Breach Forumlarında ve diğer .onion sitelerinde büyük dosyalar halinde dağıtılır.

Diğer tehdit aktörleri daha sonra bu verileri satın alabilir ve ihlal edilen kimlik bilgilerini, kullanıcıların kaydolduğu diğer olası web sitelerinde tekrar oynatabilir. Örneğin, bir tehdit aktörü yakın zamanda bir ticari muhasebe uygulamasında bir e-posta adresi ve şifre kullandığınızı biliyorsa, aynı kimlik bilgilerini işletme bankacılığı web sitelerinde deneyebilir.

Bu izleme biçimi, karanlık ağ izlemenin en temel ama aynı zamanda en uygulanabilir biçimlerinden biridir.

Kaynak: Flare

Dark Web Forumu, Pazaryeri ve Fidye Yazılımı İzleme

İzlemenin bir sonraki aşaması, karanlık web sayfalarının gerçek içeriğini toplamak ve arşivlemektir. Bu, siber suçlar, taktikler, teknikler ve prosedürler hakkındaki konuşmalar ve tehdit aktörlerinin sattığı kurumsal erişim listeleri gibi şeyleri kapsar.

Buradaki gerçek kullanım durumu, yalnızca sızdırılan kimlik bilgilerini belirlemeye ihtiyaç duyan değil, aynı zamanda siber suç ekosistemini ve onun nasıl geliştiğini proaktif olarak anlamak isteyen gelişmiş kuruluşlar içindir.

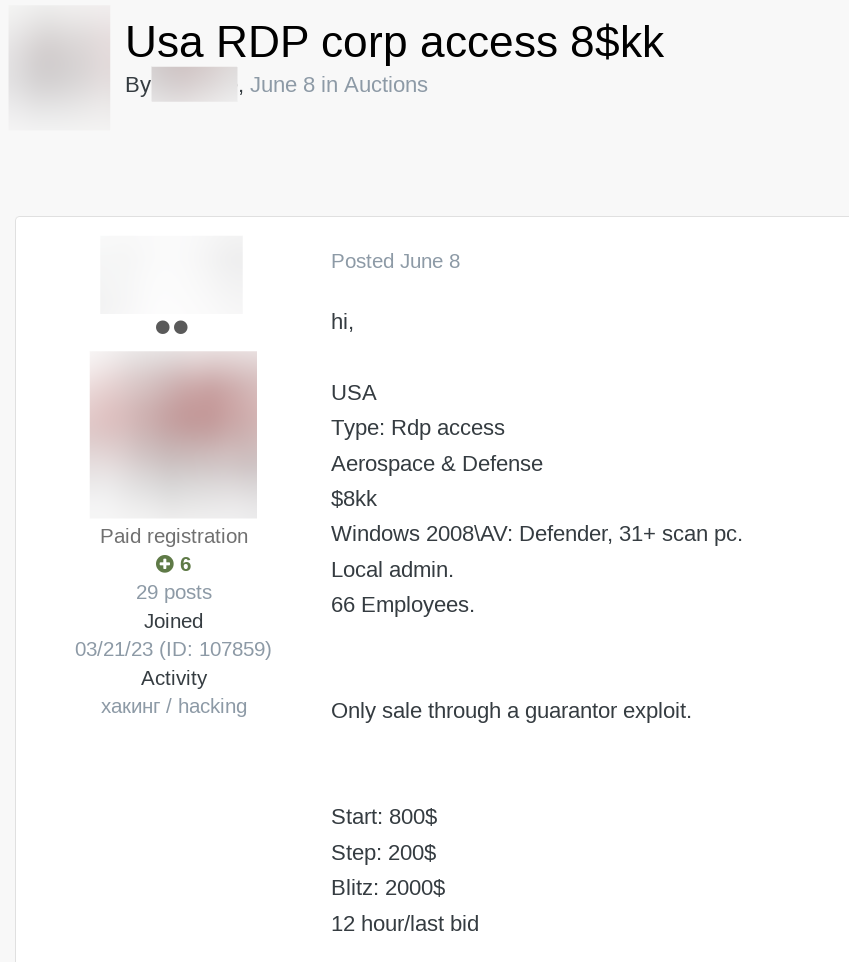

Dark Web’deki İlk Erişim Aracılarını İzleme

Bazı durumlarda devam eden saldırıları durdurma fırsatları vardır. Örneğin, ilk erişim komisyoncuları şirketlere sızıyor ve elde edilen erişimi özel karanlık web forumlarında yeniden satıyor. Kuruluşunuzun veya bir üçüncü tarafın ağ erişimi satışının yapıldığını belirlemek büyük bir değer teklifi olabilir.

Kaynak: Flare

Kuruluşların karanlık ağ izlemeden elde edebileceği bir diğer önemli değer alanı da izlemedir

.onion sitelerinde bulunan fidye yazılımı blogları. Son yıllarda fidye yazılımı grupları, kurbana fidyeyi ödemesi için maksimum baskı uygulamak üzere tasarlanmış ikili ve üçlü gasp planlarına giderek daha fazla yöneldi.

Sonuç olarak, fidye yazılımı grupları artık verileri şifrelemeden önce çalıyor ve kurban ödeme yapmazsa karanlık web sızıntı sitelerinde yayınlıyor.

Fidye yazılımı kurbanı olup olmadığınızı büyük olasılıkla anlarsınız, ancak birçok kuruluş, olaydan haftalar veya aylar sonra üçüncü bir tarafın çok sayıda hassas dosyayı açığa çıkardığını tespit eder.

Fidye sızıntısı sitelerini izlemek, özellikle karanlık web izleme platformunuz dosya arşivlerini ayrıştırıp tek tek dosya adlarını eşleştirebiliyorsa çok büyük değere sahip olabilir.

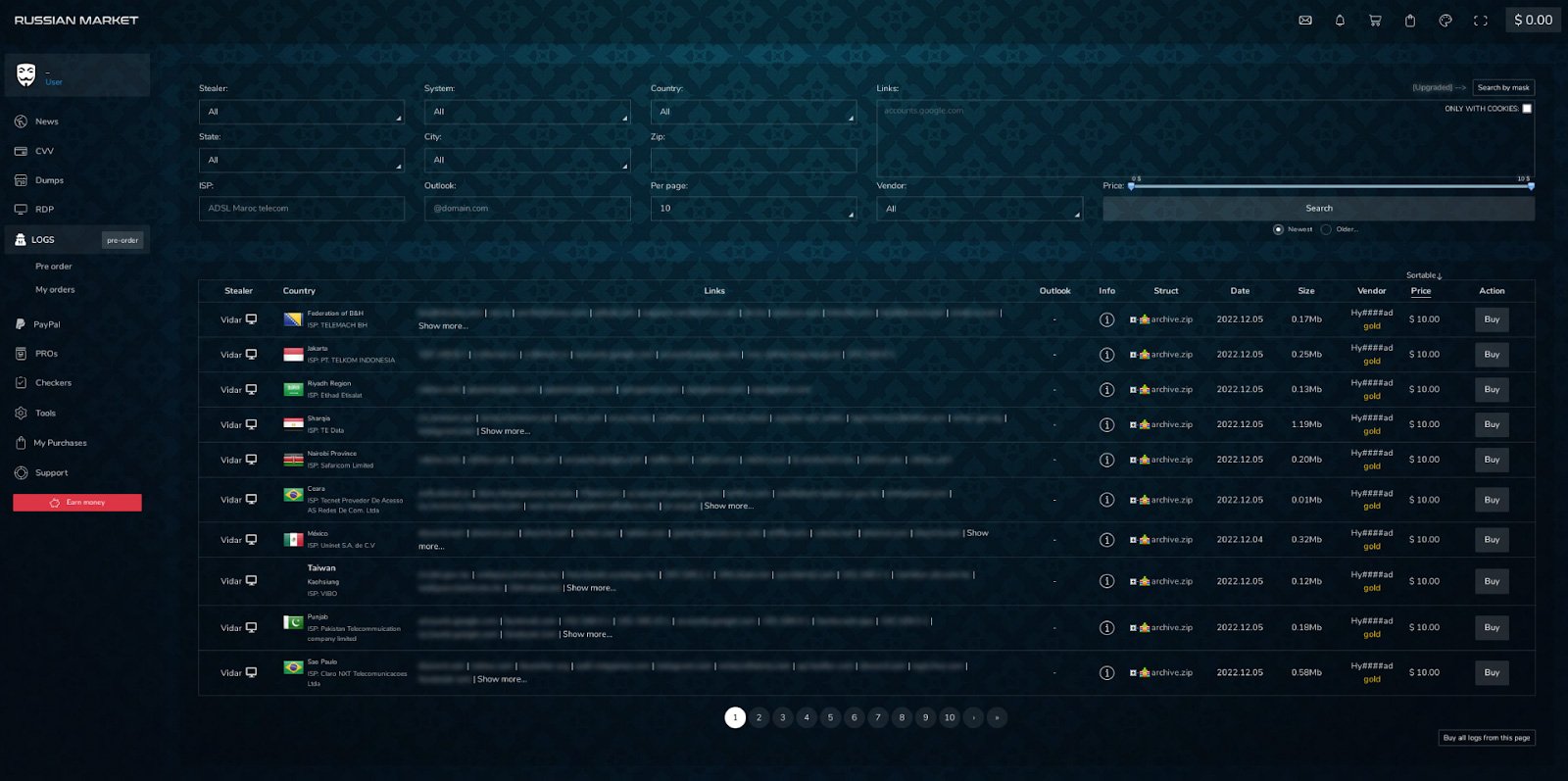

Son olarak, Rusya Pazarı da 2024 yılında izlenmesi gereken kritik bir kaynaktır. Rusya Pazarı, tehdit aktörlerinin bireysel hırsız loglarını sattığı bir “hırsız logları” pazarıdır.

Kaynak: Flare

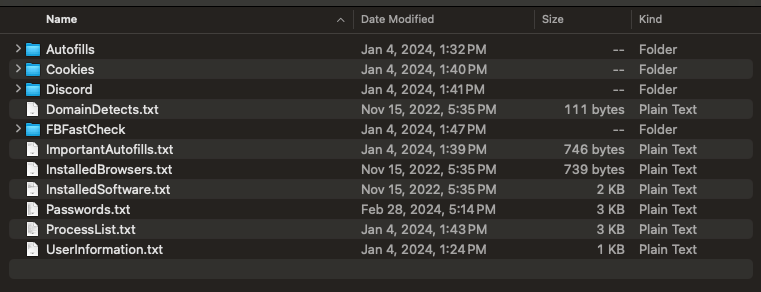

Hırsız günlükleri, bilgi hırsızı kötü amaçlı yazılım bulaşmalarının bir sonucudur ve şunları içerir: tek bir tarayıcının kayıtlı kimlik bilgilerinin tümü.

Örneğin, kurumsal kimlik bilgilerine erişimi de içeren bir girişi tanımlamak için kurumsal alan adınıza erişimi izlemenizi öneririz. Hırsız günlükleri, 2024’te tehdit aktörleri ve fidye yazılımı grupları için en önemli vektör olacak.

Kaynak: Flare

Genişletilmiş Karanlık Ağ: Telegram’ın, Hırsız Günlüklerinin ve Siber Suç Ekosistemi’nin Evrimi’nin İzlenmesi

Siber suç ekosistemi artık Tor’da bulunan .onion siteleriyle sınırlı değil. Tehdit aktörleri artık siber suç işlemek, veri satmak ve birbirleriyle etkileşim kurmak için Telegram gibi anlık mesajlaşma uygulamalarını rutin olarak kullanıyor.

Artık Telegram’da banka dolandırıcılığı, çalıntı hesaplar, kimlik bilgileri hırsızlığı ve hırsız günlüğü dağıtımına odaklanan binlerce Telegram kanalı var.

Flare şu anda 6.000’den fazla siber suç Telegram kanalını izliyor ve müşterilerimiz için Telegram’dan haftada bir milyondan fazla hırsız günlüğünü izliyor. Telegram, diğer sosyal medya ve P2P anlık mesajlaşma uygulamaları, siber suç ekosistemi için kesinlikle kritik bir büyüme vektörüdür.

Hacim, eyleme geçirilebilirlik ve güvenlik değeri açısından, hırsız günlük ekosisteminin kapsamlı bir şekilde izlenmesi kesinlikle önemlidir. Flare olarak, hırsız günlüklerinin %5 ila %10’unun kurumsal kimlik bilgilerine sahip olduğunu tahmin ediyoruz ve bazı durumlarda CRM’lerin, kurumsal banka hesaplarının, VPN’nin ve RDP erişiminin Telegram’a sızdırıldığını gördük.

Karanlık web izleme, “eylem yapılabilirliği düşük” bir satış hilesi değildir; bunun yerine, kuruluşların siber güvenlik duruşlarına yönelik dış tehditleri tespit etmelerine yardımcı olan etkili bir bilgi güvenliği programının kritik bir bileşenidir.

Flare ile Dark Web İzleme

Parlama Tehdidi Maruz Kalma Yönetimi (TEM) çözümü, kuruluşlara, tehdit aktörleri tarafından yaygın olarak yararlanılan risk türlerini proaktif olarak tespit etme, önceliklendirme ve azaltma olanağı sağlar.

Platformumuz, bilinmeyen olayları keşfetmek, riskleri önceliklendirmek ve güvenliği artırmak için anında kullanabileceğiniz eyleme dönüştürülebilir istihbarat sağlamak için açık ve karanlık web ile yasa dışı Telegram kanallarını 7/24 otomatik olarak tarar.

Flare, güvenlik programınıza 30 dakika içinde entegre olur ve çoğu zaman birçok SaaS ve açık kaynak aracının yerini alır.

Ücretsiz denememize kaydolarak daha fazla bilgi edinin.

Flare tarafından desteklenmiş ve yazılmıştır.