Dark.IoT botnet, ilk olarak Ağustos 2021’de ortaya çıkan ve o zamandan beri hedefini IoT cihazlarının ötesine genişleten Mirai botnet’i temel alan bir çeşittir.

Yakın tarihli bir raporda FortiGuard Labs, Dağıtılmış Hizmet Reddi’nde endişe verici bir artış olduğunu ortaya çıkardı (DDoS) bot ağları Zyxel güvenlik açığından yararlanma (CVE-2023-28771). CVSS puanlama sisteminde 9,8 önem derecesiyle tanımlanan güvenlik açığı, birden çok güvenlik duvarı modelini etkiliyor ve yetkisiz saldırganların hedeflenen cihaza özel hazırlanmış bir paket göndererek rasgele kod yürütmesine olanak tanıyor.

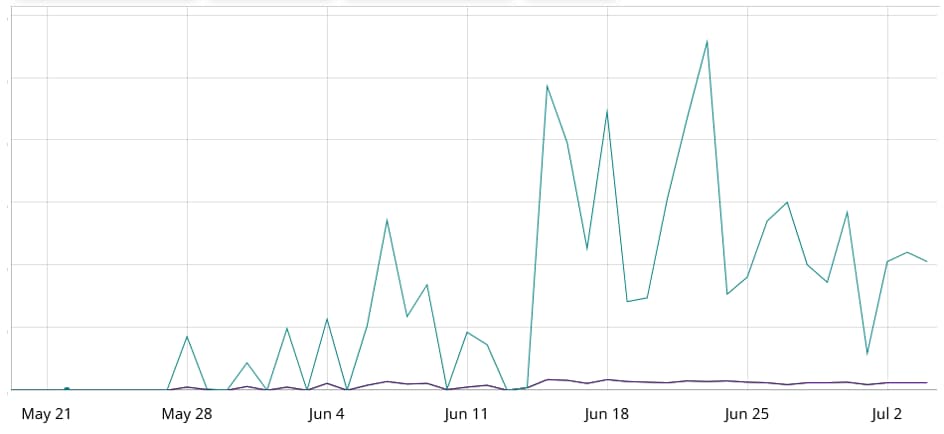

Zyxel güvenlik açığı gündeme geldi Haziran 2023’te FortiGuard Labs, bu güvenlik açığından yararlanan birkaç DDoS botnet’in yayıldığını tespit ettiğinde. Kusur ilk olarak TRAPA Security’den araştırmacılar tarafından bildirildi ve Zyxel 25 Nisan 2023’te bir güvenlik danışmanlığı yayınladı.

Daha sonra Siber Güvenlik ve Altyapı Güvenliği Ajansı’na (CISA) Bilinen İstismar Edilen Güvenlik Açıklarına (KEV) Mayıs 2023 kataloğu.

Ancak, FortiGuard Labs’ın son analiz kötü şöhretli Mirai botnet tabanlı bir varyant olan Dark.IoT dahil olmak üzere birden fazla botnet dahil olmak üzere Mayıs ayından itibaren saldırı patlamalarında önemli bir artış olduğunu gösterdi.

Başka bir botnet, özelleştirilmiş DDoS saldırı yöntemlerini kullandı. Saldırılar Orta Amerika, Kuzey Amerika, Doğu Asya ve Güney Asya gibi çeşitli bölgelerde gözlemlendi.

Saldırılar özellikle Zyxel cihazlarında UDP üzerinden iletilen İnternet Anahtar Değişimi (IKE) paketindeki komut enjeksiyon güvenlik açığını hedef aldı. Saldırganlar, sonraki eylemler için komut dosyaları indirmek üzere curl veya wget gibi araçları kullandı. Bu komut dosyaları, oldukça spesifik bir hedefe işaret eden MIPS mimarisi için uyarlanmıştır.

Tespit edilen botnetlerden biri olan Dark.IoT ortaya çıktı 2021’de ve o zamandan beri hedeflemesini IoT cihazlarının ötesine genişletti.

Botnet, şifreleme için ChaCha20 şifreleme algoritmasını kullanır ve “raw.pastebin.com”, “hoz.1337.cx”, “babaroga.lib”, “dragon.lib”, “blacknurse.lib”, “tempest.lib”, “routercontroller.geek” ve “dvrcontroller.libre” dahil olmak üzere birden çok C2 (Komut ve Kontrol) sunucusu kullanır.

Tehdit aktörleri savunmasız cihazlar üzerinde kontrol elde edip bunları DDoS saldırıları gibi daha sonraki saldırılar için botnet’lerine dahil edebildiğinden, cihazlarda açıktaki güvenlik açıklarının varlığı önemli riskler oluşturur.

FortiGuard Labs, bu riskleri azaltmak ve IoT cihazlarının ve Linux sunucularının güvenliğini sağlamak için yamaları ve güncellemeleri hemen uygulamanın önemini vurguluyor.

Bu bulguların ışığında, kuruluşların ve kullanıcıların sistemlerini olası açıklardan yararlanmaya karşı korumak için tetikte olmaları ve proaktif önlemler almaları çok önemlidir. Güvenlik açıklarının derhal ele alınması, DDoS botnet saldırılarına ve hedef alan diğer kötü niyetli faaliyetlere karşı koruma sağlamak için çok önemlidir. savunmasız IoT cihazları.

Siber güvenlik araştırmacıları, ortaya çıkan tehditleri izlemeye ve analiz etmeye devam ettikçe, güvenlik güncellemelerinin ve en iyi uygulamaların önemi hakkında farkındalığın artırılması, dijital ekosistemin korunmasında hayati önem taşıyor.

ALAKALI HABERLER

- Mirai Variant V3G4 IoT Cihazlarından DDoS Saldırıları İçin Yararlanıyor

- Devlet Hizmetleri ve StormWall’da DDoS Saldırıları %168 Arttı

- FortiGuard Labs, Kimlik Avı Saldırılarını Güçlendiren .ZIP Etki Alanlarını Keşfetti

- IoT Botnet DDoS Saldırıları Küresel Telekom Ağlarını, Nokia’yı Tehdit Ediyor

- Chinese Gang Storm-0558 Avrupa Devleti E-postalarını Hackledi, Microsoft