Zscaler ThreatLabz’ın raporuna göre, Fortune 50 şirketlerinden biri, Dark Angels fidye yazılımı çetesine rekor kıran 75 milyon dolarlık fidye ödedi.

2024 Zscaler Fidye Yazılımı Raporu’nda şu ifadeler yer alıyor: “2024’ün başlarında ThreatLabz, Dark Angels’a kamuoyunda bilinen tüm meblağlardan daha yüksek olan 75 milyon dolar ödeyen bir kurbanı ortaya çıkardı. Bu başarı, aynı başarıyı (aşağıda açıkladığımız) temel taktiklerini benimseyerek tekrarlamak isteyen diğer saldırganların da ilgisini çekecektir.”

Bu rekor kıran ödeme, X üzerinden tweet atan kripto istihbarat şirketi Chainalysis tarafından da doğrulandı.

Bilinen en büyük fidye ödemesi, daha önce sigorta devi CNA’nın Evil Corp fidye yazılımı saldırısına uğramasının ardından ödediği 40 milyon dolardı.

Zscaler, 75 milyon dolarlık fidyeyi hangi şirketin ödediğini açıklamazken, şirketin Fortune 50 listesinde yer aldığını ve saldırının 2024’ün başlarında gerçekleştiğini belirtti.

Şubat 2024’te siber saldırıya uğrayan Fortune 50 şirketlerinden biri, listede 10. sırada yer alan ilaç devi Cencora’dır. Hiçbir fidye yazılımı çetesi saldırının sorumluluğunu üstlenmedi, bu da muhtemelen bir fidye ödendiğini gösteriyor.

BleepingComputer, Dark Angels’a fidye ödeyip ödemediklerini sormak için Cencora ile iletişime geçti ancak henüz bir geri dönüş olmadı.

Dark Angels kimdir?

Dark Angels, Mayıs 2022’de başlatılan ve dünya çapındaki şirketleri hedef alan bir fidye yazılımı operasyonudur.

Çoğu insan tarafından işletilen fidye yazılımı çetesi gibi, Dark Angels operatörleri kurumsal ağlara sızar ve sonunda yönetici erişimi elde edene kadar yatay olarak hareket eder. Bu süre zarfında, daha sonra fidye taleplerinde ek bir kaldıraç olarak kullanılan, tehlikeye atılmış sunuculardan veri de çalarlar.

Tehdit aktörleri, Windows etki alanı denetleyicisine erişim sağladıklarında, ağdaki tüm cihazları şifrelemek için fidye yazılımını dağıtırlar.

Tehdit aktörleri operasyonlarını başlattıklarında, Babuk fidye yazılımının sızdırılan kaynak koduna dayanan Windows ve VMware ESXi şifreleyicilerini kullandılar.

Ancak zamanla 2021’den beri Ragnar Locker’ın kullandığı Linux şifreleyiciye geçtiler. Ragnar Locker 2023’te kolluk kuvvetleri tarafından çökertildi.

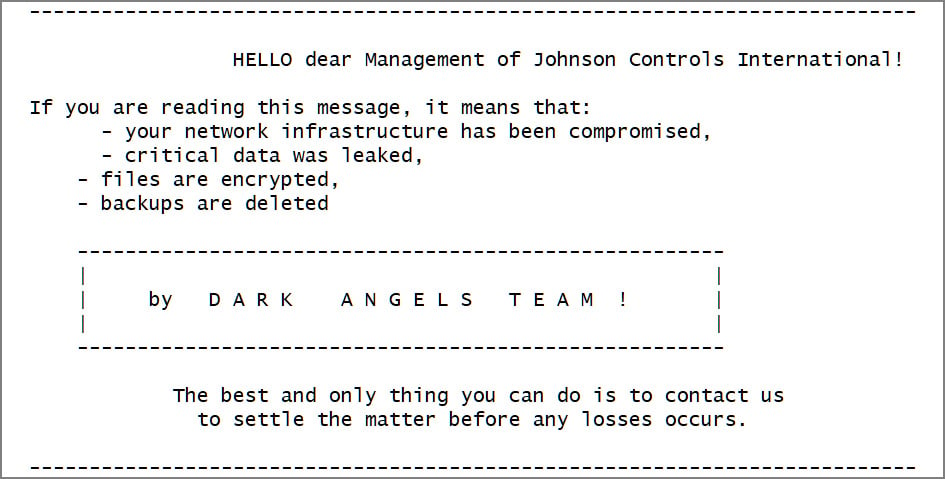

Bu Linux şifreleyici, Johnson Controls’e yapılan Dark Angels saldırısında şirketin VMware ESXi sunucularını şifrelemek için kullanıldı.

Bu saldırıda Dark Angels, kurumsal verilere ait 27 TB’lık veriyi çaldıklarını iddia ederek 51 milyon dolar fidye talep etmişti.

Kaynak: BleepingComputer

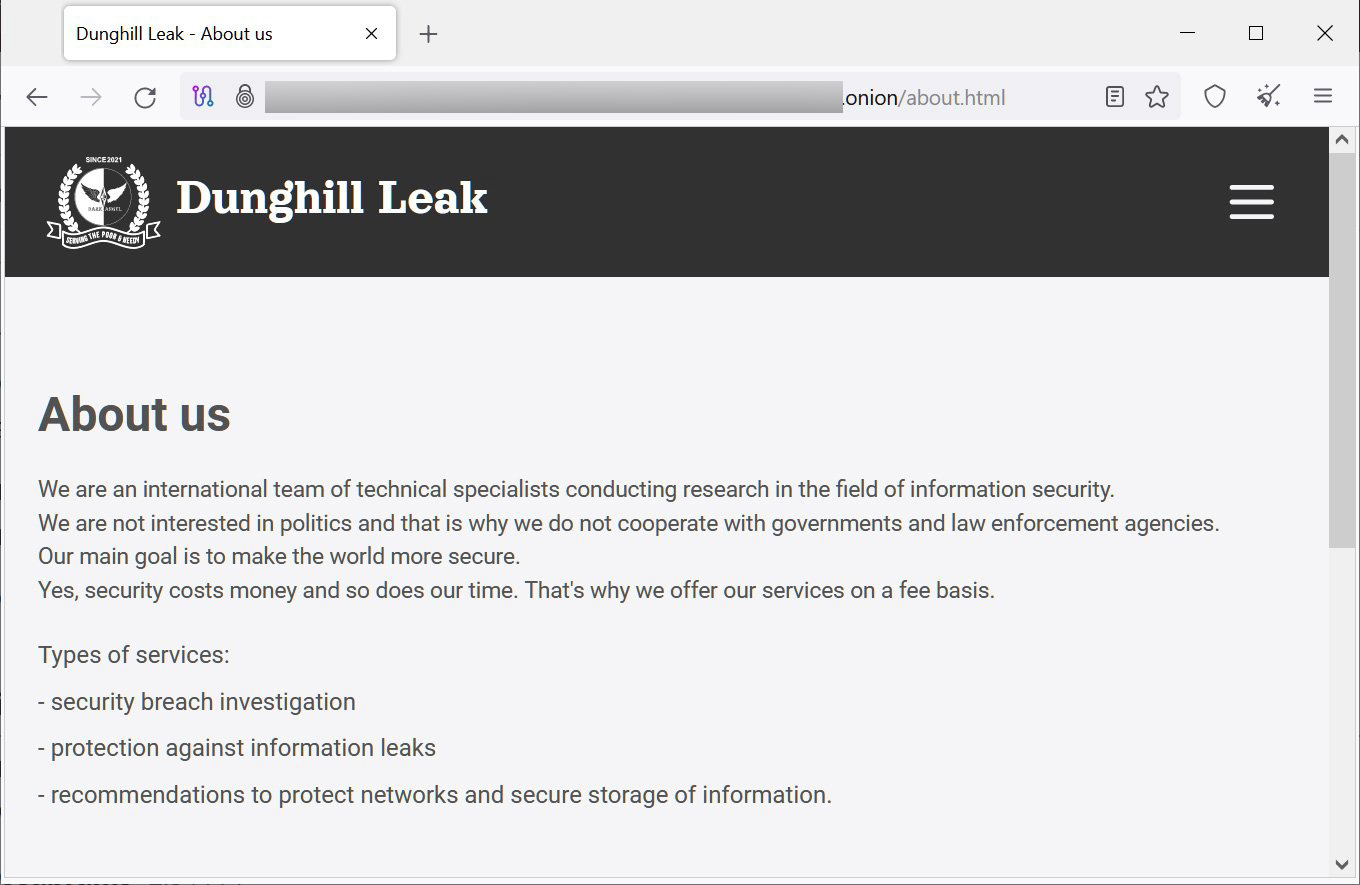

Tehdit grupları ayrıca kurbanlarını fidye ödemedikleri takdirde verilerini sızdırmakla tehdit ederek gasp etmek için kullanılan ‘Dunghill Leaks’ adlı bir veri sızıntısı sitesi de işletiyor.

Kaynak: BleepingComputer

Zscaler ThreatLabz, Dark Angels’ın “Büyük Oyun Avı” stratejisini kullandığını, bunun da çok sayıda şirkete birden çok sayıda ama daha küçük fidye ödemeleri yapmak yerine, yalnızca birkaç yüksek değerli şirketi hedef alarak büyük ödemeler almayı umduğunu söylüyor.

Zscaler ThreatLabz araştırmacıları, “Dark Angels grubu, genellikle aynı anda tek bir büyük şirkete saldırarak oldukça hedefli bir yaklaşım benimsiyor” şeklinde açıklıyor.

“Bu durum, kurbanları ayrım gözetmeksizin hedef alan ve saldırının çoğunu ilk erişim aracıları ve sızma testi ekiplerinin bağlı ağlarına dış kaynak olarak veren çoğu fidye yazılımı grubuyla keskin bir tezat oluşturuyor.”

Chainalysis’e göre Büyük Hayvan Avı taktiği, son birkaç yıldır çok sayıda fidye yazılımı çetesi tarafından kullanılan baskın bir trend haline geldi.