ABD Hükümeti bugün, faaliyet göstermek ve satış yapmakla suçlanan 16 kişiye karşı suçsuz suçlamalar yaptı Danabot2018’den beri Rus siber suç forumlarında satılan üretken bir bilgi çalan kötü amaçlı yazılım. FBI Danabot’un daha yeni bir versiyonunun casusluk için kullanıldığını ve sanıkların çoğunun yanlışlıkla kendi sistemlerini kötü amaçlı yazılımla bulaştıktan sonra gerçek yaşam kimliklerini ortaya çıkardıklarını söylüyor.

Danabot’un özellikleri, destek sitesinde tanıtıldığı gibi. Resim: welivesecurity.com.

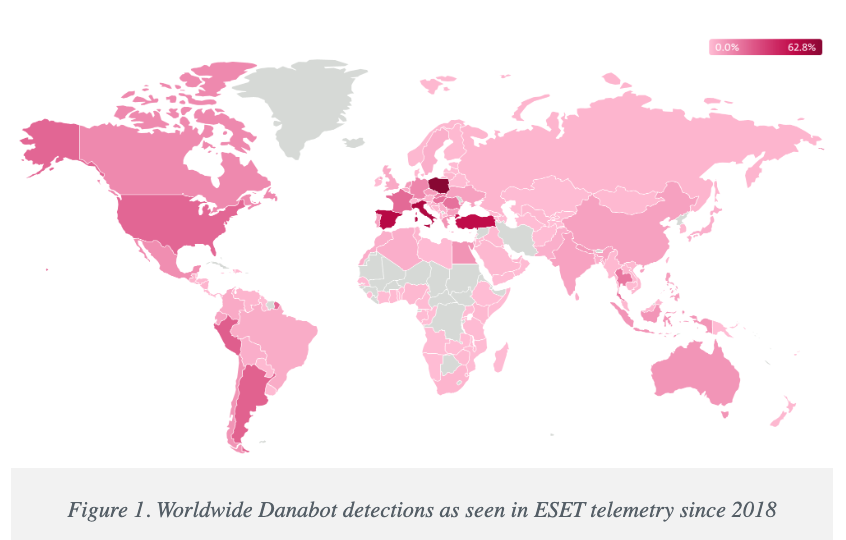

Başlangıçta Mayıs 2018’de e -posta güvenlik firmasındaki araştırmacılar tarafından tespit edildi Kanıt noktasıDanabot, kimlik hırsızlığı ve bankacılık sahtekarlığı konusunda uzmanlaşmış bir hizmet olarak kötü amaçlı yazılım platformudur.

Bugün, ABD Adalet Bakanlığı 2022’den itibaren bir cezai şikayet ve iddianame, FBI’ın bilgi stealer platformuna erişim için ayda 3.000 ila 4.000 dolar arasında ödeme yapan en az 40 bağlı kuruluşu tespit ettiğini söyledi.

Hükümet, kötü amaçlı yazılımların küresel olarak 300.000’den fazla sistemi enfekte ettiğini ve 50 milyon dolardan fazla tahmini kayıplara neden olduğunu söyledi. Danabot komplonunun zil kızları olarak adlandırılır. Alexander Steganov39, yani “Jimmbee,” Ve Artem Aleksandrovich Kalinkin34, yani “Oniks”, Her ikisi de Novosibirsk, Rusya. Kalinkin, Rus devlete ait enerji devi için bir BT mühendisidir. Gazprom. Facebook profil adı “Maffiozi”.

FBI’a göre, Danabot’un en az iki ana versiyonu vardı; Birincisi 2018 ve Haziran 2020 arasında, kötü amaçlı yazılımların Rus siber suç forumlarında teklif edilmeyi bıraktığı zaman satıldı. Hükümet, Ocak 2021’de ortaya çıkan Danabot’un ikinci versiyonunun, Amerika Birleşik Devletleri, Belarus, Birleşik Krallık, Almanya ve Rusya da dahil olmak üzere birçok ülkede askeri, diplomatik ve sivil toplum kuruluşu bilgisayarları hedeflemede kullanılmak üzere ortak komploculara sağlandığını iddia ediyor.

20 Eylül 2022 tarihli büyük bir jüri iddianamesi, “Endişesiz yardımcı komplocular, dünyanın dört bir yanındaki bilgisayarları tehlikeye atmak ve bu hedeflenen kurbanlardan gelen hassas diplomatik iletişim, kimlik bilgileri ve diğer verileri çalmak için kullanacaklardır. Amerika Birleşik Devletleri. “

İddianame, 2022’deki FBI’ın Danabot yazarları tarafından kötü amaçlı yazılımlarını kontrol etmek için kullanılan sunucuların yanı sıra çalınan kurban verilerini saklayan sunucuların ele geçirdiğini söylüyor. Hükümet, sunucu verilerinin ayrıca Danabot sanıklarının kendi PC’lerini enfekte ettikleri çok sayıda örnek gösterdiğini ve bu da kimlik bilgisi verilerinin FED’ler tarafından ele geçirilen veri havuzlarına yüklenmesine neden olduğunu söyledi.

Cezai şikayet, “Bazı durumlarda, bu tür kendi enfeksiyonlarının kötü amaçlı yazılımları test etmek, analiz etmek veya geliştirmek için kasıtlı olarak yapıldığı görülüyor” diyor. “Diğer durumlarda, enfeksiyonlar yanlışlıkla gibi görünüyordu – siber suç işlemenin tehlikelerinden biri, suçluların bazen yanlışlıkla kendi kötü amaçlı yazılımlarıyla enfekte olmaları.”

Resim: welivesecurity.com

DOJ’dan yapılan bir açıklama, bugünkü operasyonun bir parçası olarak, Savunma Ceza Soruşturma Servisi (DCIS), Amerika Birleşik Devletleri’nde barındırılan düzinelerce sanal sunucu da dahil olmak üzere Danabot kontrol sunucularını ele geçirdi. Hükümet, şimdi Danabot kurbanlarını bilgilendirmek ve enfeksiyonları iyileştirmeye yardımcı olmak için endüstri ortaklarıyla birlikte çalıştığını söylüyor. İfade, bir dizi güvenlik firmasına hükümete yardım sağlama konusunda kredilendiriyor. Eset– Alevlenme noktası– Google– Intel 471– Lümen– Paypal– Kanıt noktası– Cyrmu TakımıVe Zscaler.

Casusluk için yeniden tasarlanması finansal olarak yönlendirilmiş kötü amaçlı yazılımların duyulmamış olması duyulmamıştır. Bir varyant Zeus Trojan2007 ve en az 2015 yılları arasında Amerika Birleşik Devletleri ve Avrupa’daki şirketlere yönelik sayısız çevrimiçi bankacılık saldırısında kullanılan bir süre için yazarı tarafından casusluk görevlerine yönlendirildi.

Bu 2015 hikayesinde ayrıntılı olarak açıklandığı gibi, Zeus Trojan’ın yazarı, yalnızca sınıflandırılmış belgelerde bulunacak e -postalarda ve belgelerdeki belirli anahtar kelimeler için Ukrayna’ya enfekte olmuş sistemleri temizleyen bir casusluk makinesi olarak hizmet etmek için kötü amaçlı yazılımın özel bir versiyonunu yarattı.

16 Danabot sanıkının halka açık suçlaması bir gün sonra geliyor Microsoft başka bir hizmet olarak kötü amaçlı yazılım teklifi için BT altyapısını bozmada bir dizi teknoloji şirketine katıldı-bu da aynı şekilde, ayda 250 $ ila 1.000 $ arasında değişen abonelik fiyatları altında bağlı kuruluşlara teklif edilen Lumma Stealer. Microsoft ayrı ayrı, Lumma Stealer ve bağlı kuruluşları tarafından kullanılan 2.300 alan adı üzerinde kontrolü ele geçirmek için bir hukuk davası açtı.

Daha fazla okuma:

Danabot: Düşen bir imparatorluğu analiz etmek

Zscaler Blog: Danabot, Ukrayna Savunma Bakanlığı’na karşı DDOS saldırısını başlattı

Flashpoint: Endgame Operation Danabot kötü amaçlı yazılım

Mart 2022 Ceza Şikayeti / Artem Aleksandrovich Kalinkin

Eylül 2022 Büyük Jüri İddianamesi 16 sanık