Teksas, Dallas Şehri, bir Kraliyet fidye yazılımı saldırısına maruz kaldı ve saldırının yayılmasını önlemek için bazı BT sistemlerini kapatmasına neden oldu.

ABD nüfus sayımı verilerine göre Dallas, yaklaşık 2,6 milyonluk nüfusuyla ABD’nin en büyük dokuzuncu şehridir.

Yerel basında, şüpheli bir fidye yazılımı saldırısı nedeniyle City’nin polis iletişim ve BT sistemlerinin Pazartesi sabahı kapatıldığı bildirildi.

Bu, 911 memurunun alınan raporları bilgisayar destekli sevk sistemi aracılığıyla göndermek yerine memurlar için yazmak zorunda kalmasına yol açtı.

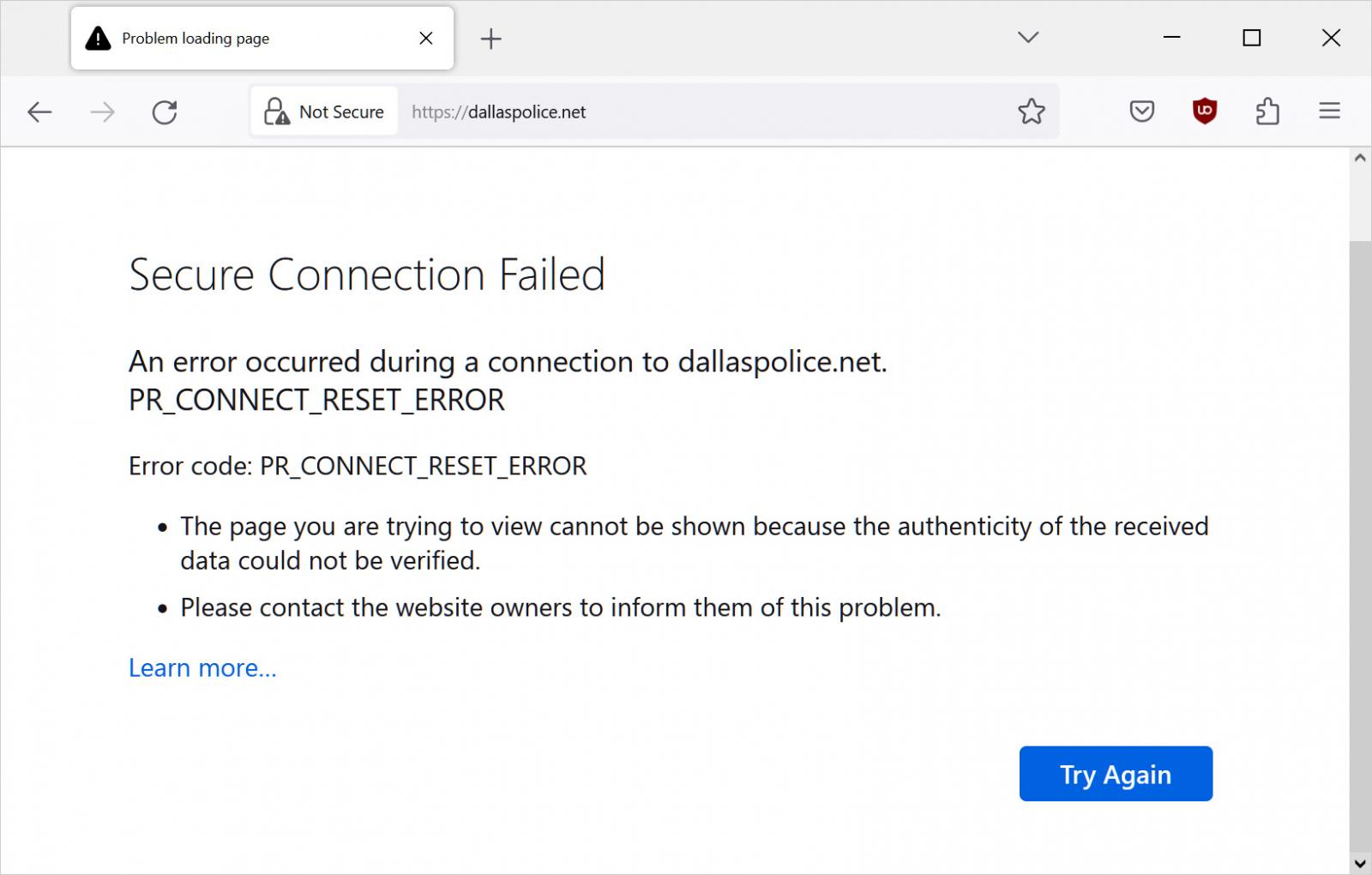

Dallas İlçe Polis Departmanının web sitesi de güvenlik olayı nedeniyle günün bir bölümünde çevrimdışıydı, ancak o zamandan beri geri yüklendi.

Kaynak: BleepingComputer

Bugün, Dallas Belediyesi kesintiye bir fidye yazılımı saldırısının neden olduğunu doğruladı.

“Çarşamba sabahı, City’nin güvenlik izleme araçları, Güvenlik Operasyonları Merkezimize (SOC) ortamımızda olası bir fidye yazılımı saldırısının başlatıldığını bildirdi. Daha sonra, City, birkaç işlevsel alanı etkileyen fidye yazılımıyla bir dizi sunucunun güvenliğinin ihlal edildiğini doğruladı. Dallas Polis Departmanı Web Sitesi de dahil olmak üzere,” Dallas Şehri’nden bir medya açıklaması açıkladı.

“City ekibi, satıcılarıyla birlikte fidye yazılımını izole ederek yayılmasını önlemek, fidye yazılımını virüs bulaşmış sunuculardan kaldırmak ve şu anda etkilenen hizmetleri geri yüklemek için aktif olarak çalışıyor. Şehrin Olay Müdahale Planı (IRP).”

“Belediye şu anda etkinin tamamını değerlendirmek için çalışıyor, ancak şu anda Şehir hizmetlerinin sakinlerine sunulması üzerindeki etki sınırlı. Bir sakin, belirli bir Belediye hizmetiyle ilgili bir sorun yaşarsa, 311’i aramalıdır. Acil durumlar için 911’i aramalılar.”

BleepingComputer ayrıca, şehrin mahkeme sisteminin, BT sistemleri çalışmadığı için 2 Mayıs’tan bugüne kadar tüm jüri duruşmalarını ve jüri görevini iptal ettiğini doğruladı.

Emsisoft tehdit analistine göre Brett Callowyerel yönetimlere yönelik fidye yazılımı saldırıları yaygındır ve haftada bir defadan fazla gerçekleşir.

Callow, BleepingComputer’a “ABD yerel yönetimlerini içeren olaylar haftada 1’den fazla oranda oluyor” dedi.

“Bu yıl en az 29 tanesi fidye yazılımından etkilendi ve 29 şehirden en az 16’sında veriler çalındı. Olayların çoğu daha küçük hükümetleri ilgilendiriyor ve bence Dallas, oldukça uzun bir süredir vurulan en büyük şehir.”

Bu veya başka bir fidye yazılımı saldırısı hakkında bilginiz var mı? Bilgileri paylaşmak isterseniz Signal üzerinden +1 (646) 961-3731 numaralı telefondan, [email protected] adresinden veya ipuçları formumuzu kullanarak bize güvenli bir şekilde ulaşabilirsiniz.

Dallas’a yapılan saldırının arkasındaki kraliyet fidye yazılımı

BleepingComputer, Dallas Şehri’ne yapılan saldırının arkasında Royal Ransomware operasyonunun olduğunu öğrendi.

Çok sayıda kaynağa göre, Dallas Şehri ağındaki ağ yazıcıları bu sabah fidye notlarını basmaya başladı ve BT departmanı çalışanları basılı notları saklamaları konusunda uyardı.

BleepingComputer ile paylaşılan fidye notunun bir fotoğrafı, saldırıyı Kraliyet fidye yazılımı operasyonunun gerçekleştirdiğini doğrulamamızı sağladı.

Kraliyet fidye yazılımı operasyonunun, Conti’nin operasyonlarını durdurmasının ardından öne çıkan Conti siber suç örgütünün bir kolu olduğuna inanılıyor.

Royal, Ocak 2022’de piyasaya sürüldüğünde, öne çıkmamak için ALPHV/BlackCat gibi diğer fidye yazılımı operasyonlarının şifreleyicilerini kullandı. Ancak daha sonra yılın geri kalanında saldırılarda kendi şifreleyicileri Zeon’u kullanmaya başladılar.

2022’nin sonlarına doğru, operasyon Royal olarak yeniden markalandı ve kısa sürede en aktif kurumsal hedefli fidye yazılımı çetelerinden biri haline geldi.

Royal’in İnternet’e açık cihazlardaki güvenlik açıklarını kullanarak ağları ihlal ettiği bilinmekle birlikte, kurumsal ağlara ilk erişimi elde etmek için genellikle geri arama kimlik avı saldırılarını kullanır.

Bu geri arama kimlik avı saldırıları, abonelik yenilemeleri gibi görünen e-postalarda gıda dağıtımını ve yazılım sağlayıcılarını taklit eder.

Ancak e-postalar, kimlik avı sitelerine bağlantılar yerine kurbanın iddia edilen aboneliği iptal etmek için iletişim kurabileceği telefon numaralarını içerir. Gerçekte, bu telefon numaraları Kraliyet tehdit aktörleri tarafından tutulan bir hizmete bağlanmaktadır.

Bir kurban numarayı aradığında, tehdit aktörleri kurbanı uzaktan erişim yazılımı yüklemeye ikna etmek için sosyal mühendisliği kullanır ve tehdit aktörlerinin kurumsal ağa erişmesine izin verir.

Diğer fidye yazılımı çeteleri gibi Royal’in de cihazları şifrelemeden önce ağlardan veri çaldığı biliniyor. Çalınan bu veriler daha sonra şantaj taleplerinde daha fazla koz olarak kullanılır ve tehdit aktörleri, bir fidye ödenmediği takdirde kamuya veri sızdıracakları konusunda uyarıda bulunur.

Şu anda, saldırı sırasında Dallas Şehri’nden veri çalınıp çalınmadığı bilinmiyor.