Sonuç olarak, kodun güvenlik kusurları ile gönderilmesi sadece doğaldır. Neyse ki, birçok kuruluşun, Pentesting ve Bug Bounty programları gibi kod gönderildikten sonra güvenlik açıklarını yakalamak için çözümleri var. Tabii ki, kuruluşların güvenlik açıklarını tanımlamak için etik bilgisayar korsanlarını kullanmaları, bir ihlalden geçmesinden çok daha ucuzdur. Ancak, bu güvenlik açıkları doğrudan kaynak kodundan, DevOps sürecine müdahale etmeden daha ucuz olmaz mıydı?

Daha önce hataları bulun

Hackerone Kodu Güvenlik Denetimi, Hackerone platformunda ilişkili Pentest katılımlarının sonuçlarının yanı sıra, bulguları bildirmek için veteriner, uzman kodu hakemlerinden oluşan bir topluluğu kullanarak kritik güvenlik açıklarının endişesini gidermek için bir araç sağlar. Kod güvenlik denetiminin eklenmesi, DevOps uygulamalarının güvenlik duruşunu denetlemek için araçlar sağlayarak güvenlik kapsamının derinliğini arttırır.

Geçtiğimiz yıl, bir grup titizlikle incelenen, uzmanlaşmış yazılım mühendisleri ve güvenlik uzmanları da dahil olmak üzere, hackerone topluluğunun özel bir kohortu, 30.000 kod incelemesi. Her inceleme medyan alır 88 dakika ortalama olarak tamamlamak ve yüzeyler 1.2 Güvenlik Açıkları.

Bir kod güvenlik denetiminde keşfedilmesi muhtemel güvenlik açıkları:

- Tasarım kusurları ve mantık hataları: Kod denetimleri, üretim testi sırasında hemen belirgin olmayabilecek tasarım kusurlarını ve mantık hatalarını ortaya çıkarabilir.

- Güvensiz kodlama uygulamaları: Giriş doğrulama ve çıkış kodlama sorunları, uygun hata işleme eksikliği, yetersiz erişim kontrolleri ve diğer güvensiz kodlama uygulamaları, enjeksiyon saldırıları, siteler arası komut dosyası (XSS) ve ayrıcalık artışı dahil çeşitli saldırılara yol açabilir.

- Gizli arka kapılar ve kötü amaçlı kod: Bunlar bazen kasıtlı veya kasıtsız olarak kod tabanına eklenir ve sadece geleneksel üretim test yöntemleriyle tespit edilmesi genellikle zordur.

- Güvensiz bağımlılıklar: Yazılım Kompozisyon Analizi (SCA) içeren kod denetimleri, uygulamanın kullanabileceği üçüncü taraf kütüphanelerde ve bağımlılıklarda güvenlik açıklarını kolayca ortaya çıkarabilir.

- Hassas veri sızıntısı: Sabit kodlanmış kimlik bilgileri, API anahtarları veya şifreleme anahtarları gibi veriler genellikle kod içinde güvensiz olarak saklanır.

- İstenmeyen bilgi açıklaması: Hata ayıklama bilgileri, yorumlar veya meta veriler gibi hassas bilgiler, uygulamanın iç kısımları ve altyapısı hakkında istemeden ayrıntıları sızdırabilir.

- Şifreli güvenlik açıkları: Kriptografi ile ilgili güvenlik açıkları-zayıf şifreleme algoritmaları, yanlış anahtar yönetimi ve güvensiz rastgele sayı üretimi gibi-kod merkezli nitelikleri nedeniyle bir kod denetimi sırasında bulunma olasılığı daha yüksektir.

- Uygulama ve altyapı-kod yanlış yakınlaştırmaları: Bunlar yanlış ve eksik güvenlik ayarları, varsayılan yapılandırmalar veya güvensiz bulut yapılandırmaları gibi güvenlik açıklarına yol açabilir.

Paradan tasarruf etmek

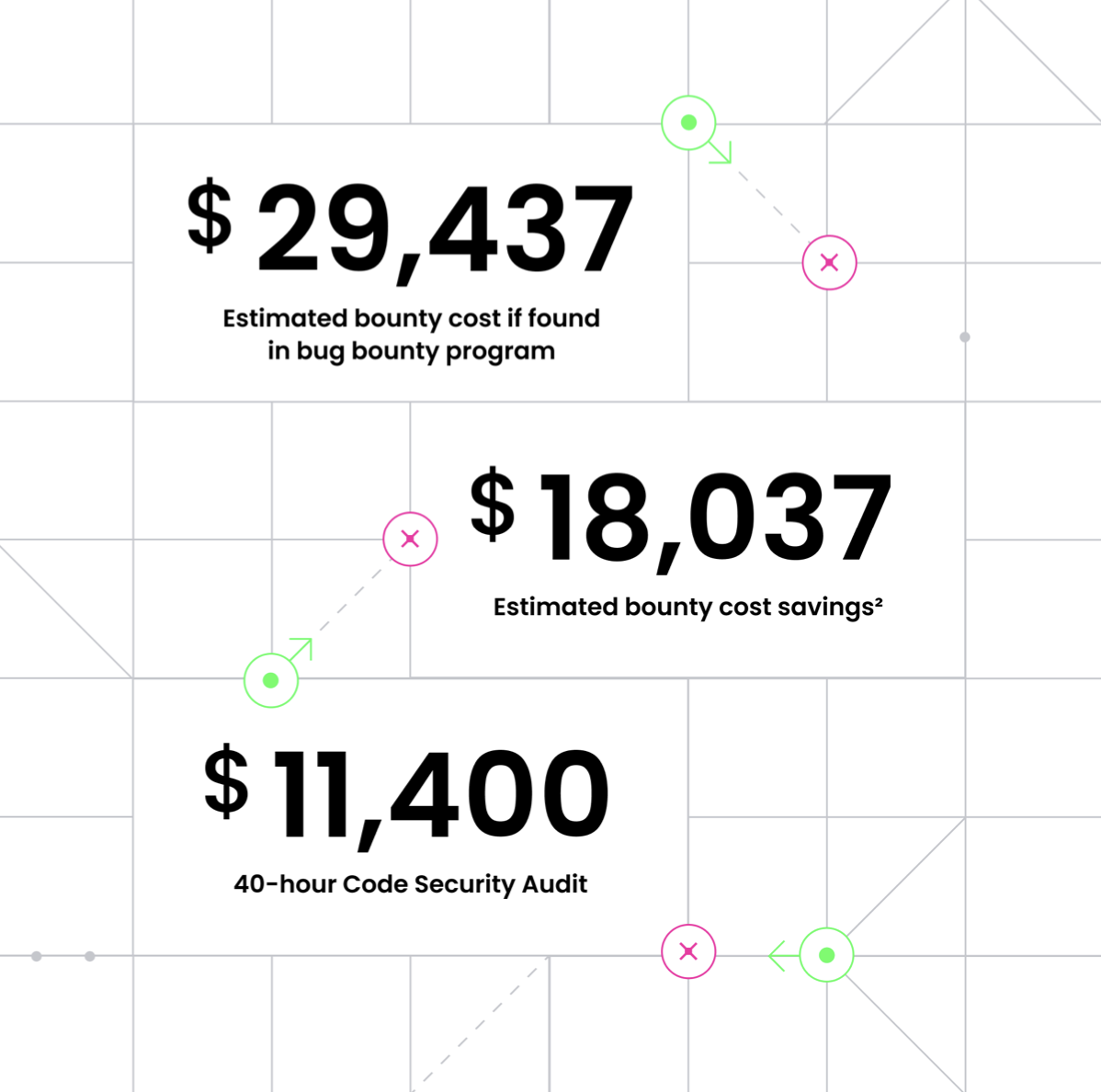

HackerOne’un 7. yıllık Hacker Powered raporuna göre, bir kod güvenlik denetiminin (11.400 $) maliyeti, hackerone programlarının medyan ödül ödülünden çok daha ucuzdur (normal bir şiddet derecelendirme dağılımına sahip ortalama 24 hata için 29.437 $). Bu yüzden? Daha önce hatalar bulmak sadece daha güvenli bir kodla sonuçlanmakla kalmaz, aynı zamanda kuruluşların para tasarrufu sağlar (18.037 $).

Kod güvenlik denetimini DevOps güvenliğinize dahil etme gücü hakkında daha fazla bilgi edinmek için 7. Yıllık Hacker Powered Güvenlik Raporunu indirin. Ve daha önce güvenlik açıkları bulmaya ve kod güvenlik denetimi ile para biriktirmeye başlamak için bugün Hackerone’deki ekibe başvurun.