Rusya yanlısı hacktivist grup CyberVolk, VolkLocker adında bir hizmet olarak fidye yazılımı (RaaS) başlattı.

Yeni fidye yazılımı ailesini inceleyen SentinelOne araştırmacılarına göre, şifreleyici ikili dosyada sabit kodlanmış bir ana anahtar kullanıyor ve bu anahtar da etkilenen makinelerde gizli bir dosyaya düz metin olarak yazılmış.

Bu, hedeflenen şirketlerin dosyaların şifresini ücretsiz olarak çözmek için anahtarı kullanmasına olanak tanır ve VolkLocker’ın siber suç alanındaki potansiyelini baltalar.

Hacktivizm ve siber suçlar

CyberVolk’un, geçen yıl faaliyete geçen, Rusya’ya karşı çıkan veya Ukrayna’nın yanında yer alan kamu ve hükümet kuruluşlarına karşı dağıtılmış hizmet reddi ve fidye yazılımı saldırıları başlatan Hindistan merkezli Rusya yanlısı bir hacktivist kolektif olduğu bildiriliyor.

Grup Telegram’da kesintiye uğrarken, Ağustos 2025’te hem Linux/VMware ESXi hem de Windows sistemlerini hedefleyen yeni bir RaaS programı olan VolkLocker (CyberVolk 2.x) ile geri döndü.

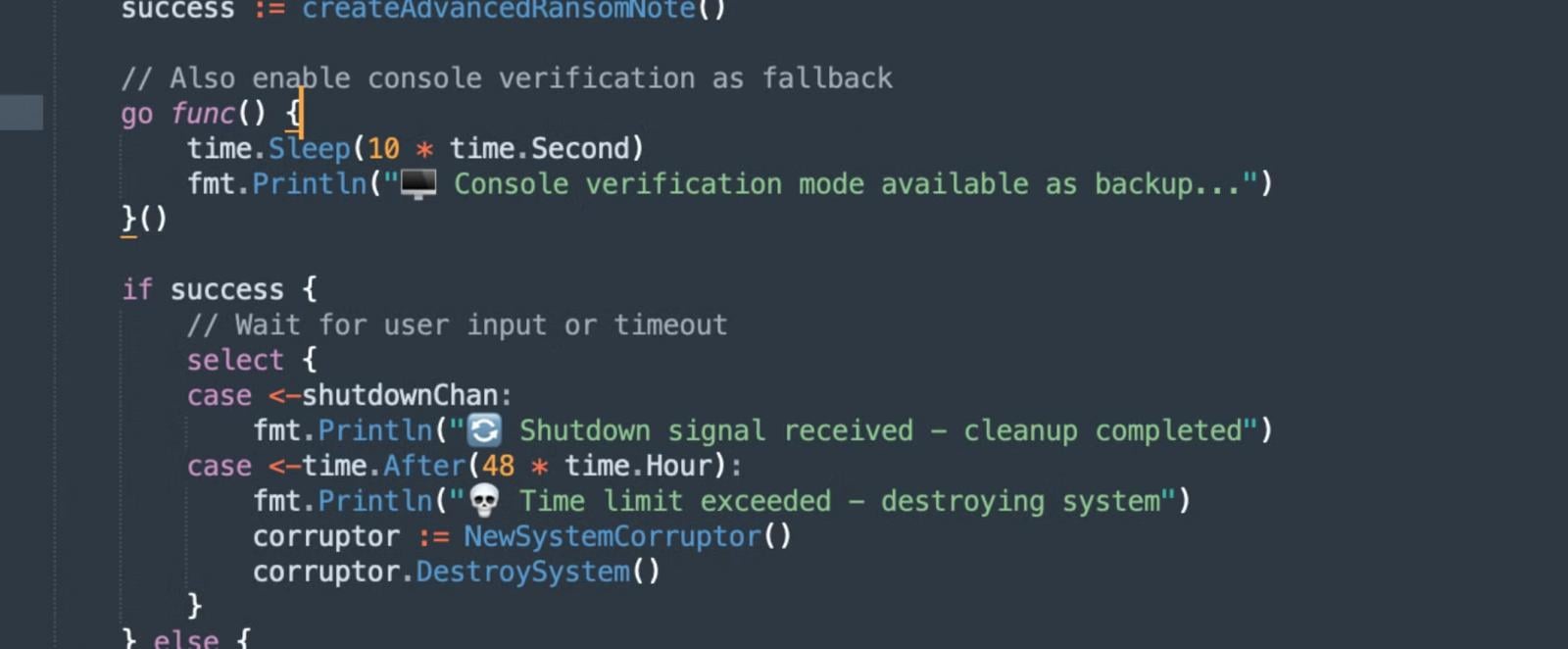

VolkLocker’ın ilginç bir özelliği, kodunda, süresi dolduğunda veya HTML fidye yazılımı notuna yanlış bir anahtar girildiğinde kullanıcı klasörlerinin (Belgeler, İndirilenler, Resimler ve Masaüstü) silinmesini tetikleyen bir Golang zamanlayıcı işlevinin kullanılmasıdır.

Kaynak: SentinelOne

RaaS’a erişim, tek bir işletim sistemi mimarisi için 800 ila 1.100 ABD Doları veya her ikisi için de 1.600 ila 2.200 ABD Doları arasındadır.

Alıcılar, şifreleyiciyi özelleştirmek ve oluşturulan yükü almak için Telegram’daki bir oluşturucu botuna erişebilir.

Kasım 2025’te aynı tehdit grubu, her birinin fiyatı 500 ABD doları olan bir uzaktan erişim truva atı ve bir keylogger’ın reklamını yapmaya başladı.

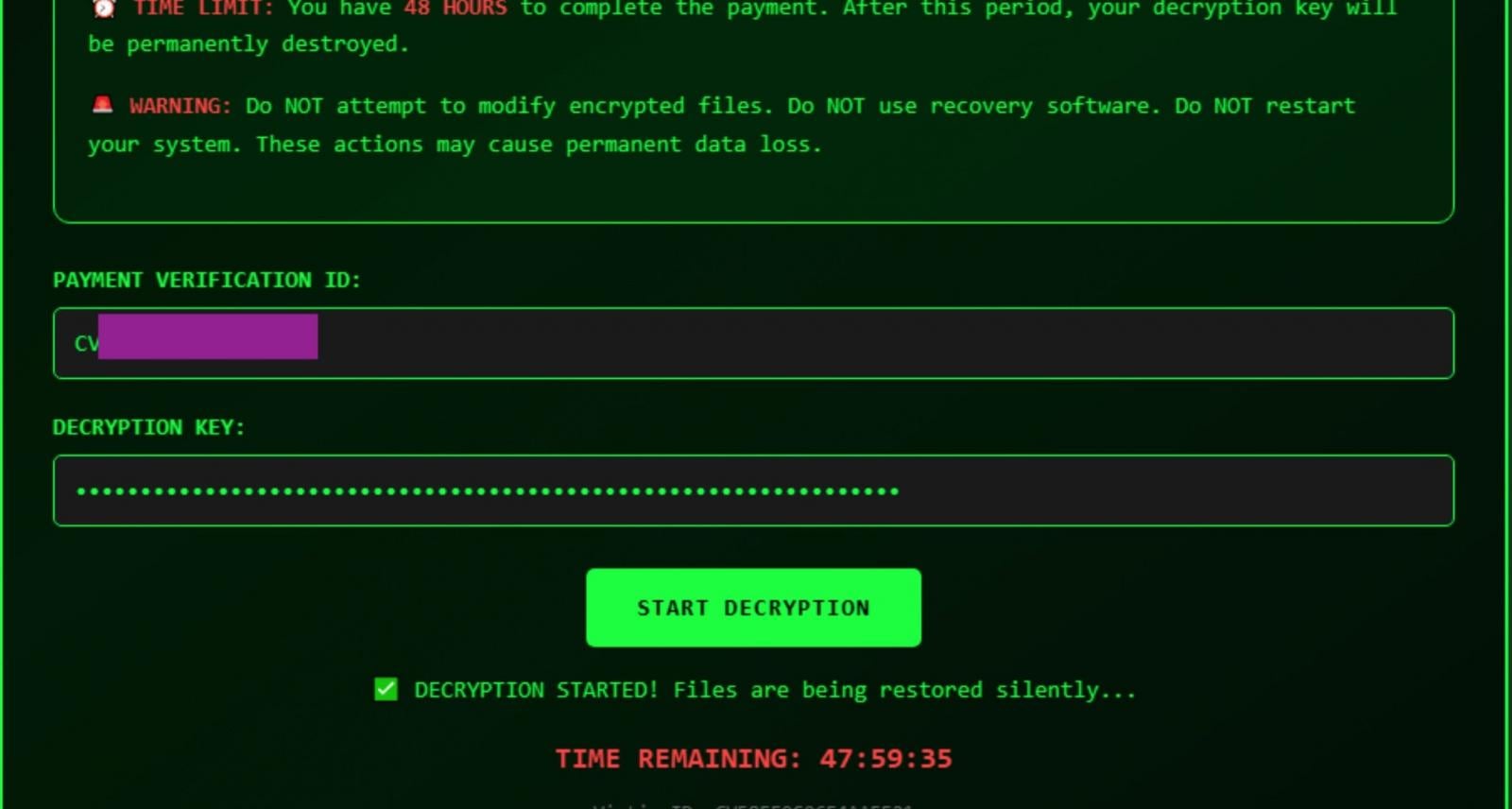

Kaynak: SentinelOne

Kritik kripto zayıflığı

VolkLocker, ikili dosyaya gömülü 64 karakterlik altıgen diziden türetilen 32 bitlik bir ana anahtarla GCM (Galois/Sayaç Modu) şifrelemesinde AES-256 kullanır.

Her dosya için başlatma vektörü (IV) olarak rastgele 12 baytlık bir nonce kullanılır, orijinal dosya silinir ve .locked veya .cvolk dosya uzantısı şifrelenmiş kopyaya eklenir.

Sorun, VolkLocker’ın kurban sistemindeki tüm dosyaları şifrelemek için aynı ana anahtarı kullanması ve aynı anahtarın aynı zamanda %TEMP% klasöründeki bir düz metin dosyasına (system_backup.key) yazılmasıdır.

SentinelOne, “Fidye yazılımı bu yedek anahtar dosyasını hiçbir zaman silmediğinden, kurbanlar gerekli değerleri dosyadan çıkararak dosyayı kurtarmayı deneyebilir” diye açıklıyor.

“Düz metin anahtar yedeklemesi muhtemelen üretim yapılarında yanlışlıkla gönderilen bir test yapıtını temsil ediyor.”

Kaynak: SentinelOne

Bu kusur mevcut mağdurlara yardımcı olabilirken, VolkLocker’ın kriptografik kusurunun ifşa edilmesi, tehdit aktörlerinin hatayı düzeltmesine ve gelecekte kötüye kullanılmasını engellemesine neden olacaktır.

Bir tehdit aktörü operasyonu aktif olarak yürütürken fidye yazılımı kusurlarını ifşa etmemek ve bunun yerine bunları mağdurlara özel olarak yardımcı olabilecek kolluk kuvvetleri ve fidye yazılımı müzakere firmalarıyla özel olarak paylaşmak daha iyi bir uygulama olarak kabul edilir.

BleepingComputer, VolkLocker’ın zayıflığını kamuya açıklama kararını sormak için SentinelOne ile temasa geçti ve bir sözcü aşağıdaki açıklamayı gönderdi:

“Tereddüt etmememizin nedeni, bunun bir çekirdek şifreleme kusuru değil, bazı üretim yapılarına beceriksiz operatörler tarafından yanlışlıkla gönderilen bir test yapısı olmasıdır ve bu durumların ötesinde güvenilir bir şifre çözme mekanizması değildir. Bu, CyberVolk’un bu RaaS teklifi aracılığıyla etkinleştirmeye çalıştığı ekosistemi daha iyi temsil ediyor.” – SentinelOne sözcüsü

Bozuk IAM yalnızca bir BT sorunu değildir; etkisi tüm işletmenize yayılır.

Bu pratik kılavuz, geleneksel IAM uygulamalarının neden modern taleplere ayak uydurmakta başarısız olduğunu, “iyi” IAM’nin neye benzediğine dair örnekleri ve ölçeklenebilir bir strateji oluşturmak için basit bir kontrol listesini kapsar.