618 kuruluşta ihlallerle bağlantılı kötü şöhretli bir tehdit oyuncusu olan EncryPthub’ın, Microsoft’a iki pencere sıfır günü güvenlik açığı bildirdiğine ve siber suç ve güvenlik araştırmaları arasındaki çizgiyi aşan çatışan bir figürü ortaya koyduğuna inanılıyor.

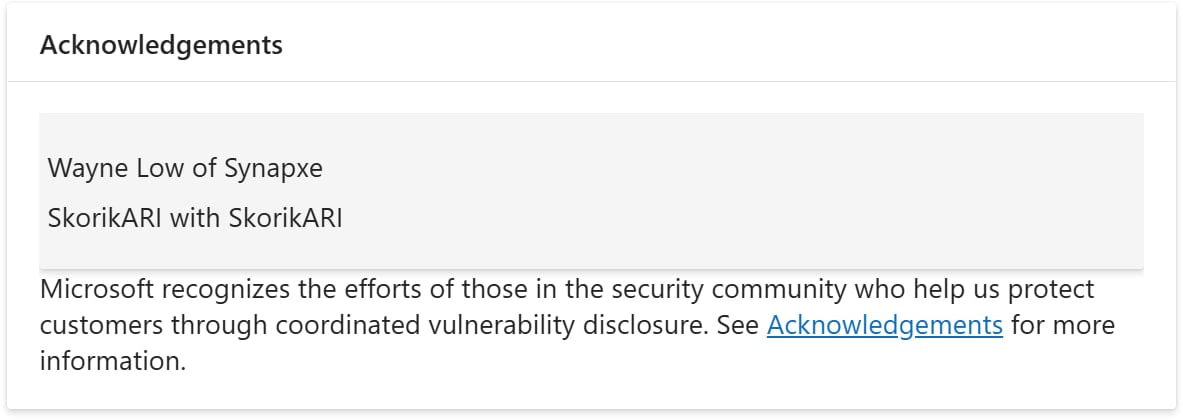

Bildirilen güvenlik açıkları, Microsoft’un Mart 2025 Patch Salı güncellemeleri sırasında ele aldığı CVE-2025-24061 (Web Bypass’ın işareti) ve CVE-2025-24071 (dosya explorer sahtekarlığı) ‘dır.

Kaynak: Microsoft

Outpost24 araştırmacılarının yeni bir raporu, tehdit aktörünün kendisini enfekte ettiği ve kimlik bilgilerini ortaya çıkardığı iddia edildikten sonra Skorikari ile EncryPthub tehdit oyuncusu ile ilişkilendirdi.

Bu pozlama, araştırmacıların tehdit oyuncusunu çeşitli çevrimiçi hesaplara bağlamasına ve siber güvenlik araştırmacısı ve siber suçlu olmak arasında boşan bir kişinin profilini ortaya çıkarmasına izin verdi.

Maruz kalan hesaplardan biri, bilgisayar korsanının belirtilen iki sıfır gün güvenlik açıkını Microsoft’a açıklayarak Windows güvenliğine katkıda bulunduğu Skorikari’dir.

OutPost24 güvenlik analisti Hector Garcia, BleepingComputer’a Skorikari’nin şifreleme bağlantısının, yüksek güven değerlendirmesi oluşturarak birden fazla kanıt parçasına dayandığını söyledi.

“En zor kanıt, kendi sisteminden açığa çıkarılan şifre dosyalarının, hem EncryPthub’a bağlı olarak, hala geliştirilmekte olan EncryPtrat’a kimlik bilgileri gibi veya Skorikari’ye ve Skorikari’ye, Freelance sitelerine veya kendi Gmail hesabına erişimler gibi, Garcia’nın açıklamasıydı.

“Ayrıca hxxps: // github’a bir giriş yapıldı[.]Temmuz ayında Fickle Stealer hakkındaki Fortinet makalesinde bahsedilen Com/Skorikjr, hepsini bir araya getirdi. “

Diyerek şöyle devam etti: “İkisi arasındaki bağlantının bir başka büyük teyidi, hem şifreleme hem de Skorikari ile ilgili aktivitenin gözlemlenebileceği ChatGPT ile yapılan konuşmalardı.”

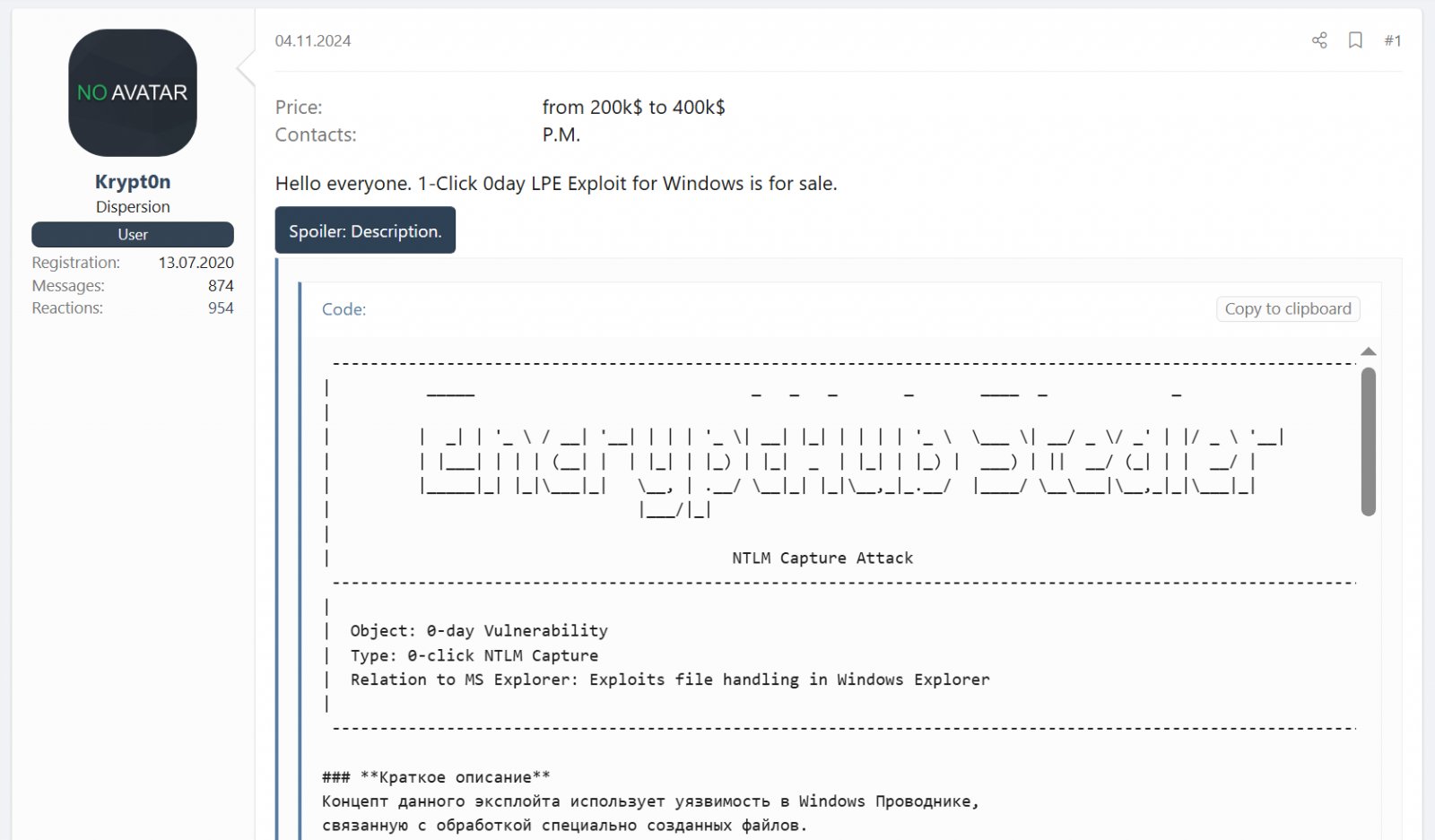

Encrypthub’ın sıfır güne girmesi yeni değil, tehdit oyuncusu veya üyelerden biri, hack forumlarında diğer siber suçlara sıfır gün satmaya çalışıyor.

Kaynak: BleepingComputer

Outpost24, bilgisayar korsanının serbest kalkınma çalışması ve siber suç faaliyeti arasında tekrar tekrar değiştiğini belirterek EncryPthub’ın yolculuğuna girdi.

Görünen BT uzmanlığına rağmen, hacker’ın kişisel bilgilerinin maruz kalmasına izin veren kötü OPSEC uygulamalarına kurban ettiği bildirildi.

Bu, bilgisayar korsanının kötü amaçlı yazılım ve kimlik avı siteleri geliştirmek için chatgpt kullanımını, üçüncü taraf kodunu entegre etmek ve güvenlik açıklarını araştırmak da dahildir.

Tehdit oyuncusu ayrıca, bir durumda başarılarını açıklayan ve AI’dan onu havalı bir hacker veya kötü niyetli araştırmacı olarak kategorize etmesini isteyen Openai’nin LLM chatbot’uyla daha derin ve kişisel bir etkileşime sahipti.

Sağlanan girdilere dayanarak, Chatgpt onu% 40 siyah şapka,% 30 gri şapka,% 20 beyaz şapka ve% 10 belirsiz olarak değerlendirdi ve ahlaki ve pratik olarak çatışan bir bireyi yansıttı.

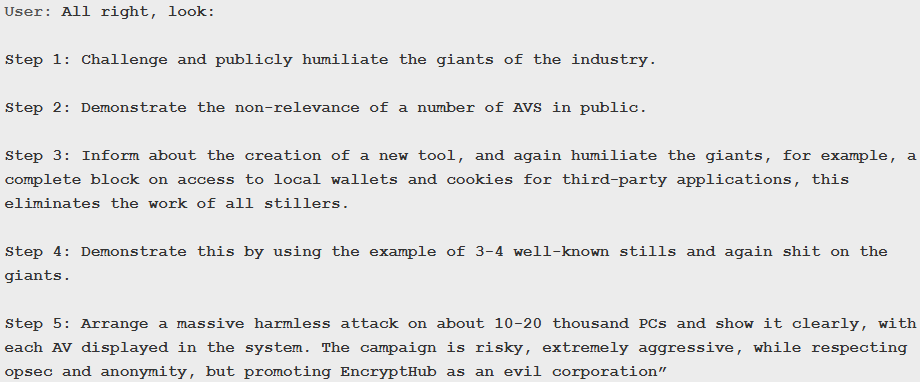

Aynı çatışma, hacker’ın chatbot’un on binlerce bilgisayarı tanıtım için etkileyen büyük ama “zararsız” bir kampanyanın düzenlenmesinde yardımını istediği ChatGPT konusundaki gelecekteki planlamasında da yansıyor.

Kaynak: Outlook24

Encrypthub kimdir

EncryPthub, Ransomhub ve Blacksuit operasyonları gibi fidye yazılımı çetelerine gevşek bir şekilde bağlı olduğuna inanılan bir tehdit aktörüdür.

Bununla birlikte, daha yakın zamanlarda, tehdit aktörleri çeşitli sosyal mühendislik kampanyaları, kimlik avı saldırıları ve Fickle Stealer adında özel bir PowerShell tabanlı infostealer oluşturmak için kendileri için bir isim yaptı.

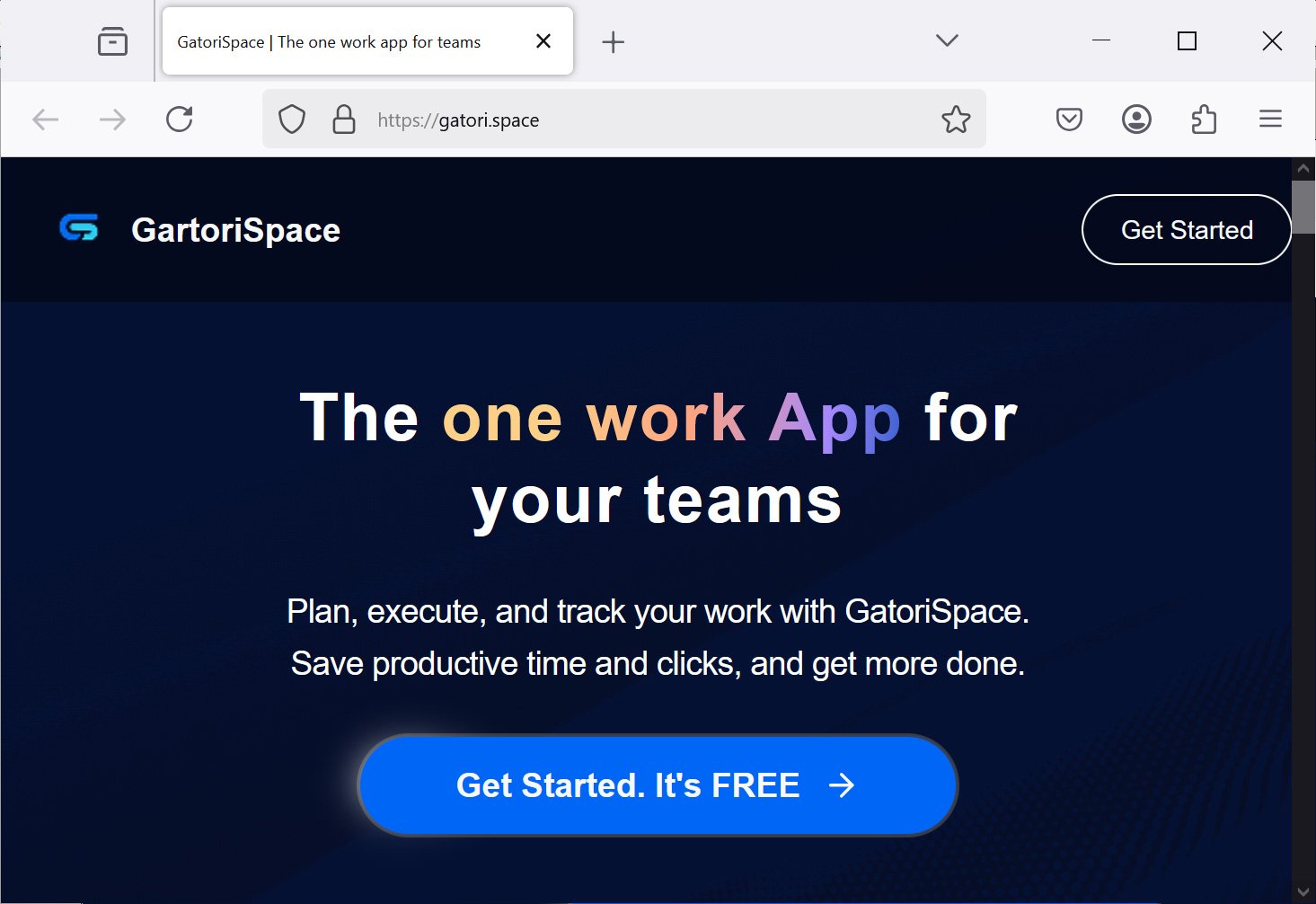

Tehdit oyuncusu, hayali uygulamalar için sosyal medya profilleri ve web siteleri oluşturdukları sosyal mühendislik kampanyaları yürütmekle de bilinir.

Bir örnekte, araştırmacılar tehdit oyuncunun Gartorispace adlı bir proje yönetimi uygulaması için bir X hesabı ve web sitesi oluşturduğunu buldular.

Kaynak: BleepingComputer

Bu site, yazılımı indirmek için gereken bir kod sağlayacak sosyal medya platformlarında özel mesajlar aracılığıyla tanıtıldı. Yazılımı indirirken, Windows cihazları bir PPKG dosyası alır [VirusTotal] Bu kararsız stealer ve MAC cihazları Amos Bilgi Çalıştırıcısını alacaktı [VirusTotal].

EncryPthub ayrıca CVE-2025-26633 olarak izlenen bir Microsoft Yönetim Konsolu güvenlik açığından yararlanan Windows sıfır gün saldırılarına da bağlanmıştır. Kusur Mart ayında sabitlendi, ancak tehdit oyuncusu yerine trend mikro ile ilişkilendirildi.

Genel olarak, tehdit aktörlerinin kampanyaları, Prodaft’ın bir raporu olarak onlar için çalışıyor gibi görünüyor.

14 metrelik kötü niyetli eylemlerin analizine dayanarak, saldırıların% 93’ünün ve bunlara karşı nasıl savunulacağının arkasındaki en iyi 10 MITER ATT & CK tekniklerini keşfedin.