Crypto24 Ransomware Group, ihlal edilen ağlarda güvenlik çözümlerinden kaçınmak, verileri püskürtmek ve dosyaları şifrelemek için özel yardımcı programları kullanıyor.

Tehdit grubunun en eski faaliyeti Eylül 2024’te BleepingComputer forumlarında rapor edildi, ancak hiçbir zaman kayda değer bir şöhret seviyesine ulaşmadı.

Crypto24’ün operasyonlarını izleyen trend mikro araştırmacılarına göre, bilgisayar korsanları, finans, üretim, eğlence ve teknoloji sektörlerinde yüksek değerli hedeflere odaklanan Amerika Birleşik Devletleri, Avrupa ve Asya’da birkaç büyük organizasyonu vurdular.

Güvenlik araştırmacıları, Crypto24’ün bilgili ve bilgili göründüğünü bildirerek, şu anda yok olan fidye yazılımı operasyonlarının eski çekirdek üyeleri tarafından oluşturulma olasılığı yüksek olduğunu göstermektedir.

Kontrodize sonrası etkinlik

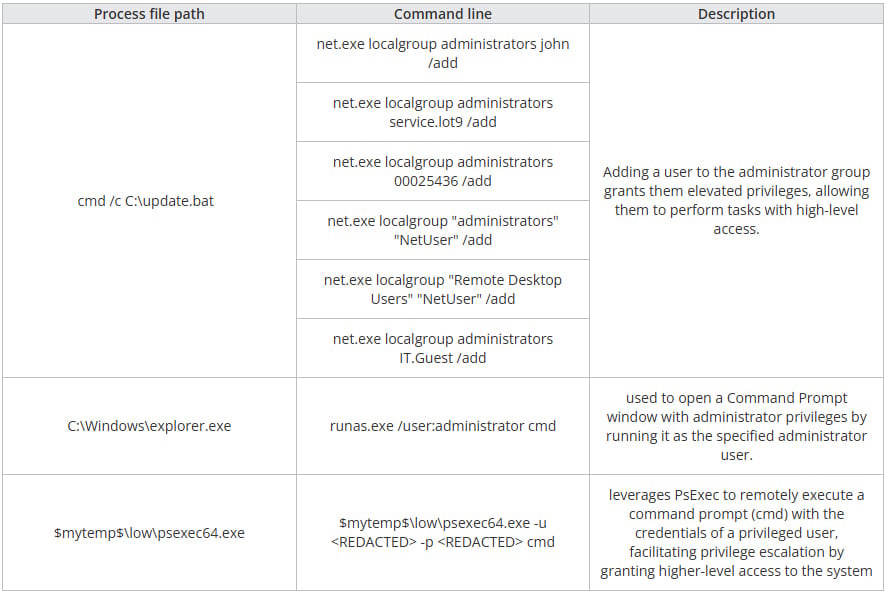

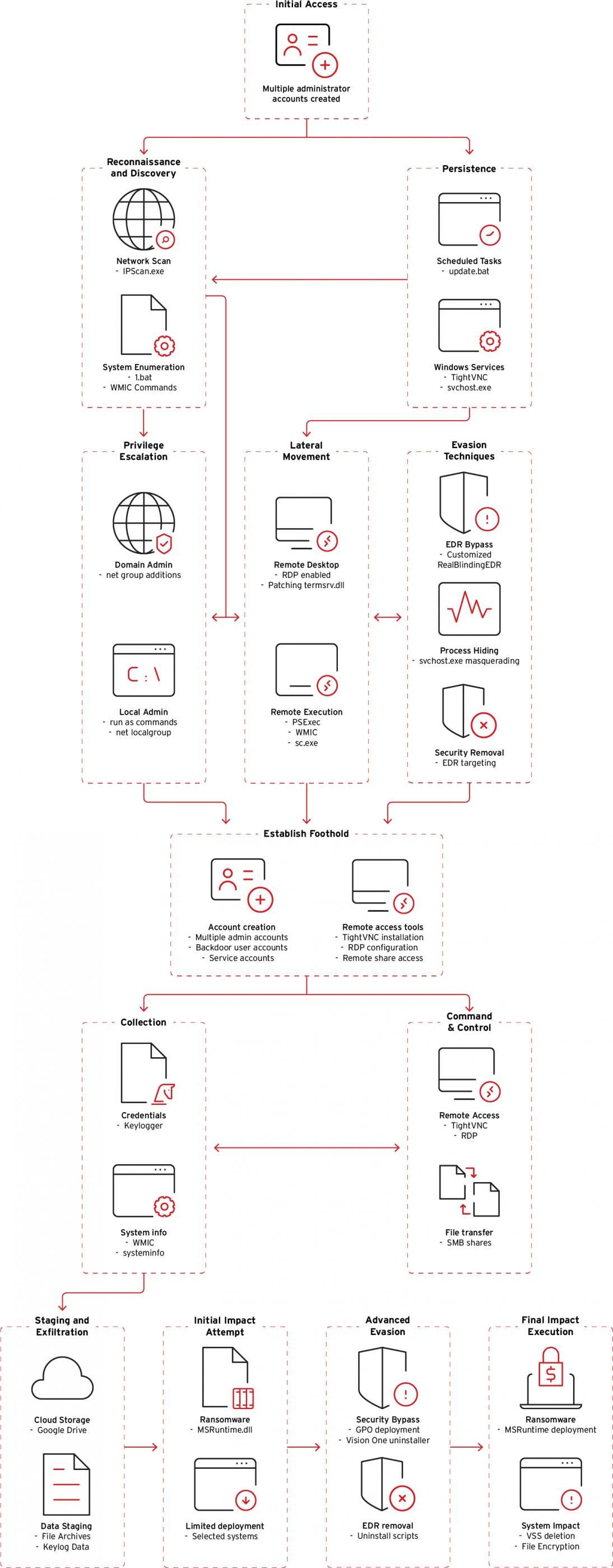

İlk erişim elde ettikten sonra, Crypto24 bilgisayar korsanları, kurumsal ortamlardaki Windows sistemlerinde varsayılan yönetim hesaplarını etkinleştirir veya gizli, kalıcı erişim için yeni yerel kullanıcı hesapları oluşturur.

Özel bir toplu iş dosyası ve hesapları, profil sistemi donanımını ve disk düzenini numaralandıran komutlar kullanarak bir keşif aşamasının ardından saldırgan, kötü niyetli Windows hizmetleri ve kalıcılık için planlanmış görevler oluşturur.

Birincisi bir Keylogger hizmeti olan WinmainsVC, ikincisi bir fidye yazılımı yükleyici olan MsRuntime’dır.

Kaynak: Trend Micro

Ardından, Crypto24 operatörleri, çekirdek sürücülerini devre dışı bırakarak birden fazla satıcıdan güvenlik aracılarını hedefleyen RealBindingEdR’nin açık kaynaklı aracının özel bir varyantını kullanır:

- Trend Micro

- Kaspersky

- Sophos

- Sentinelone

- Malwarebytes

- Eğilmek

- McAfee

- Bitdefender

- Broadcom (Symantec)

- Cisco

- Fortinet

- Akronlar

Crypto24’ün özel RealBlindingedr Şirket adını sürücünün meta verilerinden çıkarır, sabit kodlu bir listeyle karşılaştırır ve bir eşleşme varsa, “kör” algılama motorlarına çekirdek seviyesi kancaları/geri çağrıları devre dışı bırakır.

Trend mikro ürünleri ile ilgili olarak, rapor, saldırganın yönetici ayrıcalıklarına sahipse, Trend Vision One’ı kaldırmak için meşru ‘xbcuninstaller.exe’ çağıran bir parti komut dosyası çalıştırdıklarını belirtiyor.

Trend Micro Araştırmacılar, “Saldırganların trend vizyonunu bir kaldırıcı, xbcuninstaller.exe, gpscript.exe aracılığıyla yürüttüğü vakaları gözlemledik” diyor.

“Söz konusu dosya, Trend Micro tarafından sorun giderme için sağlanan meşru bir araçtır, özellikle Trend Vision One Dağıtımlarında tutarsız aracıları düzeltmek gibi sorunları çözmek için.”

“Amaçlanan kullanımı, bakım veya destek için gerektiğinde uç nokta basecampını temiz bir şekilde kaldırmaktır.”

Bu araç esas olarak her iki özel araç olan Keylogger (WinmainsVC.dll) ve fidye yazılımları (msruntime.dll) gibi takip yüklerinin algılanmasını önler.

“Microsoft Yardım Yöneticisi” olarak görünen KeyLogger, kontrol anahtarları (CTRL, ALT, Shift, Function anahtarları) dahil olmak üzere hem etkin pencere başlıklarını hem de tuşları günlüğe kaydeder.

Saldırganlar ayrıca yanal hareket için SMB hisselerini ve çıkarma için dosyaları kullanıyor.

Çalıntı tüm veriler, Google’ın hizmetiyle etkileşim kurmak için Wininet API’sinden yararlanan özel bir araç kullanılarak Google Drive’a eklenir.

Fidye yazılımı yükü, kolay kurtarmayı önlemek için Windows sistemlerindeki ses seviyesi kopyalarını sildikten sonra yürütülür.

Kaynak: Trend Micro

Trend Micro, saldırının fidye yazılımı kısmı hakkında şifreleme şeması, fidye notları, iletişim yöntemleri, hedeflenen dosya yolları, dil veya markalaşma ipuçları gibi herhangi bir ayrıntı sağlamaz.

Siber güvenlik şirketi, raporun sonunda, diğer savunucuların nihai aşamalara ulaşmadan önce kripto24 fidye yazılımı saldırılarını tespit etmek ve engellemek için kullanabileceği uzlaşma göstergelerinin bir listesini paylaştı.

Ortamların% 46’sı şifreleri çatladı, geçen yıl neredeyse% 25’ten iki katına çıktı.

Önleme, algılama ve veri açığa çıkma eğilimleri hakkında daha fazla bulgua kapsamlı bir bakış için Picus Blue Report 2025’i şimdi alın.