Saldırganlar artık kamuya açık kavram kanıtı koduna dayanan istismarlar kullanarak crushftp dosya aktarım yazılımında kritik bir kimlik doğrulama baypas güvenlik açığını hedefliyor.

Güvenlik güvenlik açığı (CVE-2025-2825) Outpost24 tarafından rapor edilmiştir ve uzak saldırganların, eşleştirilmemiş Crushftp V10 veya V11 yazılımını çalıştıran cihazlara kime doğrulanmamış erişim kazanmasına izin verir.

Crushftp, 21 Mart Cuma günü güvenlik kusurunu ele almak için yamalar yayınladığı bir e -postada, “Lütfen ASAP yaması için derhal harekete geçin. Bu güvenlik açığının alt satırı, açık bir HTTP (ler) bağlantı noktasının kimlik doğrulanmamış erişime yol açabileceğidir.”

Bir çözüm olarak, crushftp 10.8.4 ve sonraki veya 11.3.1’i hemen güncelleyemeyen yöneticiler, Crushftp sunucularını yama yapana kadar korumak için DMZ (Demilitarited Bölge) çevre ağı seçeneğini etkinleştirebilir.

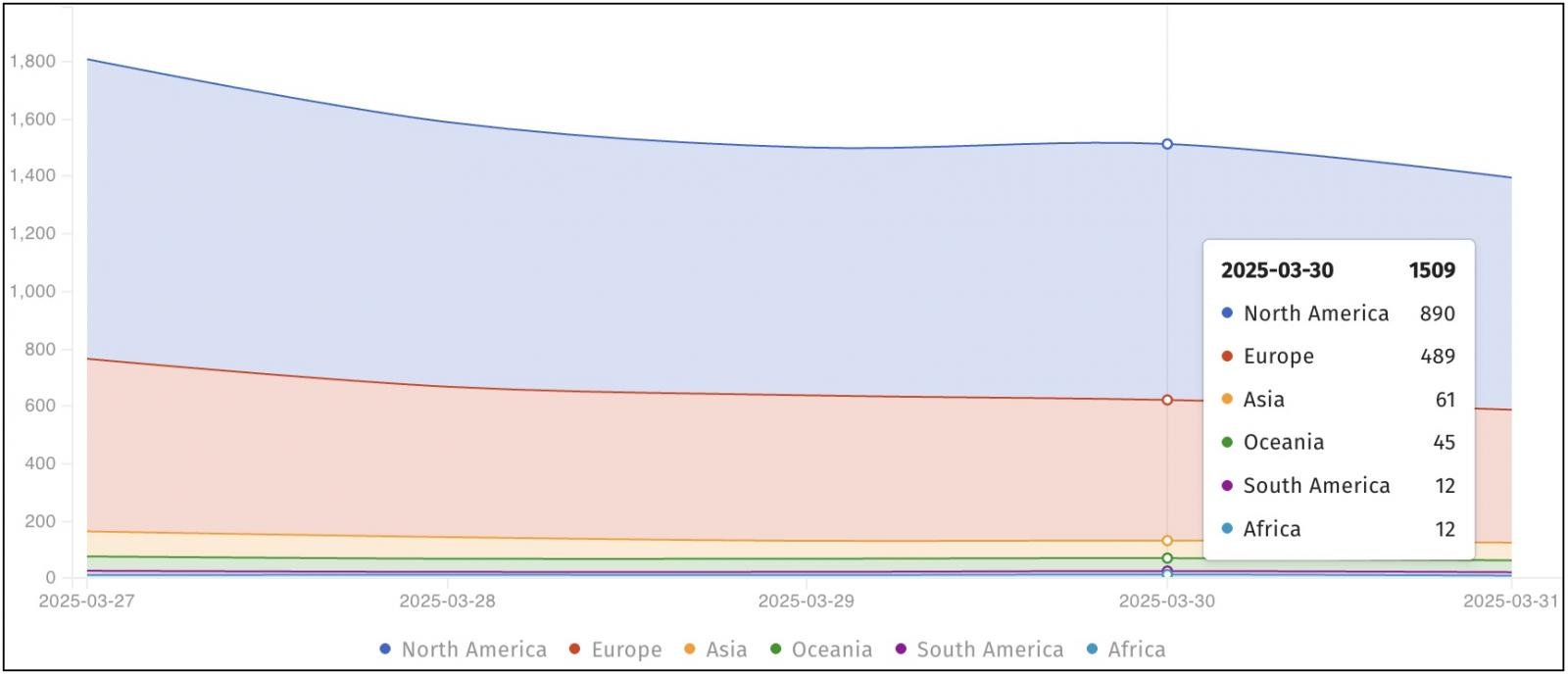

Bir hafta sonra, güvenlik tehdidi izleme platformu Shadowserver, honeypotlarının internete maruz kalan crushftp sunucusunu hedefleyen düzinelerce sömürü denemesi tespit ettiği ve çevrimiçi olarak 1.500’den fazla savunmasız örneği algıladığı konusunda uyardı.

Uyarı, ProjectDiscovery’nin CVE-2025-2825 teknik detayları ve bir kavram kanıtı sömürüsü içeren bir yazı yayınlamasından günler sonra geliyor.

Shadowserver Pazartesi günü yaptığı açıklamada, “Crushftp CVE-2025-2825 kamuya açık POC istismar koduna dayanan sömürü girişimlerini gözlemliyoruz.” Dedi. “2025-03-30’da görülen CVE-2025-2825’e karşı savunmasız 1512 açılmamış örnekler.”

Crushftp gibi dosya aktarım ürünleri, fidye yazılımı çetelerinin hedef listesinde, özellikle CLOP, ivme FTA, Moveit Transfer, Goanywhere MFT ve en son CLEO yazılımındaki sıfır gün kusurlarını hedefleyen veri hırsızlığı saldırılarına bağlıdır.

Bir yıl önce, Nisan 2024’te, Crushftp aktif olarak sömürülen sıfır günlük bir güvenlik açığını yamaladı (CVE-2024-4040 olarak izlendi) kimlik doğrulanmamış saldırganların kullanıcının sanal dosya sisteminden (VFS) kaçmasına ve sistem dosyalarını indirmesine izin verir.

O zaman, siber güvenlik şirketi Crowdstrike, birden fazla ABD organizasyonundaki crushftp sunucularını hedefleyen kampanyanın muhtemelen siyasi olarak motive edildiğini ve istihbarat toplama üzerine odaklandığına dair kanıt buldu.

Siber Güvenlik ve Altyapı Güvenlik Ajansı (CISA), bilinen sömürülen güvenlik açıkları kataloğuna CVE-2024-4040 ekledi ve federal ajanslara bir hafta içinde ağlarında savunmasız sistemleri güvence altına almalarını emretti.

Crushftp müşterileri ayrıca, Güvenlik güncellemelerinin yayınlanmasından üç ay sonra Converie Güvenlik Araştırmacılarının (kusuru keşfettikleri ve bildiren) bir kavram kanıtı çıkardıktan sonra, Kasım 2023’te şirketin kurumsal süitinde kritik bir uzaktan kod yürütme hatası (CVE-2023-43177) yama yapması konusunda uyarıldı.

14 metrelik kötü niyetli eylemlerin analizine dayanarak, saldırıların% 93’ünün ve bunlara karşı nasıl savunulacağının arkasındaki en iyi 10 MITER ATT & CK tekniklerini keşfedin.