Araştırmacılar, finansal kurumları ve kripto para platformlarını aktif olarak hedefleyen Crocodilus adlı tehlikeli yeni bir mobil bankacılık Truva atı ortaya çıkardılar.

Kötü amaçlı yazılım, uzak cihaz kontrolü, gizli bindirmeler ve hassas verileri çalmak için sosyal mühendislik gibi gelişmiş teknikler kullanır ve mobil tehdit karmaşıklığında önemli bir artış işaret eder.

İlk kampanyalar İspanya ve Türkiye’deki bankalara odaklanıyor, ancak uzmanlar kötü amaçlı yazılım geliştikçe yakın küresel genişlemeyi uyarıyor.

Crocodilus, gelişmiş cihaz devralma özellikleriyle çıkış yapıyor

Crocodilus, “gizli” uzaktan kumanda özelliklerini kuruluşundan dahil ederek kendisini Anatsa veya Octo gibi eski bankacılık truva atlarından ayırır.

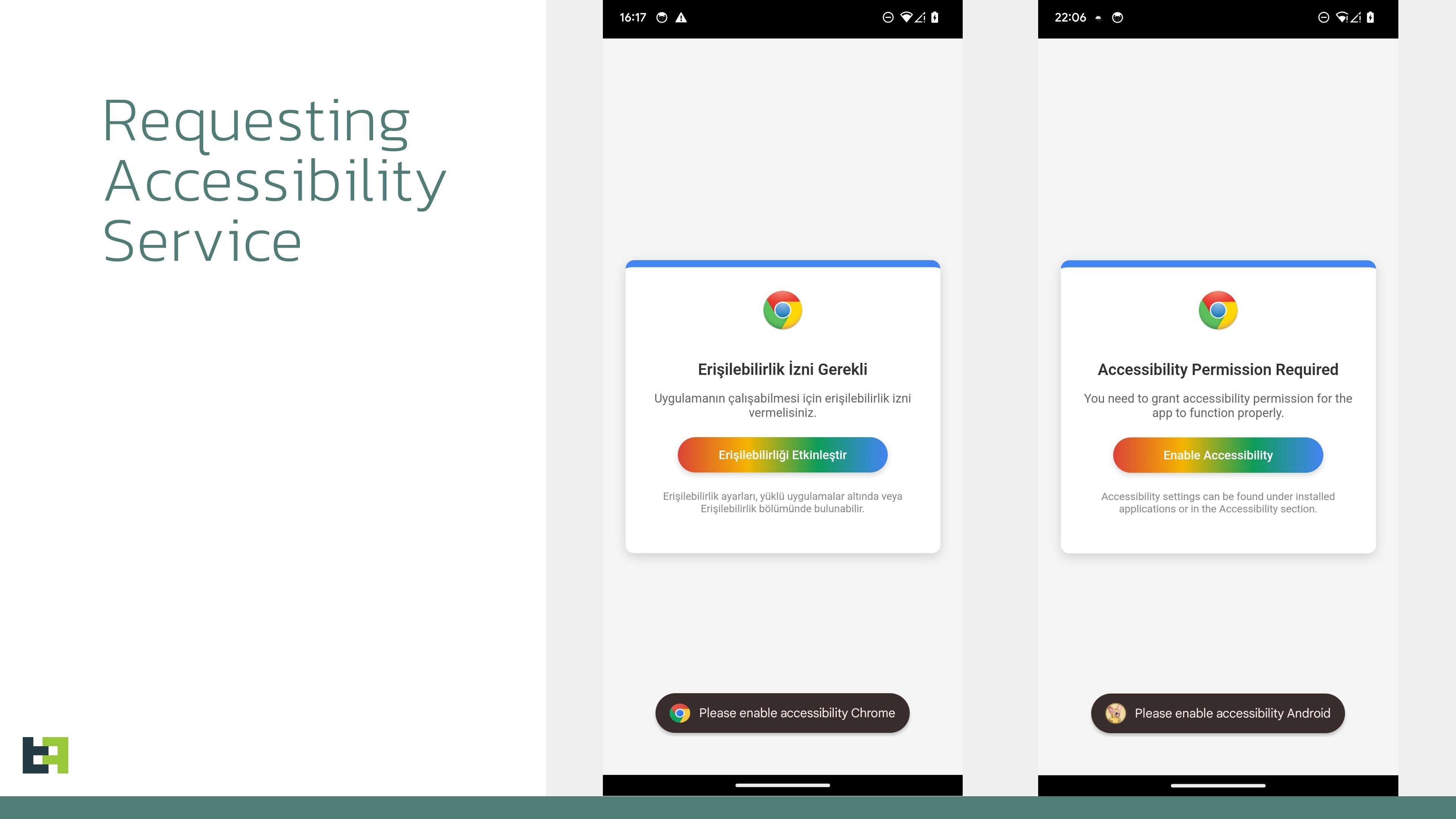

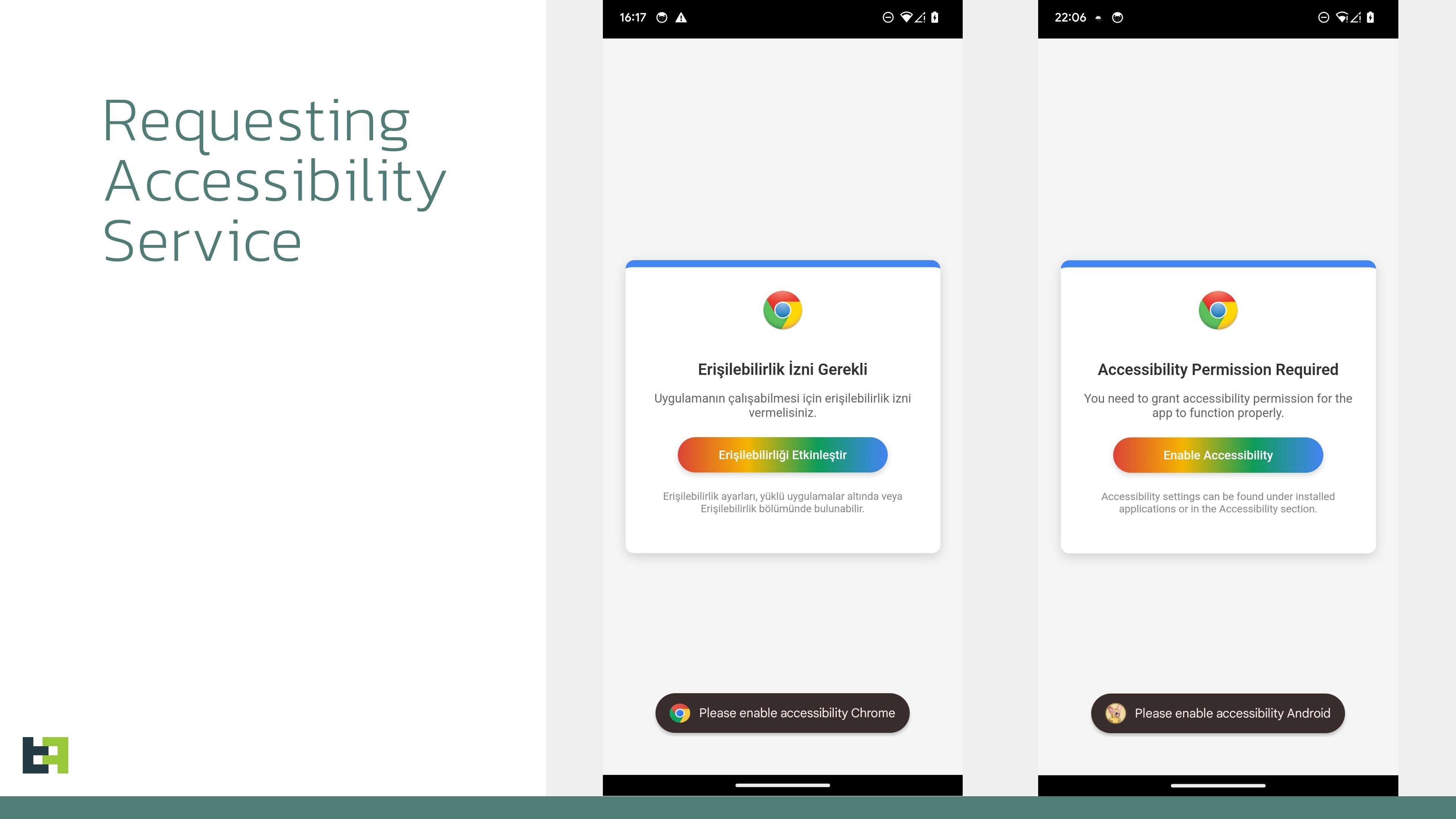

Android 13+ güvenliğini atlayan bir damlalık aracılığıyla yüklendikten sonra, kötü amaçlı yazılım, cihaz etkinliğini izlemek ve kötü niyetli kaplamalar dağıtmak için erişilebilirlik hizmetlerini kötüye kullanır.

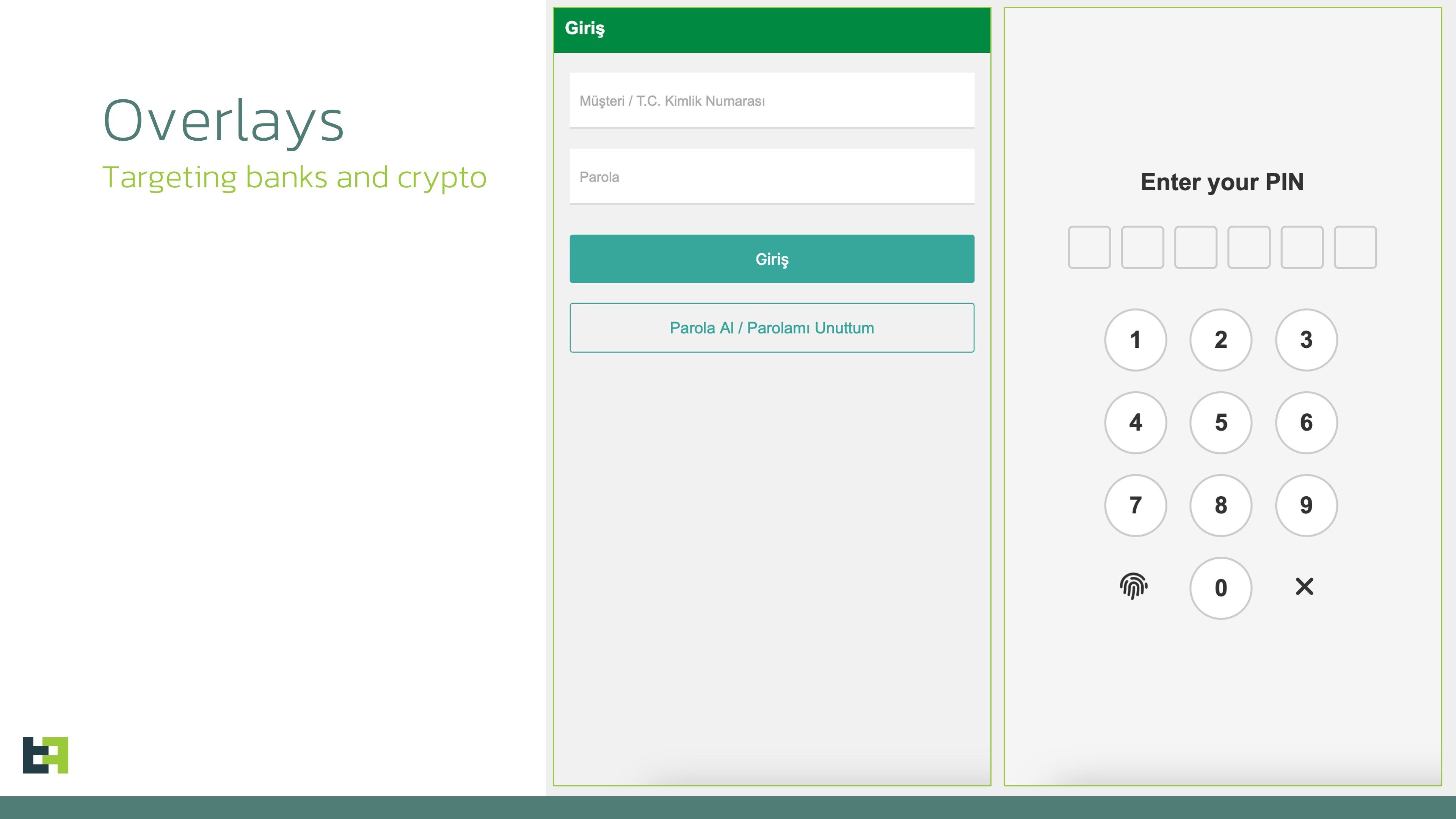

Bu kaplamalar meşru bankacılık uygulamalarını taklit ederek, kullanıcıları gerçek zamanlı olarak hasat edilen kimlik bilgilerini girmeye kandırıyor.

Yeni bir “Siyah ekran kaplaması”, sesleri seslendirirken cihaz ekranını maskeleyerek hileli işlemleri gizler ve kurbanların yetkisiz faaliyetlerden habersiz kalmasını sağlar.

Crocodilus ayrıca, Google Authenticator gibi uygulamalardan bir kerelik şifreler (OTPS) dahil olmak üzere görüntülenen her metin değişikliğini ve kullanıcı arayüzünü yakalamak için geleneksel anahtarların bir üst setini günlüğe kaydederek erişilebilirliği kullanır. Bu, saldırganların çok faktörlü kimlik doğrulamasını sorunsuz bir şekilde atlamasını sağlar.

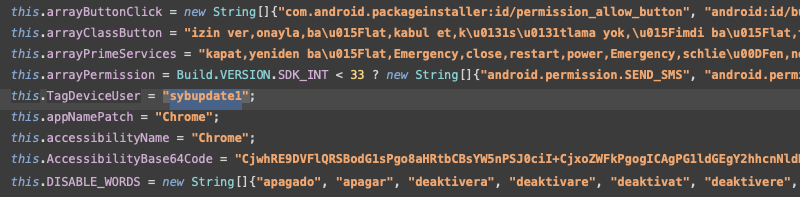

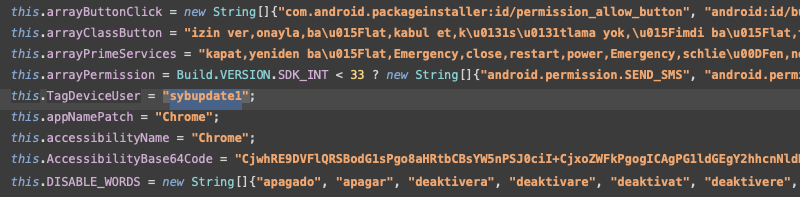

Crocodilus kodundaki kanıtlar, daha önce ERMAC, Hook ve Octo kötü amaçlı yazılım varyantlarına bağlı bir tehdit aktörü olan “Sybra” ile “Sybupdate” gibi “Sybupdate” gibi hata ayıklama mesajları ve etiketleri ile Türkçe konuşan geliştiricilere işaret ediyor.

Bununla birlikte, araştırmacılar “Sybra” nın yaratıcısı yerine Crocodilus’u bir müşteri testi olabileceğine dikkat ederek, kötü amaçlı yazılımların yeraltı pazarlarındaki olası kullanılabilirliğini vurguluyor.

Truva atı altyapısı zaten dinamik hedeflemeyi destekler ve operatörlerin C2 sunucusu üzerinden güncellenmiş kaplama şablonlarını ve uygulama hedef listelerini basmasına izin verir.

İlk hedefler arasında büyük İspanyol bankaları, Türk finansal uygulamaları ve bitcoin cüzdanı ve güven cüzdanı gibi kripto para cüzdanları bulunmaktadır.

TehditFabric, Crocodilus siber suçlular arasında çekiş kazandıkça hedeflerin hızlı çeşitlenmesini öngörmektedir.

Sosyal mühendislik kurbanları teslim eden kripto anahtarlarına sokar

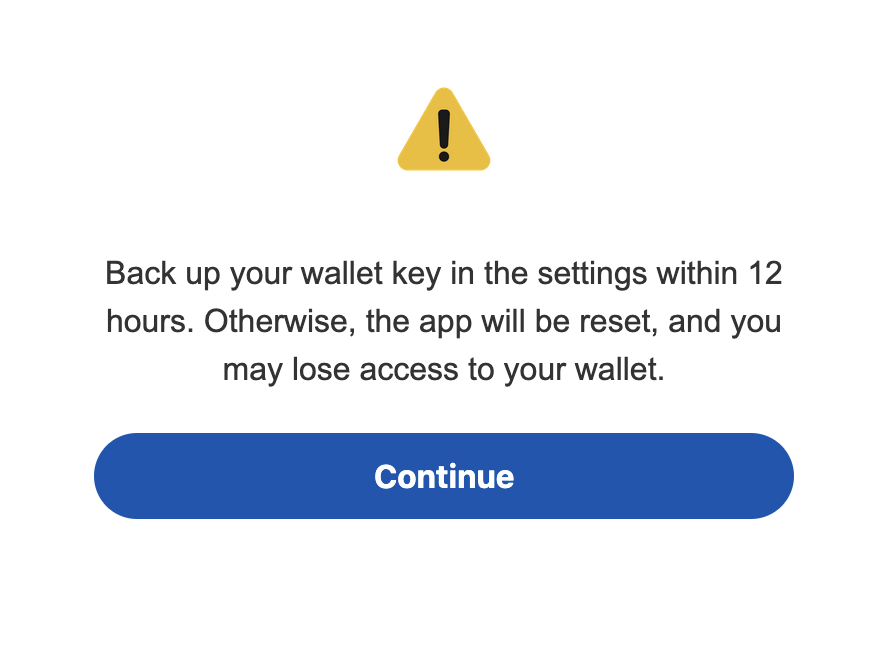

Kusursuz bir bükülme ile Crocodilus, kripto para birimi kullanıcılarını gönüllü olarak ortaya çıkaran cüzdan kurtarma cümlelerini açığa çıkarır.

Bir cüzdanın pimini bir yer paylaşımı ile çaldıktan sonra, kötü amaçlı yazılım sahte bir uyarı görüntüler: “Cüzdan anahtarınızı 12 saat içinde ayarlarda yedekleyin. Aksi takdirde uygulama sıfırlanacak…”

Panikli kurbanlar daha sonra erişilebilirlik girişimi yakalar ve saldırganlara aktaran tohum ifadelerine giderler, bu da cüzdanlar üzerinde tam kontrol sağlar ve anında varlık hırsızlığı sağlar.

Rapora göre, Crocodilus’un hızlı olgunlaşması, geleneksel antivirüs araçlarının modern bankacılık truva atlarına karşı yetersizliğinin altını çiziyor.

TehditFabric, finansal kurumları tehlikeye atılan cihazları tanımlamak için davranış temelli tespit ve cihaz risk profili oluşturmaya teşvik etmektedir.

Kullanıcılara, uygulamaların yan yüklenmesini önlemeleri, uygulama izinlerini incelemeleri ve doğrulanmadan acil güvenlik uyarılarına güvenmeleri tavsiye edilir.

Mobil tehditler daha sofistike büyüdükçe, sahtekarlığa karşı savaş, Crocodilus gibi araçları yıkıcı bir şekilde etkili hale getiren sosyal mühendislik taktiklerini bozmaya giderek daha fazla mazıldır.

Find this News Interesting! Follow us on Google News, LinkedIn, and X to Get Instant Updates!