Rust’un resmi sandık deposunda yaklaşık 8.500 indirme ile iki kötü amaçlı paket, kripto para birimi özel anahtarları ve diğer sırları çalmak için geliştiricilerin sistemlerini taradı.

Pas kasaları, Crates.io’daki merkezi bir kayıt defteri, JavaScript için NPM, Python için Pypi ve Ruby için Ruby Gems ile dağıtılır.

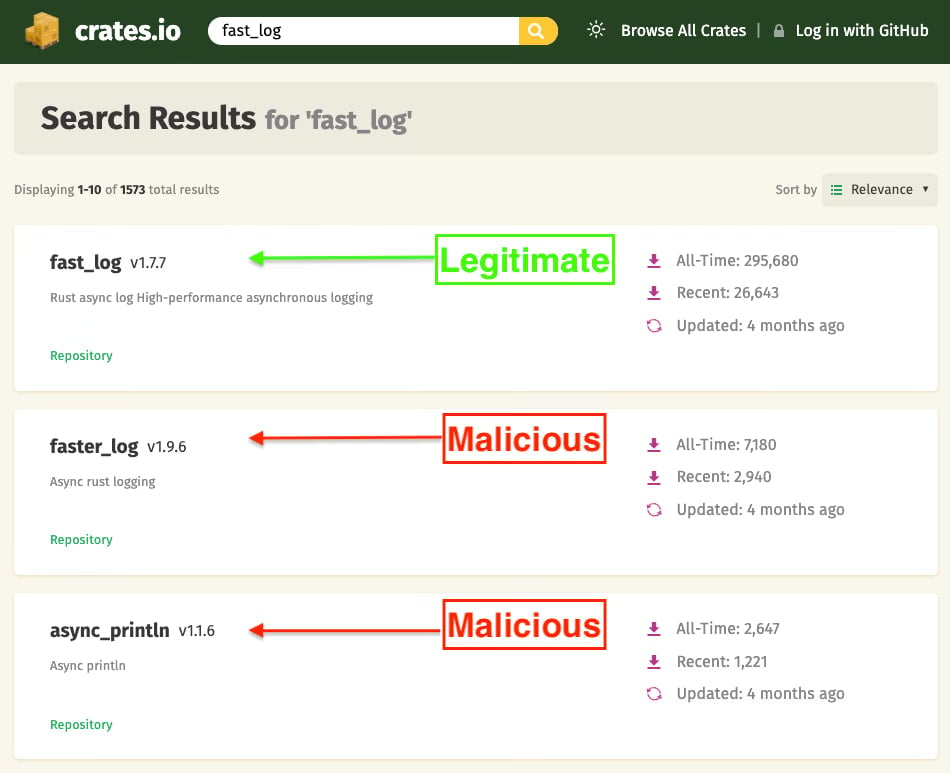

Kötü niyetli kasalar, Faster_log Ve async_println25 Mayıs’ta platformda yayınlandı ve sırasıyla 7.200 ve 1.200 kez indirildi.

Code Security Company Socket’teki araştırmacılar kötü niyetli kasaları keşfettiler ve Crate.io’ya bildirdiler. Platform her ikisini de kaldırdı ve 24 Eylül’de ‘Rustguruman’ ve ‘Dumbnbased’ yayın hesaplarını askıya aldı.

Kripto sırlarını hedeflemek

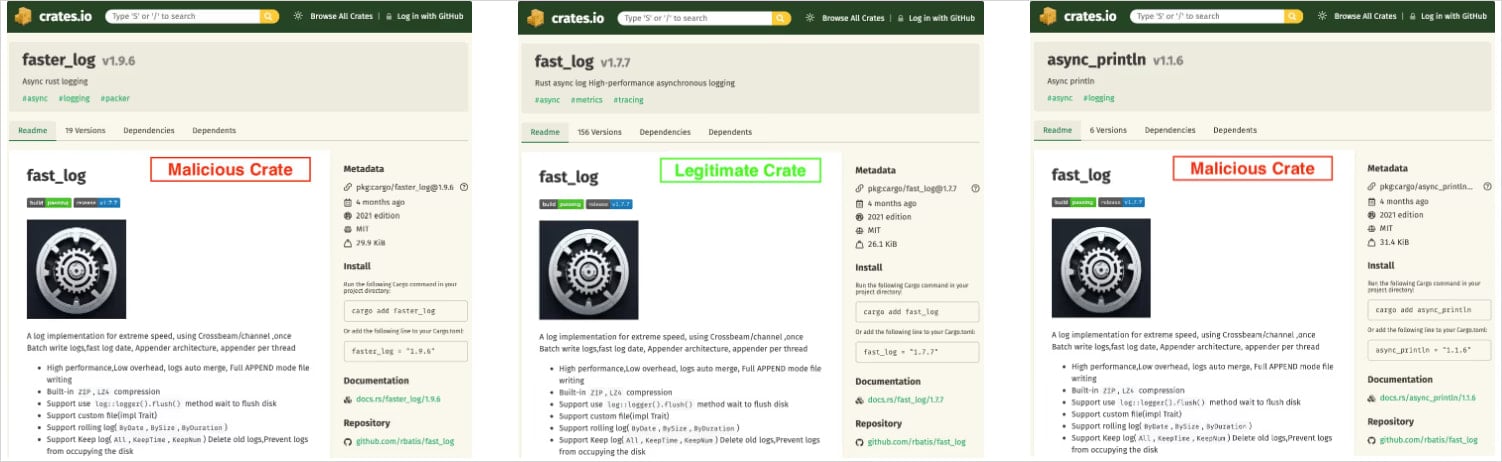

Socket bir raporda, iki kasanın meşru ‘fast_log’ sandığını taklit ettiğini, ReadMe dosyasını kopyaladığını, depo meta verilerini ve şüpheyi azaltmak için gerçek projenin günlüğü işlevselliğini koruduğunu açıklıyor.

Kaynak: soket

Saldırganlar, hassas bilgiler için tarama yapmak için günlük dosyası paketleme işlevinden yararlandı.

Aşağıdaki üç öğe türü için kurbanın ortamını ve proje kaynak dosyalarını taramak için çalışma zamanında yürütülen kötü niyetli sandıklarda gizlenmiş bir yük:

- Ethereum özel anahtarlarına benzeyen hex dizeleri

- Solana anahtarlarına/adreslere benzeyen baz58 dizeleri

- Anahtarları veya tohumları gizleyebilecek parantez bayt dizileri

Kod eşleştiğinde, dosya yolu ve satır numarası ile bir araya getirdi ve verileri sabit kodlu bir Cloudflare çalışan URL adresine ekledi (Ana ağ[.]solana-rpc-havuz[.]işçi[.]dev).

Soket, bu uç noktanın canlı olduğunu ve testleri sırasında sonrası istekleri kabul ettiğini doğruladı ve ana bilgisayarın resmi bir Solana RPC uç noktası olmadığını belirtti.

Crate.io, kötü niyetli sandıkların platformda bağımlı bir aşağı akış sandıkları olmadığını ve iki yasaklı yayıncının başka hiçbir proje sunmadığını, bu yüzden saldırının temizlendiğini belirtti.

Kaynak: soket

Her ikisini de indiren geliştiricilerin bir sistem temizliği yapması ve hırsızlığı önlemek için dijital varlıklarını yeni cüzdanlara taşıması gerekir.

Pas sandığı indirmeden önce, geliştiriciler yayıncının itibarını doğrulamalıdır. Başka bir savunma, kötü amaçlı paketleri otomatik olarak almadıklarından emin olmak için bina talimatlarını iki kez kontrol etmektir.

Ortamların% 46’sı şifreleri çatladı, geçen yıl neredeyse% 25’ten iki katına çıktı.

Önleme, algılama ve veri açığa çıkma eğilimleri hakkında daha fazla bulgua kapsamlı bir bakış için Picus Blue Report 2025’i şimdi alın.