Neodyme araştırmacıları, Counter-Strike: Global Offensive’de üç farklı RCE güvenlik açığı keşfetti.

04/28/2021 tarihli bir yamayla birkaç kritik güvenlik açığını düzeltmesine rağmen, Counter-Strike: Global Offensive, büyük ölçüde topluluk sunucularında bulunan oyun modları yelpazesi nedeniyle aylık 21 milyon oyuncu arasında popüler olmaya devam ediyor.

Çoklu Counter-Strike Zero-Day Kusuru

Counter-Strike: Global Offensive’deki oyun modlarının, topluluk sunucularının ve modlama desteğinin kapsamlı kullanılabilirliği, doğrudan oyun sunucusundan potansiyel olarak kötü amaçlı verileri işleyen çeşitli ayrıştırıcılarla önemli bir saldırı yüzeyi sağlar.

Kaynak motorun UDP’ye dayalı TCP benzeri ağ yığını, önceki saldırılarda istismar edilen yapısal karmaşıklıklar ve güvenlik açıkları sunar.

UnknownCheats gibi dolandırıcı toplulukları oyuncular için can sıkıcı olsa da, güvenlik araştırmacıları için ağ protokollerini anlamaya yardımcı olan ayrıntılı tersine mühendislik gönderileri ve hile araçları gibi değerli kaynaklar sağlar.

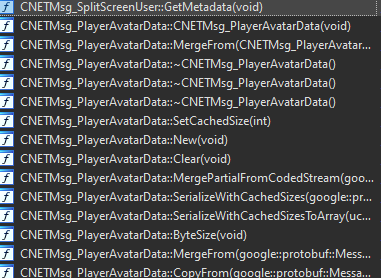

Tanınabilir işlev adları ve sınıf yapıları sağlayan hata ayıklama sembolleri, programcılar bunları kaldırmayı unuttuğunda yanlışlıkla bir oyunun son ikili dosyalarına dahil edilebilecek yararlı bir tersine mühendislik yardımcısıdır.

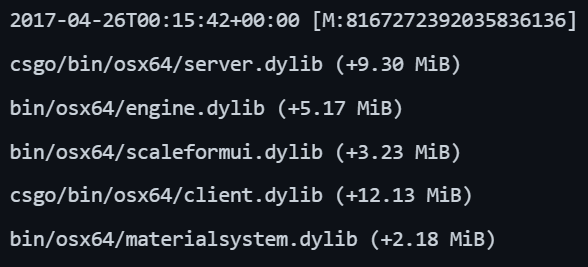

macOS için CS: GO’nun Nisan 2017 sürümü, istemeden, SteamDB ve eski depolar gibi araçlar aracılığıyla otomatik olarak tanımlanabilen tam hata ayıklama sembolleri içeriyordu. Ancak Valve, SteamCMD aracılığıyla eski sürümleri indirme özelliğini devre dışı bırakmış gibi görünüyor.

Keşfedilen güvenlik açıkları

Aşağıda, siber güvenlik araştırmacılarının keşfettiği tüm güvenlik açıklarından bahsettik: –

- Hata 1: Sunucudan ayrıcalıklı komutların yürütülmesi

- Hata 2: Uzantı sıyırma nedeniyle rastgele dosya indirme

- Hata 3: Oyun dizinine keyfi metin dosyası yazılıyor

- Hata 4: Devre dışı bırakılan imza kontrollerine geri dönüş

Dört hatanın tümü, aşağıdaki yasa dışı görevleri gerçekleştirmek için tüm hata zincirinin bir parçası olarak kullanılır: –

- İstemcide ayrıcalıklı komutları yürütün.

- Oyun dizinine kötü amaçlı bir DLL indirin.

- Gameinfo.txt dosyasını, kötü amaçlı DLL’nin oyun başlatılırken yüklenmesi için değiştirin.

- Güvenli olmayan moda geri dönüş elde etmek için client.dll dosyasını bozun.

Aşağıdaki videoda, kusurları çalışırken görebilirsiniz: –

Ayrıca, güvenlik araştırmacıları (Felipe ve Alain), bu böcek avlama projesinde ne kadar zaman harcadıklarını söylemenin imkansız olduğunu doğruladılar.

İşbirliği yapmak, programlamak ve bulguları analiz etmek için akşamları Discord’da buluşan Alain, yaklaşık 250 saatlik CS: GO oynanışıyla ancak çevrimiçi maçlar olmadan, hataları hızlı bir şekilde keşfetmek için başkalarıyla güçlerini birleştirdi.

Bununla birlikte, Valve’ın bug bounty programının gerektirdiği ayrıntılı bir RCE gösterimi oluşturmak için önemli miktarda zaman ayrıldı.

Büyük baskı ve tam açıklama tehdidinin ardından, belirlenen hatalar sonunda yamalandı, ancak sonuçta ortaya çıkan hata başına 7,5 bin ödeme, ilk beklentilerinin altına düştü.

Güvenlik Düzeltme Eki’ni Sisteminize Uygulamakta Zorlanıyor Musunuz? –

All-in-One Patch Manager Plus’ı Deneyin