Coinbase cüzdanı ve diğer merkezi olmayan kripto uygulamalarının (dapp’ler), kötü niyetli akıllı sözleşme davranışını güvenlik özelliklerinden gizlemek için kullanılabilecek bir yöntem olan “kırmızı hap saldırılarına” karşı savunmasız olduğu bulundu.

Coinbase, kullanıcıların Bitcoin, Ethereum ve ERC-20 belirteçleri dahil olmak üzere platformdan satın alabilecekleri çok çeşitli dijital varlıkları depolaması, yönetmesi ve bunlarla etkileşim kurması için bir kripto cüzdan uygulaması sunan lider bir kripto para borsasıdır.

ZenGo Wallet’taki güvenlik araştırmacıları, Coinbase Wallet da dahil olmak üzere dapp’lerin, akıllı sözleşmelerin işlem simülasyonları sırasında kötü niyetli davranışları gizlemesine izin veren yeni bir saldırıya karşı savunmasız olduğunu keşfettiler. Bu, kullanıcının bir işlemin güvenli olacağına inanmasına ve devam etmesine izin vermesine neden olur, ancak daha sonra akıllı sözleşmenin varlıklarını çaldığını öğrenir.

Güvenlik açığı, o zamandan beri bildirilen güvenlik sorunlarını ele alan ve sorumlu açıklamaları için ZenGo Wallet’a birden fazla hata ödülü veren Coinbase’e ifşa edildi.

Simülasyona saldırmak

Web3 akıllı sözleşmeleri, bir kripto para birimi gerçekleştiğinde otomatik olarak yürütülecek programlardır ve geliştiricilere web siteleri ve kripto varlıkları için geniş bir işlevsellik yelpazesi sağlar.

Örneğin, akıllı sözleşmeler, bir ödeme alındıktan sonra birisine otomatik olarak NFT göndermek, kullanıcıları bir varlığı satın aldıktan hemen sonra sattıkları için “vergilendirmek” veya işleme dayalı olarak bir web sitesine otomatik olarak içerik yazmak için kullanılabilir. Temel olarak, programlanabilen her şey akıllı sözleşme ile yürütülebilir.

Bununla birlikte, tehdit aktörleri akıllı sözleşmeleri, gönderilen kripto paraları çalmak veya bir varlık cüzdanını boşaltmak için kullanarak kötü niyetli amaçlarla da kullanır.

Bu kötü niyetli sözleşme imzalama isteklerini meşru olanlardan ayırt etmek zordur, bu da kripto para birimi sahiplerinin tehlikelerde gezinmesini zorlaştırır.

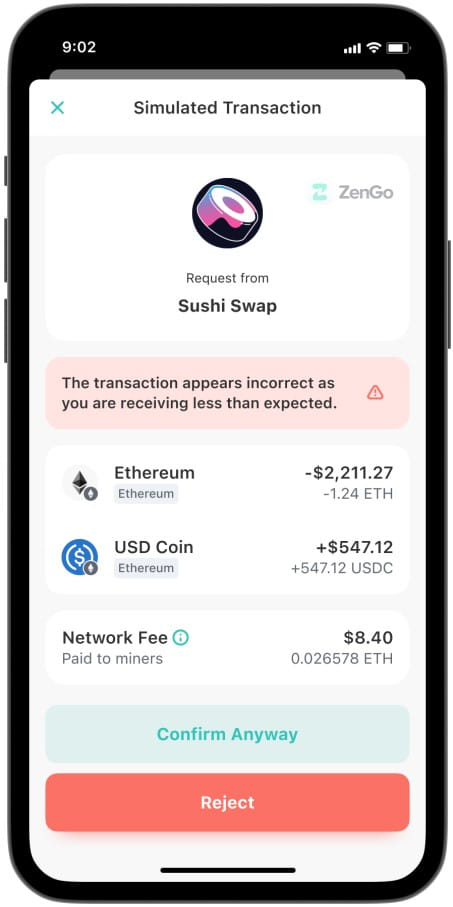

Dapps geliştiricileri, bu saldırıları önlemek için, bir işlemin imzalanmasını taklit etmek ve kullanıcı onaylamadan önce sonucu tahmin etmek için simüle edilmiş işlem çözümleri sunmuştur. Bu simülasyonların sonucu daha sonra kullanıcıya sunularak ne olacağını görmelerine ve işlemin devam etmesine izin vermek isteyip istemediklerine karar vermelerine olanak tanır.

(ZenGo Cüzdanı)

Bununla birlikte, ZenGo Cüzdan raporunun vurguladığı gibi, bazı kötü amaçlı akıllı sözleşmeler, simüle edildiklerini algılayabilir ve hedef için zararsız veya karlı görünmek için gerçek olmayan davranışlar sergileyerek web3 öykünme güvenlik sistemini kandırabilir.

Analistler, tehdit aktörlerinin, simüle edildiğinde davranışlarını değiştirmek ve gerçekte onaylandığında hedeflerden para çalmak için kötü niyetli sözleşmelerde “kırmızı haplar” uygulayabileceğini açıklıyor.

Bu saldırı, akıllı bir sözleşmedeki değişkenleri simülasyonlar sırasında “güvenli” verilerle doldurarak ve ardından canlı bir işlem sırasında “kötü amaçlı” verilerle değiştirerek gerçekleştirilir. Bu, bir simülasyonun akıllı bir sözleşmeyi simülasyon sırasında güvenli olarak göstermesine neden olur, ancak canlı bir işlem sırasında kullanıcıların kripto parasını çalar.

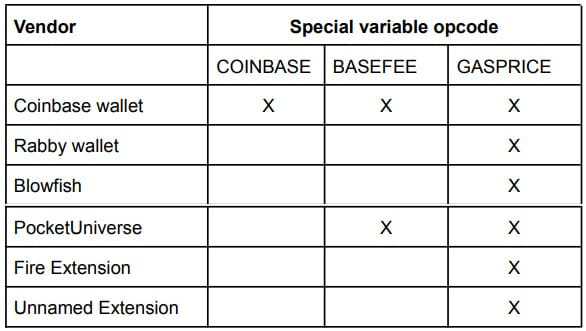

“COINBASE” talimatı, mevcut blok madencisinin adresini içerir. Simülasyon sırasında gerçek bir blok ve dolayısıyla madenci olmadığından, bazı simülasyon uygulamaları bunu boş adrese ayarlar (hepsi sıfır adres),” diye açıklıyor ZenGo’nun raporu.

“Bu nedenle, kötü niyetli bir akıllı sözleşme, bu “COINBASE” kırmızı hapını şu şekilde silah haline getirebilir: Kullanıcılardan sözleşmeye biraz yerel para göndermelerini isteyin, COINBASE sıfırsa (Polygon’da simülasyon anlamına gelir), sözleşme karşılığında bazı paralar geri gönderir, böylece cüzdanı simüle ettiğinde işlemi kullanıcı için potansiyel olarak karlı hale getirmek.

“Ancak, kullanıcı işlemi gerçekten zincir üzerinde gönderdiğinde, COINBASE aslında mevcut madencinin sıfır olmayan adresiyle doldurulur ve sözleşme sadece gönderilen paraları alır.”

Araştırmacılar bu saldırıyı göstermek için aşağıdaki videoyu da yayınladılar.

Simülasyonun, işlem talebini onaylarsa kullanıcının 0,016 WETH (30$) alacağını gösterdiğine dikkat edin. Ancak, canlı işlemi gerçekleştirirken karşılığında hiçbir şey almazlar.

Darbe

Bu “kırmızı hap saldırısı” senaryolarını araştıran ZenGo Wallet, istismara açık altı kripto para cüzdanı dapp’ı buldu.

Bunlar Coinbase cüzdanı, Raby cüzdanı, Blowfish, PocketUniverse, Fire Extension ve henüz sorunu çözmemiş isimsiz bir uzantı.

Yukarıda bahsedilen diğer tüm satıcılar, ZenGo Wallet’ın raporunu aldıktan kısa bir süre sonra işlem simülasyonlarında düzeltmeler uygulamıştır.

Bu saldırının çözümü, savunmasız değişkenler için rasgele değerlerin kullanılmasını durdurmak ve bunların kötü amaçlı sözleşmelerde “kırmızı hap” olarak kullanılmalarını engellemektir.