Oracle, bulut altyapısını etkileyen büyük bir veri ihlali hakkındaki iddialarıyla şu anda bir siber güvenlik karmaşasına yakalanıyor. Geçen hafta, hackread.com Bir makale yayınladı Siber güvenlik firması Cloudsek’in bulgularına dayanarak, bir tehdit oyuncusu Oracle Cloud’dan 6 milyon rekor çaldığını ortaya koyuyor. Bilgisayar korsanı, “rose87168“, SSO ve LDAP kimlik bilgileri, OAuth2 anahtarları ve müşteri kiracı bilgileri dahil olmak üzere hassas verilerin ortaya çıkmasına neden olan önemli bir tek oturum açma (SSO) son noktasını tehlikeye attığı iddia edildi.

Oracle’ın firma inkar

Hikaye kırıldıktan kısa bir süre sonra Oracle, kategorik bir inkar yayınlayarak güçlü bir açıklama yaptı.Oracle Cloud’un ihlali yok. ” Şirket, tehdit oyuncusu tarafından yayınlanan kimlik bilgilerinin Oracle Cloud ile ilişkili olmadığını ve hiçbir Oracle Cloud müşterilerinin etkilenmediğini vurguladı.

CloudSek’in takip soruşturması

Bununla birlikte, CloudSek, Oracle’ın iddialarını yeni bir takip analizi ile ikiye katladı ve ihlalin “kesin kanıtı” olarak adlandırdığı şeyi sundu. Şirketin 25 Mart 2025 Pazartesi günü yayınlanmasından önce Hackread.com ile paylaştığı bir blog yazısında CloudSek, araştırmacılarının 21 Mart 2025’te tehdit oyuncunun faaliyetlerini nasıl tespit ettiklerini belirtti.

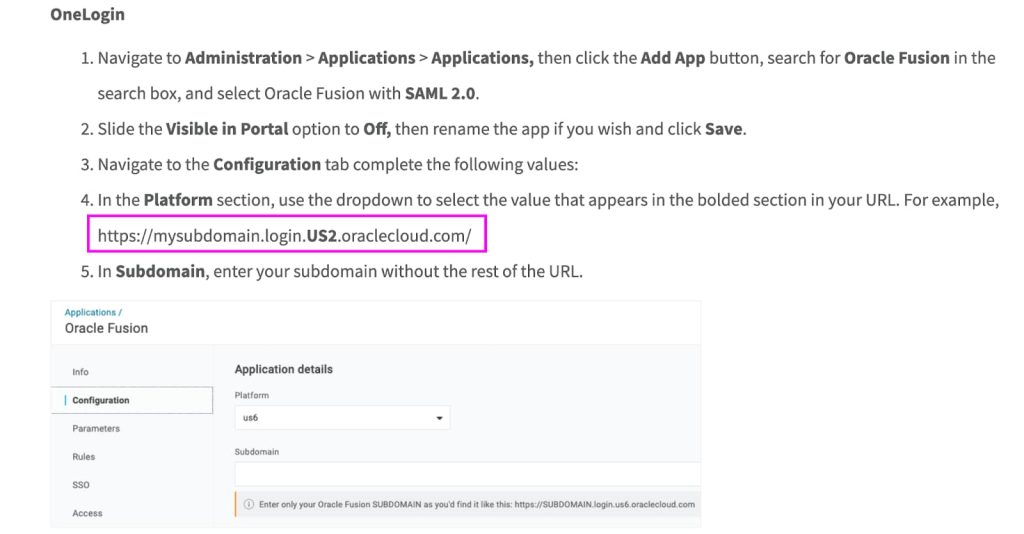

Siber güvenlik firmasına göre, saldırıyı tehlikeye atılmış bir üretim SSO uç noktasına kadar takip ettiler (login.us2.oraclecloud.comHacker’ın 140.000’den fazla kiracının rekorlarını çalmak için sömürdüğü.

CloudSek ayrıca, tehdit oyuncusunun, API isteklerini doğrulamak için tehlikeye atılan alanı aktif olarak kullandığına dair kanıt buldu. OAuth2 tokensarşivlenmiş bir kamu Github deposunda görüldüğü gibi Oracle’ın yetkilisi altında "oracle-quickstart" hesap. Son noktanın, Oracle’ın kimlik bilgilerinin altyapılarıyla ilgisiz olduğu iddiasıyla çelişen üretim amaçları için kullanıldığı kanıtlanmıştır.

Yeni Kanıt: Gerçek Müşteri Verileri Onaylandı

En dikkat çekici kanıt parçalarından biri, bilgisayar korsanının örnek olarak sağladığı gerçek müşteri alan adlarını içerir. CloudSek, halka açık verilere karşı alanları doğruladı ve aslında geçerli Oracle Cloud müşterileri olduklarını buldu. Belirlenen alan adlarından bazıları şunlardır:

Bu alanlar GitHub depolarında ve Oracle ortak belgelerde mevcuttu ve Cloudsek sadece kukla veya kanarya hesapları olmadıklarını doğruladı. Ayrıca, tehlikeye atılan uç nokta, login.us2.oraclecloud.comOneLogin ve Rainfocus tarafından gerçek dünya konfigürasyonlarında kullanılan aktif bir üretim SSO kurulumu olarak doğrulanmıştır.

Etki ve endişeler

Bu ihlalin etkisi, kanıtlanmışsa ciddi olabilir. Şifreli SSO ve LDAP şifreleri dahil olmak üzere 6 milyon kaydın maruz kalması, etkilenen sistemlerde yetkisiz erişim, casusluk ve veri ihlallerini riske atar. Ayrıca, JKS dosyalarının ve OAuth2 tuşlarının dahil edilmesi, saldırganların etkilenen hizmetler üzerinde uzun vadeli kontrol elde edebileceği anlamına gelir.

CloudSek, tehlikeye atılan kimlik bilgilerinin potansiyel olarak kırılabileceği ve işletme ortamları için daha fazla risk yaratacak şekilde yeniden kullanılabileceği konusunda uyarıyor. Hacker’ın da talep ettiği bildiriliyor fidye ödemeleri Etkilenen firmalardan çalınan verileri silmeye ve hem finansal hem de itibar tehditlerini artırmaya.

CloudSek’in Durumu: Spekülasyon Üzerine Kanıt

Oracle’ın inkarına yanıt olarak CloudSek CEO’su Rahul Sasi, şirketin spekülasyondan ziyade şeffaflık ve kanıt sağlamaya odaklandığını belirtti. CloudSek, kuruluşların etkilenip etkilenmediklerini değerlendirmelerine yardımcı olmak için kamu raporları ve ücretsiz araçlar aracılığıyla bulgularını paylaşmaktadır.

Ayrıca Rahul, şirketlerin SSO ve LDAP kimlik bilgilerini hemen değiştirmesini ve ekstra koruma eklemek için çok faktörlü kimlik doğrulama (MFA) kurmasını önerir. Ayrıca, tehlikeye atılan uç nokta ile ilgili olağandışı herhangi bir etkinliği tespit etmek için günlüklere daha yakından bakmak da önemlidir. Bir göz kulak olmak Karanlık Web Forumları Sızan veri belirtileri için de iyi bir hamle. Bunun da ötesinde, zayıf noktaları bulmak ve düzeltmek için Oracle Security ile temasa geçmek iyi bir fikirdir.

Hackread.com Oracle’a ulaştı. Güncellemeler için bizi izlemeye devam edin!