Kendi kendine barındırılan web yönetim çözümü CloudPanel’in, tüm kurulumlarda aynı SSL sertifikası özel anahtarının kullanılması ve varsayılandan daha zayıf ayarlara güvenlik duvarı kurallarının istemeden üzerine yazılması da dahil olmak üzere çeşitli güvenlik sorunlarına sahip olduğu bulundu.

Güvenlik açıkları, Kasım 2022’de Rapid7 araştırmacısı Tod Beardsley tarafından keşfedildi ve bunları yazılım satıcısı MGT-COMMERCE’ye bildirdi.

Bu yazının yazıldığı sırada, yukarıda belirtilen iki sorun düzeltilmemiş durumdayken, yazılım geliştirici yükleme komut dosyasıyla ilgili üçüncü bir güvenlik sorununu ele aldı.

CloudPanel’deki kusurlar

İlk sorun, satıcının yükleme betiğinin kriptografik olarak güvenli bir sağlama toplamını yayınlayarak derhal ele aldığı bir bütünlük kontrolü olmadan kodu indirdiği için “kıvrılmadan bash’a” kurulum prosedürünün güvenilirliğiyle ilgilidir.

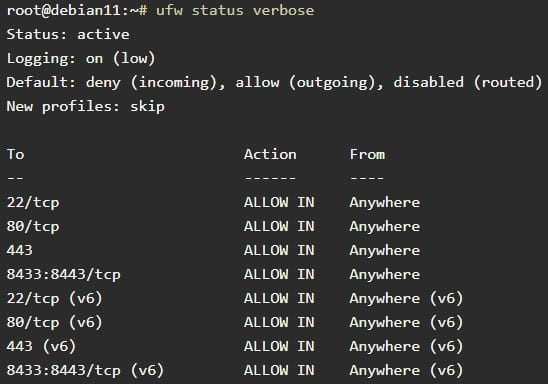

İkinci sorun, CloudPanel kurulum komut dosyasının bir sunucunun önceden var olan Karmaşık Olmayan Güvenlik Duvarı (ufw) kurallarını sıfırlayacak ve çok daha izin verici bir kural seti sunacak olmasıdır.

Bu, bir yönetici sunucusunun güvenlik duvarını yalnızca belirli IP adreslerinin bir sunucudaki bağlantı noktalarına erişmesine izin verecek şekilde yapılandırırsa, CloudPanel’in yüklenmesinden sonra bu kuralların aşağıdaki daha izin verilen kurallarla değiştirileceği anlamına gelir.

Ek olarak, kurulumundan sonra CloudPanel için süper kullanıcı yönetici hesabı boş bırakılarak, bilgili ve hızlı hareket eden saldırganların kendi parolalarını belirlemelerine ve sistem üzerinde kontrol sahibi olmalarına olanak tanır.

Saldırganların, Rapid7 tarafından keşfedilen üçüncü sorunla mümkün olan bu sorundan yararlanmak için yeni CloudPanel kurulumları bulmaları gerekir.

CloudPanel belgesi, aşağıdaki mesajla bu sorun hakkında uyarıda bulunuyor:

CloudPanel kurulum belgelerinde “Güvenlik nedeniyle, yönetici kullanıcıyı oluşturmak için CloudPanel’e mümkün olduğunca hızlı erişin. Botların kullanıcıyı oluşturabileceği küçük bir zaman penceresi vardır. Mümkünse, güvenlik duvarı üzerinden yalnızca IP’niz için 8443 numaralı bağlantı noktasını açın” diye açıklıyor CloudPanel kurulum belgelerinde .

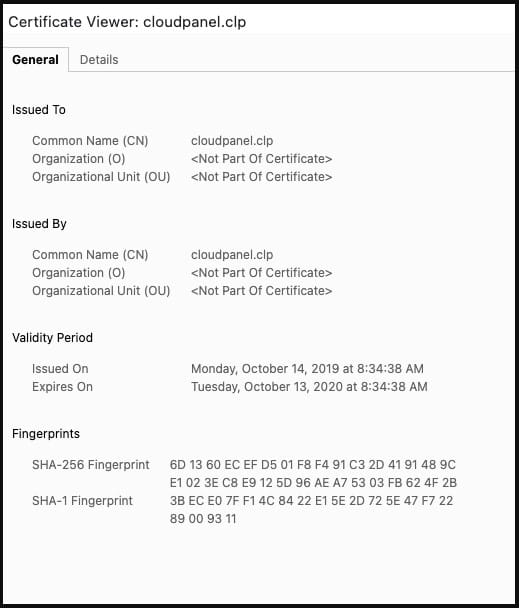

Üçüncü kusur, CVE-2023-0391 olarak izlenir ve saldırganların sertifikanın parmak izini kullanarak CloudPanel örneklerini bulmasını sağlayan statik bir SSL sertifikası kullanan CloudPanel yüklemelerinden kaynaklanır.

Daha da önemlisi, CloudPanel ile birlikte gönderilen her SSL sertifikasındaki özel anahtar aynı olduğundan, tehdit aktörlerinin CloudPanel sunucularına giden şifrelenmiş HTTPS trafiğini gözetlemesine izin verebilir.

Darbe

Rapid7, Shodan internet tarama aracını kullanarak, çoğu Amerika Birleşik Devletleri ve Almanya’da bulunan, varsayılan sertifikayı kullanan 5.843 CloudPanel sunucusu buldu.

(Hızlı7)

Rapid7 Araştırma Direktörü Tod Beardsley raporda, “Güvenlik duvarı izin verilebilirliğini ve yeniden kullanılan sertifika sorunlarını birlikte zincirleyerek, bir saldırgan yeni CloudPanel örneklerini devreye alınırken hedefleyebilir ve bunlardan yararlanabilir.”

“CloudPanel’in temel Linux yönetimi için kullanımı kolay bir arayüz olarak lanse edildiğini, nispeten deneyimsiz kullanıcıları hedeflediğini ve belgelerin çoğunun yönlendirilebilir internette yeni bir VPS örneğiyle canlı bir kurulum prosedürünü varsaydığını not etmek önemlidir.”

Kendi kendine barındırma şu anda trend olan bir aşamadan geçiyor ve artan gizlilik ve veri kontrolü, özelleştirme ve maliyet tasarrufu değerlerinin körüklediği bir popülerlik patlaması yaşıyor.

CloudPanel, AWS, Azure, GCP ve Digital Ocean gibi bulut hizmeti sağlayıcılarının web sitelerinde belirgin bir şekilde yer alır ve kendi kendine barındırılan Linux sunucuları için kullanımı kolay bir yönetim çözümü olarak tanıtılır.

Bununla birlikte, güvenlik duvarı ve SSL sertifikası sorunları için herhangi bir düzeltme olmadığından, kullanıcıların CloudPanel’i kurduktan sonra güvenlik duvarı kurallarını hemen yeniden yapılandırmaları ve kendi SSL sertifikalarını oluşturup yüklemeleri önerilir.