Web sayfalarını dağıtmak ve sunucusuz bilişimi kolaylaştırmak için kullanılan Cloudflare’in ‘pages.dev’ ve ‘workers.dev’ alanları, siber suçlular tarafından kimlik avı ve diğer kötü amaçlı faaliyetler amacıyla giderek daha fazla kötüye kullanılıyor.

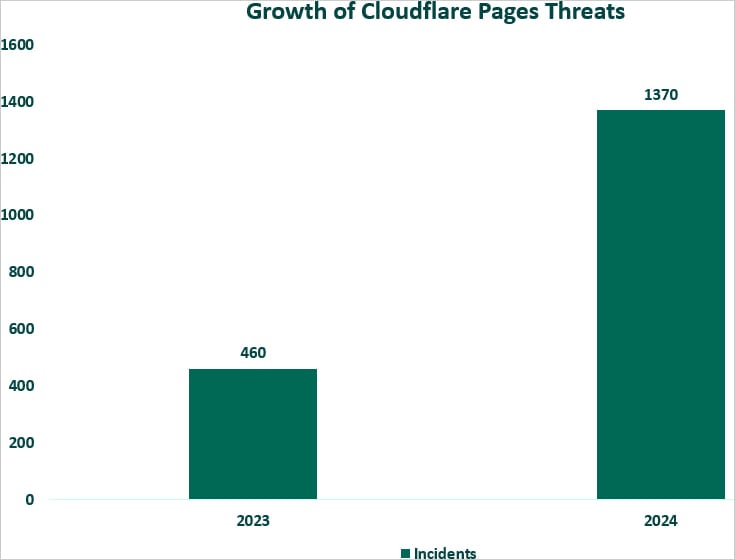

Siber güvenlik firması Fortra’ya göre, bu alanların kötüye kullanımı 2023’e kıyasla %100 ile %250 arasında arttı.

Araştırmacılar, bu alan adlarının kullanımının, Cloudflare’in güvenilir markası, hizmet güvenilirliği, düşük kullanım maliyetleri ve algılamayı zorlaştıran ters proxy seçeneklerinden yararlanarak bu kötü amaçlı kampanyaların meşruiyetini ve etkinliğini artırmayı amaçladığına inanıyor.

Cloudflare Sayfalarının kötüye kullanılması

Cloudflare Pages, ön uç geliştiricilerin hızlı, ölçeklenebilir web sitelerini doğrudan Cloudflare’in küresel İçerik Dağıtım Ağı (CDN) üzerinde oluşturması, dağıtması ve barındırması için tasarlanmış bir platformdur.

Statik site barındırma özelliğine sahiptir, bir dizi modern web uygulaması dağıtım çerçevesini destekler ve varsayılan olarak SSL/TLS şifrelemesi sunarak ek yapılandırma gerektirmeden HTTPS bağlantılarını sağlar.

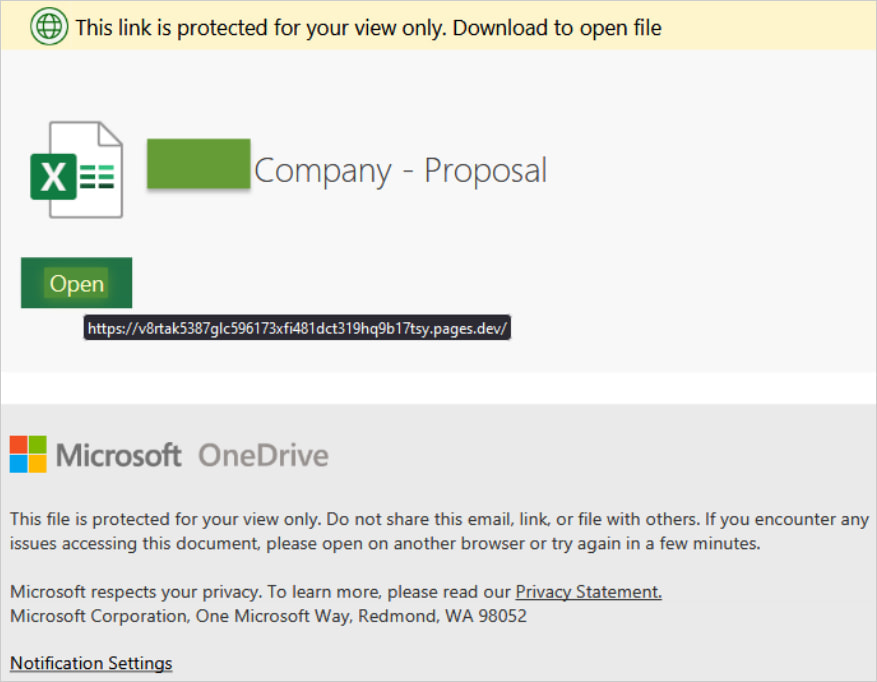

Fortra, Cloudflare Pages’in, kurbanları sahte Microsoft Office365 oturum açma sayfaları gibi kötü amaçlı sitelere yönlendiren aracı kimlik avı sayfalarını barındırarak onu kötüye kullanan siber suçlular için bir araç haline geldiğini bildirdi.

Kaynak: Fortra

Kurbanlar, Cloudflare’in itibarı sayesinde güvenlik ürünleri tarafından işaretlenmeyen sahte PDF’lere veya kimlik avı e-posta gövdelerine yerleştirilmiş bağlantılar aracılığıyla oraya yönlendiriliyor.

Fortra’nın raporuna göre “Fortra’nın SEA ekibi, Cloudflare Sayfalarına yönelik kimlik avı saldırılarında %198’lik bir artış gözlemledi; bu sayı 2023’teki 460 olaydan Ekim 2024 ortası itibarıyla 1.370 olaya yükseldi.”

“Ayda ortalama 137 olayla toplam saldırı hacminin yıl sonuna kadar 1.600’ü aşması bekleniyor, bu da bir önceki yıla göre %257’lik bir artışı temsil ediyor.”

Kaynak: Fortra

Fortra ayrıca, tehdit aktörlerinin e-posta dağıtım kampanyalarının boyutunu gizlemek için “bccfoldering” taktiğini kullandıklarını da belirtiyor.

Fortra, “Alıcıları görüntüleyen bilgi alanının aksine, bccklasörleme alıcıları başlıklara değil yalnızca e-posta zarfına ekleyerek gizler” diye açıklıyor.

“Bu, sunucu onları açığa çıkaracak şekilde yapılandırılmadığı sürece alıcıları tespit edilemez hale getiriyor. Gizli alıcılar, kimlik avı kampanyasının ne kadar büyük olduğunu tespit etmeyi zorlaştırabileceğinden, bu taktik, düşman tarafından kimlik avı kampanyasının boyutunu gizlemek için kullanılıyor.”

Kaynak: Fortra

Cloudflare Çalışanları istismar ediyor

Cloudflare Workers, geliştiricilerin hafif uygulamaları ve komut dosyalarını doğrudan Cloudflare’in uç ağında yazmasına ve dağıtmasına olanak tanıyan sunucusuz bir bilgi işlem platformudur.

Meşru kullanımları arasında API dağıtımı, içerik optimizasyonu, özel güvenlik duvarı ve CAPTCHA uygulaması, görev otomasyonu ve mikro hizmetlerin oluşturulması yer alır.

Fortra, Dağıtılmış Hizmet Reddi (DDoS) saldırıları gerçekleştirmek, kimlik avı siteleri dağıtmak, hedefin tarayıcısına zararlı komut dosyaları yerleştirmek ve hesap şifrelerini kaba kuvvetle zorlamak da dahil olmak üzere Çalışanlara yönelik suiistimallerde de bir artış gördü.

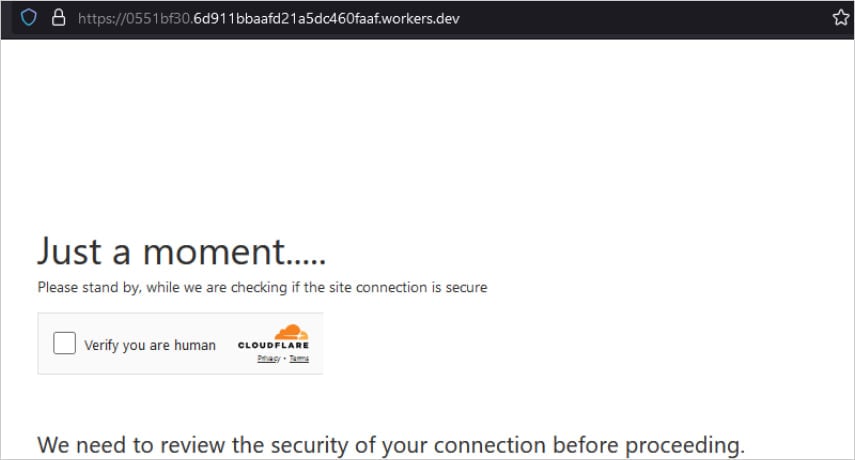

Araştırmacıların vurguladığı bir vakada Cloudflare Workers, meşruiyet kazandırmak amacıyla kimlik avı sürecinde insan doğrulama adımına ev sahipliği yaptığı için istismar ediliyor.

Kaynak: Fortra

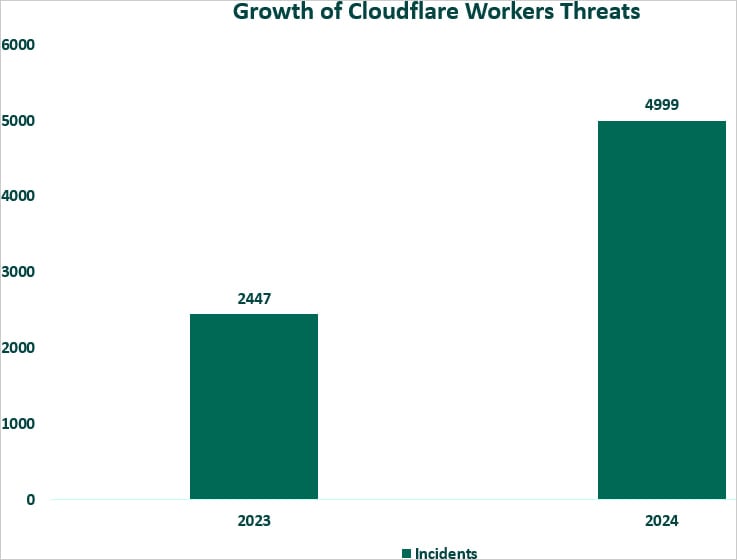

“Bu platformdaki kimlik avı saldırılarında %104’lük bir artışa tanık olduk [Cloudflare Workers]Fortra raporunda, 2023’te 2.447 olaydan yıl başından bu yana 4.999 olaya yükseldiği belirtildi.

“Şu anda ayda ortalama 499 vaka olan toplam hacmin yıl sonuna kadar neredeyse 6.000’e ulaşması bekleniyor; bu da önceki yıla göre öngörülen %145’lik artışı yansıtıyor.”

Kaynak: Fortra

Kullanıcılar, hassas bilgileri girmeleri istendiğinde bulundukları URL’lerin orijinalliğini doğrulayarak meşru hizmetleri kötüye kullanan kimlik avına karşı kendilerini koruyabilirler.

Son olarak, iki faktörlü kimlik doğrulama gibi ekstra hesap güvenliği adımlarının etkinleştirilmesi, kimlik bilgileri tehlikeye girdiğinde bile devralınmaların önlenmesine yardımcı olabilir.