Clop fidye yazılımı çetesi, Cleo veri hırsızlığı saldırılarının kurbanlarına şantaj yapmaya başladı ve karanlık web portalında 66 şirketin taleplere yanıt vermek için 48 saati olduğunu duyurdu.

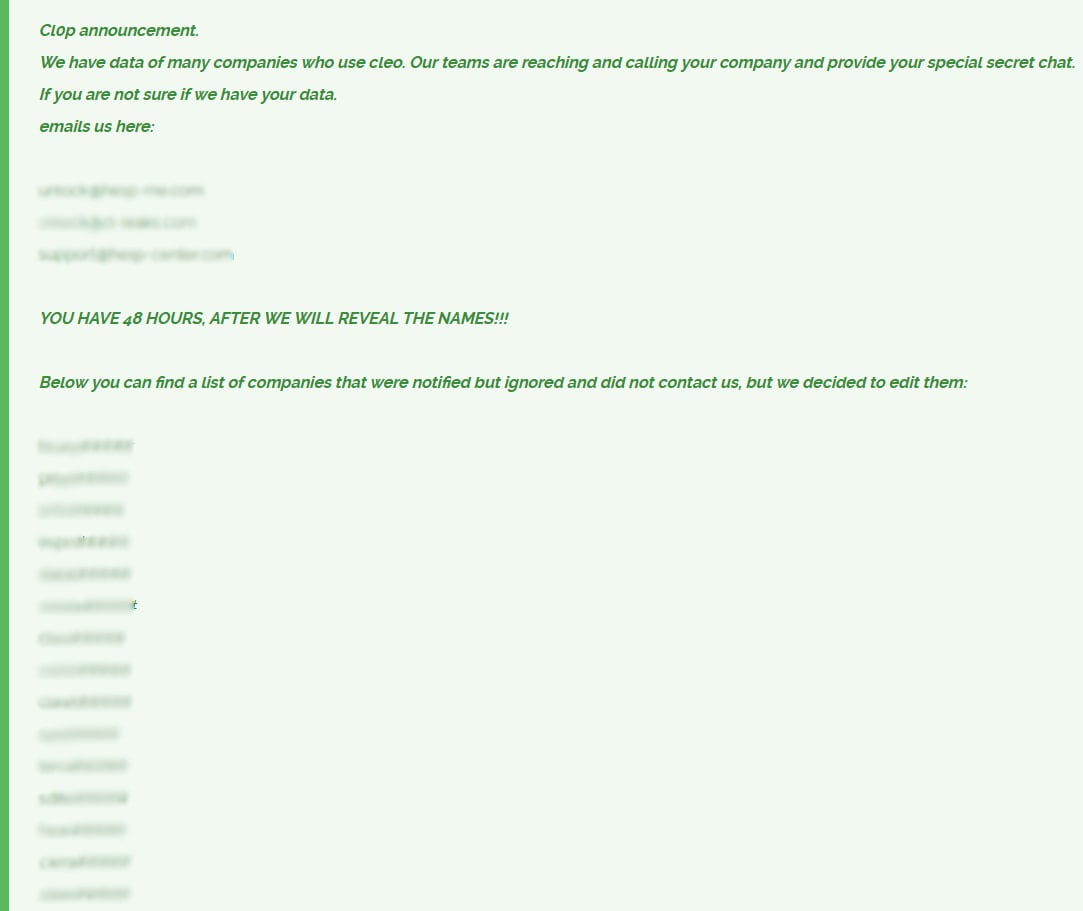

Siber suçlular, fidye ödemesi görüşmelerini yürütmek üzere güvenli bir sohbet kanalına bağlantılar sağlamak için bu şirketlerle doğrudan iletişime geçeceklerini duyurdu. Ayrıca mağdurların kendilerine ulaşabilecekleri e-posta adresleri de sağladılar.

Sızıntı sitesindeki bildirimde Clop, hackerlarla pazarlık yapmayan şirketlerin 66 kısmi adını listeliyor. Bu şirketlerin görmezden gelmeye devam etmesi halinde Clop, 48 saat içinde tam adlarını açıklamakla tehdit ediyor.

Bilgisayar korsanları, listenin yalnızca iletişime geçilen ancak mesaja yanıt vermeyen mağdurları temsil ettiğini ve etkilenen şirketlerin listesinin daha büyük olabileceğini öne sürüyor.

Clop bir büyük ihlali daha başardı

Cleo veri hırsızlığı saldırısı, ihlal edilen şirketlerin ağlarından veri çalmak için Cleo LexiCom, VLTransfer ve Harmony ürünlerindeki sıfır gün güvenlik açığından yararlanan Clop için bir başka büyük başarıyı temsil ediyor.

Geçmişte, Clop fidye yazılımı Accellion FTA güvenli dosya aktarım platformu, GoAnywhere MFT platformu ve MOVEit Transfer platformundaki sıfır gün güvenlik açıklarından yararlanarak şirket ağlarına erişiyordu.

Çete ayrıca SolarWinds Serv-U FTP yazılımını çalıştıran şirketleri hedef alan başka bir bilgisayar korsanlığı çılgınlığından da sorumludur.

Bu sefer istismar edilen sıfır gün kusuru artık CVE-2024-50623 olarak izleniyor ve uzaktaki bir saldırganın sınırsız dosya yükleme ve indirme işlemleri gerçekleştirmesine olanak tanıyarak uzaktan kod yürütülmesine olanak tanıyor.

Cleo Harmony, VLTrader ve LexiCom sürüm 5.8.0.21 için bir düzeltme mevcut ve satıcı, özel bir danışma belgesinde bilgisayar korsanlarının güvenliği ihlal edilmiş ağlarda ters kabukları açmak için bunu istismar ettiği konusunda uyardı.

Bu ayın başlarında Huntress, güvenlik açığından aktif olarak yararlanıldığını kamuya açıkladı ve satıcının düzeltmesinin atlanabileceğine dair alarm verdi. Araştırmacılar ayrıca bulgularını göstermek için bir kavram kanıtı (PoC) olanağı da sağladılar.

Birkaç gün sonra Clop fidye yazılımı, BleepingComputer’a CVE-2024-50623’ün istismarından kendisinin sorumlu olduğunu doğruladı.

Ünlü fidye yazılımı grubu, yeni gasp turuna odaklanıldığı için önceki saldırılardan elde edilen verilerin artık platformundan silineceğini açıkladı.

Macnica araştırmacısı Yutaka Sejiyama, BleepingComputer’a gönderdiği bir e-postada, Clop’un veri sızıntısı sitesinde yayınladığı eksik şirket adlarına rağmen, bilgisayar korsanının ipuçlarını Cleo sunucularının sahipleriyle çapraz kontrol ederek bazı kurbanları tanımlamanın mümkün olduğunu söyledi. halka açık ağ.

Şu anda, Clop’un son saldırı dalgasından kaç şirketin güvenliğinin ihlal edildiği bilinmiyor ancak Cleo, yazılımının dünya çapında 4.000’den fazla kuruluş tarafından kullanıldığını iddia ediyor.