2023 CL0P Büyümesi

2019’un başlarında ortaya çıkan CL0P, ilk olarak, sahibi olan bir siber suç örgütü olan CL0P fidye yazılımı tarafından oluşturulan önceki ‘CryptoMix’ fidye yazılımının daha gelişmiş bir versiyonu olarak tanıtıldı. Yıllar geçtikçe grup, 2020’den 2022’ye kadar önemli kampanyalarla aktif kaldı. Ancak 2023’te CL0P fidye yazılımı çetesi kendisini yeni boyutlara taşıdı ve dünyadaki en aktif ve başarılı fidye yazılımı örgütlerinden biri haline geldi.

Dünyanın en büyük kuruluşlarından bazıları için sayısız güvenlik açığından ve istismardan yararlanılıyor. Rus çetesinin adını, “tahtakuru” anlamına gelen ve genellikle “CLOP” veya “cl0p” olarak yazılan Rusça “klop” kelimesinden aldığı tahmin ediliyor. Kurbanların dosyaları şifrelendikten sonra dosyalarına “.clop” uzantıları ekleniyor.

CL0P’nin Yöntemleri ve Taktikleri

CL0P fidye yazılımı çetesi (TA505.FIN11 ve UNC2546 siber suç gruplarıyla yakından ilişkili), 2023 boyunca dünya çapında büyük kuruluşları hedef alan son derece yıkıcı ve agresif kampanyalarıyla tanınıyordu. “Büyük oyun avcısı” fidye yazılımı çetesi, “çalmayı” kullandı. Finans, Üretim ve Sağlık sektörlerinde faaliyet gösteren çok sayıda büyük şirkete özel olarak “şifreleme ve sızdırma” yöntemi uygulandı.

CL0P, dünya çapında birçok fidye yazılımı bağlı kuruluşu arasında yaygın olan ‘çalma, şifreleme ve sızıntı’ taktiklerini sıklıkla kullanan bir Hizmet Olarak Fidye Yazılımı modelini (RaaS) çalıştırmaktadır. Kurbanları talepleri karşılayamazsa, verileri çetenin Tor tarafından barındırılan ve ‘CL0P^_-LEAKS’ olarak bilinen sızıntı sitesi aracılığıyla yayınlanıyor. Rusça konuşan diğer birçok siber çete gibi, fidye yazılımları da BDT’de (Bağımsız Devletler Topluluğu) bulunan cihazlarda çalışamıyordu.

LockBit aynı zamanda hizmet olarak fidye yazılımı (RaaS) modeli olarak da çalışır.

‘Kısacası bu, bağlı kuruluşların aracı kullanmak için para yatırdığı ve ardından fidye ödemesini LockBit grubuyla bölüştüğü anlamına geliyor. Bazı iştiraklerin yüzde 75’e varan oranlarda pay aldığı bildirildi. LockBit’in operatörleri, ortaklık programları için Rusça suç forumlarında Rusya’da veya herhangi bir BDT ülkesinde faaliyet göstermeyeceklerini ve Rusça konuşan bir “garantör” onlara kefil olmadıkça İngilizce konuşan geliştiricilerle çalışmayacaklarını belirten reklamlar yayınladılar.’ – ‘LockBit Fidye Yazılımının Verimliliği’

SecurityHQ’nun Küresel Tehdit Ortamı 2024 Tahmini, CL0P’nin fidye yazılımı ortamındaki yeniden dirilişinden ve 2024’te dikkat edilmesi gerekenlerden bahsetti.

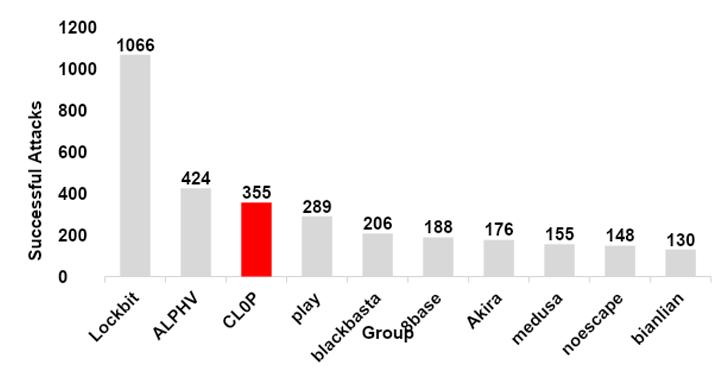

3. En Üretken Grup 2023

SecurityHQ’daki tehdit istihbarat ekibi, ‘CL0P^_-LEAKS’ verilerini inceledikten sonra dünya çapındaki çeşitli siber suç çeteleri hakkında veri toplamayı başardı ve CL0P’nin 2023 yılı boyunca faaliyetindeki artışın boyutunu görselleştirmeye yardımcı oldu. 2022’de en üstteki aktif fidye yazılımı gruplarının dışından 2023’te en üretken üçüncü grubu güvence altına almak hafife alınmaması gereken bir şeydir.

|

| ©2024 SecurityHQ, SecurityHQ 2023 Yılı Tehdit Gruplarına İlişkin Veriler |

Son Etkinlikler

CL0P fidye yazılımı çetesi, Mart 2023 boyunca bir ay boyunca “Fortra GoAnywhere MFT” sıfır gün güvenlik açığından yararlanmaya çalıştı. CVE-2023-0669 olarak takip edilen saldırganlar, RCE’yi elde etmek için yazılımın internet erişimi olan yama uygulanmamış sürümlerinden yararlanmayı başardı. Güvenlik açığı ertesi gün düzeltildi ancak grup halihazırda 100’den fazla kuruluşu başarıyla hedef almıştı.

Daha sonra Nisan ayında Microsoft, izlenen CVE-2023-27350 ve CVE-2023-27351’den yararlanan iki fidye yazılımı çetesinin (CL0P ve LockBit) olaya karıştığını tespit edebildi. Dünya çapındaki tüm büyük baskı firmaları arasında kullanılan ortak bir araç olan PaperCut olarak bilinen baskı yönetimi yazılımının içinde bulunur. Gruplar, bu güvenlik açığından yararlanarak aylar önce kullanılan kötü şöhretli TrueBot kötü amaçlı yazılımını başarıyla dağıtmayı başardı. Taktikleri artık sadece dosyaları şifrelemekten ziyade, kuruluşlara daha fazla şantaj yapmak için verileri çalmaya doğru değişen CL0P gibiler için mükemmel bir hedef. Papercut, sunucuları aracılığıyla gönderilen herhangi bir işi/belgeyi kaydeden bir “Baskı Arşivleme” aracına sahip olduğundan, bu mükemmel çalıştı.

Grubun en büyük etkinliği Mayıs ayında gerçekleşti; Yaygın olarak kullanılan MOVEit Transfer (CVE-2023-24362) ve MOVEit Bulut Yazılımı (CVE-2023-35036), bilinmeyen bir SQL enjeksiyon güvenlik açığı aracılığıyla aktif olarak istismar edildi. CL0P, dünyanın en büyük kuruluşlarından bazılarından (BBC, Ernst Young, PwC, Gen Digital, British Airways, TFL, Siemens ve daha fazlası) hassas verileri çıkararak savunmasız ağlardan ve sistemlerden son derece hızlı bir şekilde yararlanmayı başardı. Grup, hükümetler, ordu ve hastanelerle ilgili tüm verileri sildiğini, ancak MOVEit ihlalinden birçok ABD hükümet kurumunun etkilenmesi nedeniyle, onları yabancı bir ajanla ilişkilendirmeye yardımcı olabilecek 10 milyon dolarlık bir ödül konulduğunu belirtti.

Dörtlü Gaspın Kalıcı Etkisi

Grup, 2023 yılı boyunca fidye yazılımı akınında önemli bir rol oynamakla kalmadı, aynı zamanda ortalama fidye yazılımı ödemelerindeki büyük artışın da neredeyse tek başına sorumlusu oldu.

CL0P’nin operatörleri mesajlarını iletmek için aşırı çaba göstermeleriyle ünlüdür. Kuruluşun ihlalinin kanıtını kamuya açık bir şekilde gösterdikten, verileri sızıntı sitelerinde yayınladıktan ve mesajları göz ardı edildikten sonra, taleplerinin karşılandığından emin olmak için doğrudan paydaşlara ve yöneticilere gidecekler. Buna dörtlü gasp denir.

Tekliden ikiye, ikiliden üçlüye ve şimdi dörtlü gasplara doğru ilerleme, fidye yazılımı gruplarının aradıklarını alana kadar durmayacağını söylemek doğru olur. Tıpkı ikili veya üçlü gasp gibi, dörtlü gasp da iki ana yol şeklinde yeni bir katman ekler.

- Bunlardan ilki, fidye ödenene kadar bir kuruluşun çevrimiçi varlığını kapatmayı amaçlayan DDoS saldırılarıdır.

- Çeşitli paydaşların (müşteriler, medya, çalışanlar vb.) taciz edilmesi karar vericiler üzerindeki baskıyı arttırmaktadır.

CL0P’ye Karşı En İyi Savunma CL0P’ye Karşı Savunma Grubu

2024 yılı boyunca CLOP’a karşı savunma yapmak için SecurityHQ tarafından aşağıdakilerin yapılması tavsiye edilmektedir:

- Manzaranıza ve çevrenize dikkat edin. Ortamınız için neyin normal olduğunu ve neyin olmadığını öğrenin, böylece hızlı bir şekilde harekete geçebilirsiniz.

- En kötü senaryo durumunda eylemlerin belirlenmesini sağlayacak net adımların gösterildiği Olay Müdahale Planınızı geliştirin ve gözden geçirin.

- Tehditleri hızla tespit etmek için Tehdit İzlemenin mevcut olduğundan emin olun.

- En iyi uygulamaların kullanıldığından emin olmak için mevcut siber güvenlik uygulamalarını gözden geçirin.

- Daha büyük risk altında olanlar, örneğin özellikle CLOP tarafından hedeflenen sektörlerde (Finans, Üretim, Sağlık Hizmetleri) çalışanlar veya hassas verileri barındıranlar, en iyi güvenlik uygulamalarının yürürlükte olduğundan emin olmak için bir MSSP ile çalışmalıdır.

Geleceğe Yönelik Tehdit İstihbaratı

SecurityHQ’nun Tehdit İstihbaratı ekibi, Siber Tehdit İstihbaratına adanmış uyumlu bir küresel birimdir. Ekipleri, potansiyel risklerin önünde kalmalarını sağlamak için ortaya çıkan tehditleri araştırmaya ve tehdit aktörlerinin, fidye yazılımı gruplarının ve kampanyalarının faaliyetlerini izlemeye odaklanmıştır. İstihbarat ekibi, soruşturma çalışmalarının ötesinde, SecurityHQ’nun dünya çapındaki müşterilerinin anlayışını zenginleştirerek eyleme geçirilebilir tehdit istihbaratı ve araştırması sağlar. Ortak bir kararlılıkla bir araya gelen SecurityHQ Tehdit İstihbaratı ekibi, siber güvenlik tehdit ortamının karmaşıklıklarını güvenle aşmak için gereken bilgileri sağlar.

Bu tehditler hakkında daha fazla bilgi için buradan bir uzmanla görüşün. Veya bir güvenlik olayından şüpheleniyorsanız olayı buradan bildirebilirsiniz.

Not: Uzmanların katkıda bulunduğu bu makale, SecurityHQ Dubai Siber Tehdit İstihbaratı Analisti Patrick McAteer tarafından yazılmıştır ve proaktif savunmayı güçlendirmek için gelişen siber tehditleri analiz etme, riskleri belirleme ve eyleme dönüştürülebilir istihbarat raporları oluşturma konusunda uzmandır.