CL0P gasp çetesi, bir sıfır günlük kusur (CVE-2025-61882) dahil olmak üzere birden fazla Oracle E-Business Suite (EBS) güvenlik açıklarından yararlandı, “Birkaç kurbandan büyük miktarda veri çalmak[s] Ağustos 2025’te, ”Charles Carmakal, Mantiant’ta CTO – Google Cloud, Pazar günü belirtildi.

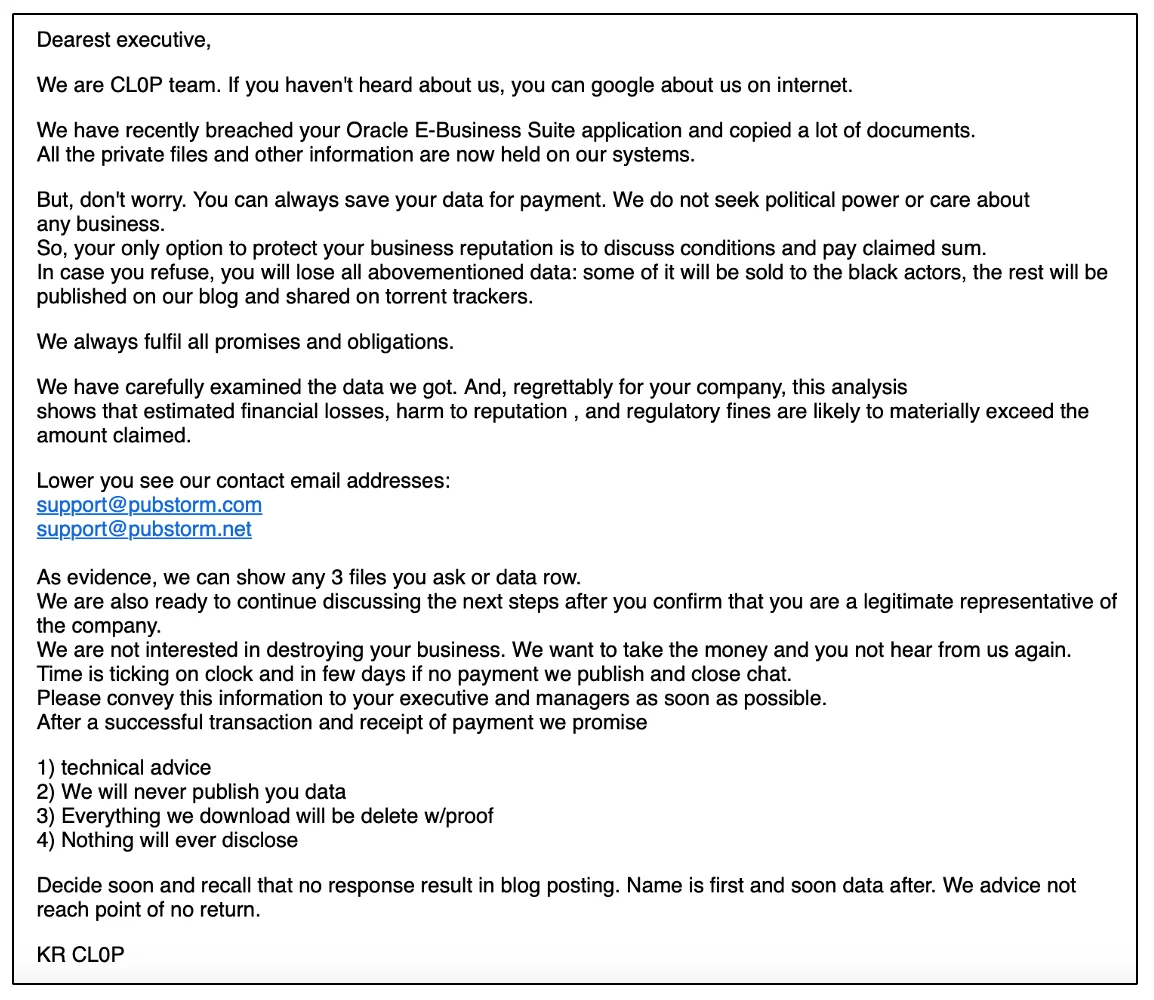

“Clop, geçen Pazartesi gününden bu yana birkaç kurbana gasp e -postası gönderiyor. Ancak, henüz tüm kurbanlara ulaşmaya çalışmadıklarını lütfen unutmayın” diye ekledi.

Gasp e -postası (kaynak: maniant)

CVE-2025-61882 HAKKINDA

Oracle CSO Rob Duhart başlangıçta bazı müşteriler Temmuz 2025’te yayınlanan Oracle güvenlik yamalarını uygulamadığı için uzlaşmaların gerçekleştiğini söyledi.

Cumartesi günü, şirket gönderiyi güncelledi ve bu metni kaldırdı ve gönderi şimdi Oracle’ın CVE-2025-61882 için bir güvenlik uyarı danışmanlığı yayınladığını söylüyor, “ [their] soruşturma.”

CVE-2025-61882’nin doğası belirtilmedi, ancak Oracle, Oracle E-Business Suite içinde Oracle eşzamanlı işlemenin BI yayıncı entegrasyon bileşenini etkilediğini söylüyor. (Oracle eşzamanlı işleme, arka plan görevlerinin yürütülmesini yöneten Oracle EBS’nin temel bir bileşenidir.)

CVE-2025-61882, HTTP aracılığıyla ağ erişimi olan yetkilendirilmemiş saldırganlar tarafından kolayca kullanılabilir ve uzaktan kod yürütülmesine yol açabilir. Oracle E-Business Suite Sürümleri 12.2.3 ila 12.2.14’ü etkiler.

Oracle EBS müşterileri uzlaşma kanıtını kontrol etmelidir

Google başlangıçta işletme yöneticilerine gönderilen gasp e -postalarının Clop’tan (veya çete adını şekillendirdiği gibi CL0P) geldiğini doğrulamak için yeterli kanıt bulunmadığını söylerken, bağlantı şimdi doğrulandı.

Carmakal, “Zaten meydana gelen geniş kütle 0 günlük sömürü göz önüne alındığında (ve diğer aktörler tarafından devam edecek N-Day sömürüsü), yamanın ne zaman uygulandığına bakılmaksızın, kuruluşlar zaten tehlikeye girip girmediklerini incelemelidir” dedi.

Oracle’ın güvenlik danışmanlığı, saldırılarda gözlemlenen ve tehdit algılama ve avcılık için kullanılabilecek IP adreslerini, dosyalarını ve komutlarını listeler.

Uzlaşma göstergeleri arasında Python senaryoları ve isimleri dağılmış örümcek, Lapsus $ ve Shinyhunters’ın kıyafetleri hackleyen üyelerini kapsayan bir tehdit grubu olan “dağınık Lapsus $ avcıları” referansı olan bir arşiv dosyası var.

BleepingComputer’a göre, dağınık Lapsus $ avcılar, geçen Cuma günü Telegram’da Python istismar komut dosyalarını içeren arşiv dosyasını sızdırdı, ancak CL0P ve dağınık Lapsus $ avcılarının bu veya diğer saldırılar üzerinde birlikte çalışıp çalışmadığı şu anda belirsiz.

Pazar günü, bir güvenlik araştırmacısı, CVE-2025-61882’ye karşı savunmasız olan Oracle E-Business Suite örneklerini tespit etmek için bir çekirdek komut dosyası yayınladı.

En son ihlalleri, güvenlik açıklarını ve siber güvenlik tehditlerini asla kaçırmak için Breaking News e-posta uyarımıza abone olun. BURADA Abone Olun!