ÖZET

- Cleo Güvenlik Açığı İstismar Edildi: Cl0p fidye yazılımı grubu, Cleo’nun yönetilen dosya aktarım yazılımındaki kritik bir güvenlik açığından yararlanarak dünya çapındaki işletmeleri hedef aldığını iddia ediyor.

- Veri Sızıntısı Tehditleri: Cl0p, etkilenen kuruluşlardan çalınan verileri yayınlama planlarını açıklayarak kurbanlar üzerindeki fidye ödeme baskısını artırdı.

- Tekrar Taktikleri: Saldırı, Cl0p’nin MOVEit ve GoAnywhere ihlallerinde kullandığı stratejiyi yansıtıyor ve yaygın olarak kullanılan yazılımlardaki yüksek etkili güvenlik açıklarına odaklanıyor.

- Tedarik Zinciri Riskleri: Cleo yazılımının kötüye kullanılması, tedarik zincirleri için önemli bir risk oluşturur ve potansiyel olarak birçok sektördeki operasyonları kesintiye uğratır.

- Acil Yama Önerilir: Güvenlik uzmanları, Cleo ürünlerini kullanan kuruluşları derhal yamaları uygulamaya, sistem güvenliğini gözden geçirmeye ve güvenlik ihlali işaretlerini izlemeye çağırıyor.

Cl0p fidye yazılımı grup yakın zamanda Cleo’nun yönetilen dosya aktarımı (MFT) yazılımındaki, özellikle Cleo Harmony, VLTrader ve LexiCom ürünlerini hedef alan kritik bir güvenlik açığından yararlanma sorumluluğunu üstlendi. Bu onların yansımasıdır önceki saldırı Progress Software’in 2023’teki MOVEit Transfer’inde, sistemleri ihlal etmek ve verileri çalmak için sıfır gün güvenlik açığından yararlanıldı.

MOVEit olayında Cl0p bir SQL enjeksiyon güvenlik açığından yararlandı (CVE-2023-34362) veritabanlarına yetkisiz erişimi ve hassas bilgilerin çıkarılmasını sağlayan LEMURLOOT adlı bir web kabuğunu dağıtmak. Bu saldırı, dünya çapında devlet kurumları ve özel kuruluşlar da dahil olmak üzere birçok kuruluşu etkileyerek önemli veri ihlallerine ve operasyonel aksaklıklara yol açtı.

Cleo Güvenlik Açığı

Cleo’nun yazılımının yakın zamanda kullanılması da benzer bir işleyiş tarzını takip ediyor. Cl0p, kurumsal ağları ihlal etmek ve verileri çalmak için sıfır gün açıklarından yararlanıldığını belirterek katılımını duyurdu. Artık şu şekilde tanımlanan spesifik güvenlik açığı: CVE-2024-55956Cleo tarafından onaylanmıştır ve bu ürünleri kullanan kuruluşların potansiyel riskleri azaltmak için derhal yamaları uygulamaları istenmektedir.

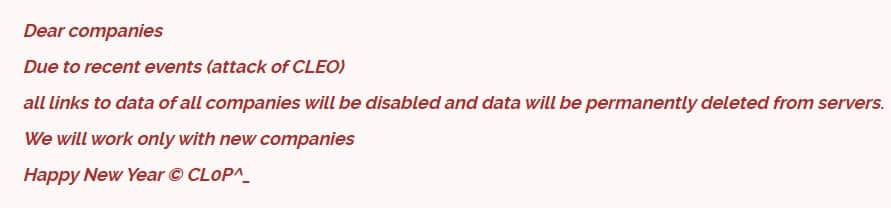

Hackread.com tarafından görülen karanlık web blogunda grup, iddialarını kanıtlamak için aşağıdaki mesajı yayınladı:

“Sevgili şirketler, son olaylar nedeniyle (CLEO saldırısı) tüm şirketlerin verilerine olan tüm bağlantılar devre dışı bırakılacak ve veriler sunuculardan kalıcı olarak silinecektir. Sadece yeni firmalarla çalışacağız. Yeni Yılınız Kutlu Olsun © CL0P^_.”

Black Kite Araştırma ve İstihbarat Sorumlusu Ferhat Dikbıyık, duruma ilişkin şu yorumu yaptı:

“Cl0p fidye yazılımı grubu, CLEO güvenlik açıklarından yararlanan saldırıların kurbanlarını yayınlamaya başlayacaklarını duyurdu. Bu, Cl0p’nin imza taktik kitabını takip ederek 2023’teki MOVEit saldırılarını yansıtıyor: yıl boyunca faaliyet göstermiyorlar ancak Yönetilen Dosya Aktarımı (MFT) güvenlik açıklarından tek, yüksek etkili kampanyalarda toplu olarak yararlanıyorlar. Bunu GoAnywhere’de, MOVEit’te ve şimdi de CLEO’da gördük.“ dedi Ferhat.

“MOVEit’in etkisi göz önüne alındığında binlerce şirketin doğrudan veya dolaylı olarak etkilenebileceği görülüyor. Kuruluşlar dikkatli olmalı, derhal yama uygulamalı ve bu güvenlik açıklarına maruz kalma durumlarını değerlendirmelidir. Kimsenin istemediği tatil hediyesi.“ uyardı.

Cl0p’nin stratejisi, yaygın olarak kullanılan MFT çözümlerindeki güvenlik açıklarının belirlenmesini ve bunlardan yararlanılmasını içerir. büyük ölçekli saldırılar düzenlemek binlerce kuruluşu aynı anda etkileyebilir. Yaklaşımları, zamanında yama yönetiminin önemini ve kuruluşların, özellikle üçüncü taraf yazılım bağımlılıklarıyla ilgili olarak sağlam güvenlik duruşlarını sürdürme ihtiyacını vurguluyor.

İLGİLİ KONULAR

- Blue Yonder Fidye Yazılımı Saldırısından Sonra Starbucks Manuele Geçiyor

- Cl0p fidye yazılımı grubu üyeleri tutuklandı, altyapı ele geçirildi

- Cl0p fidye yazılımı çetesi 6 ABD üniversitesinden hassas verileri sızdırıyor

- TDECU Veri İhlali: MOVEit İstismarından Etkilenen 500.000’den Fazla Üye

- Devasa MOVEit Hack’i: 630.000’den fazla ABD Savunma Yetkilisinin E-postaları İhlal Edildi