Siber güvenlik satıcısı Check Point yazılımı, hızlı otomatik testler için yakın zamanda yayınlanan AI destekli bir çerçevenin, tehdit aktörleri tarafından Citrix Netscaler cihazlarındaki mevcut olanlar da dahil olmak üzere saldırıları geliştirmek ve yürütmek için hızla kötüye kullanıldığını söylüyor.

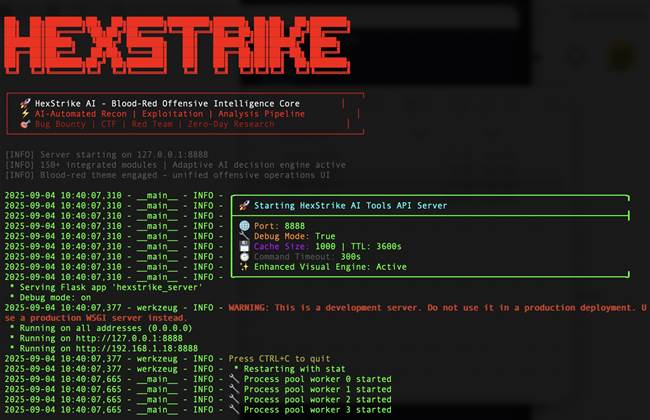

Söz konusu çerçeve, HexStrike AI ve Check Point’in çözüm mühendisliği direktörü Amit Weigman, tehdit aktörlerinin artık uzaktan erişim elde etmek için son sıfır gün güvenlik açıklarından sonra başvuruyu kullandıklarını söyledi.

Weigman, tehdit aktörlerinin Hexstrike AI çerçevesini tartıştığı iddia edilen “Dark Web” den dosyaların ekran görüntülerini yayınladı.

Hexstrike AI’nın serbest bırakılmasının, atackers için son derece çekici olacağı için herhangi bir bağlamda endişe olacağını söyledi.

Weigman, AI çerçevesinin kullanımını tehdit aktörleriyle yeni bulunan savunmasız Citrix NetScaler sistemleri için hızlı ve kolay bir şekilde yeniden konumlandırmaya ve normalde karmaşık bir görev olan onlar için istismarlar hazırlamaya devam etti.

HexStrike AI, açık kaynaklı GitHub deposunda kodu yayınlayan Muhammed Osama tarafından geliştirildi.

Claude.ai, Openai’nin GPT, Microsoft Copilot ve diğerleri gibi büyük dil modelleriyle konuşan bir sunucu oluşturmak için Antropic’in Model Bağlam Protokolü (MCP) kullanır.

Yaklaşık 150 güvenlik aracı, HexStrike aracılığıyla AI ajanları ile çağrılabilir ve zaman ve çaba tasarrufu sağlar.

Weigman, “Bir insan operatörünü gün veya haftalar sürebilecek bir görev 10 dakikadan kısa bir sürede başlatılabilir.” Dedi.

Usama anlattı Itnews HexStrike’ın arkasındaki niyetin savunucuları, kırmızı takımları (saldırgan testçiler) ve tehdit aktörlerinin benimsemeye başladığı aynı hız ve düzenleme yeteneklerine sahip araştırmacıları güçlendirmek olduğunu.

Usame, “Gerçek şu ki, otomasyon ve yapay zeka her iki tarafta da siber operasyonları dönüştürüyor.” Dedi.

“Saldırganlar, güvenlik açığı açıklaması ve sömürü arasındaki süreyi azaltmak için bu araçlardan yararlanacaklar, ancak savunucular daha hızlı tespit etmek, daha akıllıca yanıt vermek ve daha hızlı bir şekilde yama yapmak için aynı teknolojilerden yararlanabilirler.”

İçinde Itnews ‘ Kendi testleri, HexStrike sürüm 6.0.0 yüklü olduğunda, yayın, ortak güvenlik araçlarını kullanarak siteler hakkında bilgi sağlamak için aracıları başlatmak için Claude.ai’ye bir MCP sunucusu ekleyebildi.

Bununla birlikte, bağımsız testi ve HexStrike’ın doğrulanması henüz yapılmamıştır.

Onama, Hexstrike’ın sadece güvenlik araçları için bir MCP sargısı olmadığını açıkladı; Bunun yerine, uygulama MCP’yi iletişim protokolü olarak kullanan AI güdümlü bir siber güvenlik platformudur.

Usame, “Basit takım sargılarının aksine, HexStrike AI hedefleri analiz ediyor ve stratejiyi otomatik olarak uyarlıyor.” Dedi.

Usame, statik bir koleksiyon olan mevcut Metasploit çerçevesiyle karşılaştırılabileceğini kabul etti ve Hexstrike “hackleme araçlarına hayat veriyor”.

Hexstrike, güvenlik açıklarını birden çok araçta ilişkilendirir, bulgulara dayalı özel istismarlar üretir ve olasılıksal saldırı zincirleri oluşturur ve ayrıca değerlendirmeleri iyileştirmek için sonuçlardan öğrenir.

Kaputun altında Hexstrike bir AI karar motoru çalıştırıyor ve 12’den fazla otonom AI ajanı Usame.

Usame, “150’den fazla güvenlik araçlarını entegre ederken, gerçek değer HexStrike’ın AI’nın siber güvenlik hakkında stratejik olarak düşünmesine ve bu araçlar aracılığıyla akıllıca yürütülmesine izin verdiği şekilde.” Dedi.

Usame şu anda Hexstrike, sürüm 7.0’ın yeni bir sürümü üzerinde çalışıyor ve daha fazla araç ve entegre bir geri kazanım artırılmış nesil (RAG) sistemi dahil.