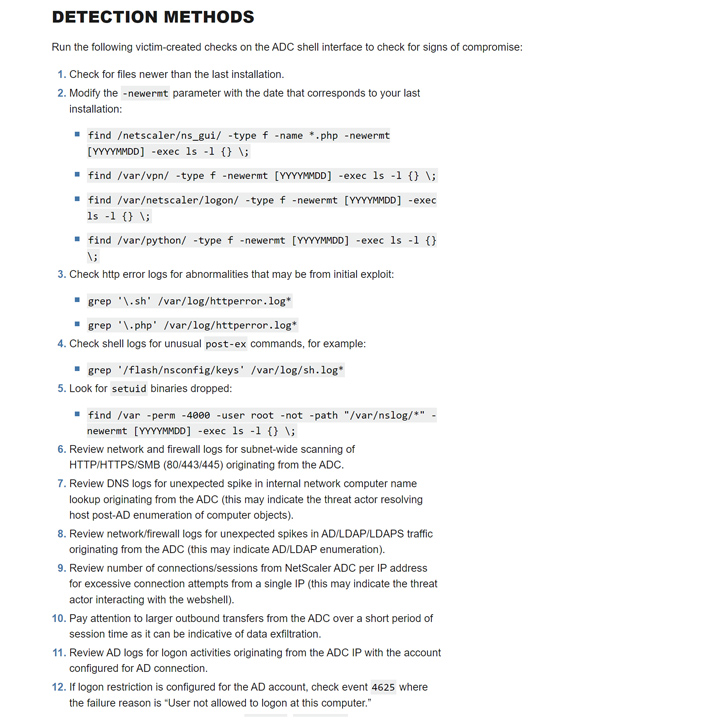

ABD Siber Güvenlik ve Altyapı Güvenliği Ajansı (CISA), Perşembe günü bir danışma belgesi yayınlayarak, Citrix NetScaler Uygulama Teslim Denetleyicisi (ADC) ve Ağ Geçidi cihazlarında yeni açıklanan kritik güvenlik açığının, savunmasız sistemlere web kabukları bırakmak için kötüye kullanıldığına dair uyarıda bulundu.

Ajans, “Haziran 2023’te, tehdit aktörleri, kritik bir altyapı kuruluşunun üretim dışı ortamı NetScaler ADC cihazına bir web kabuğu bırakmak için bu güvenlik açığından sıfır gün olarak yararlandı.”

“Web kabuğu, aktörlerin kurbanın aktif dizininde (AD) keşif gerçekleştirmesini ve AD verilerini toplayıp sızdırmasını sağladı. Aktörler, yanal olarak bir etki alanı denetleyicisine geçmeye çalıştı, ancak cihaz için ağ bölümleme kontrolleri hareketi engelledi.”

Söz konusu eksiklik, kimliği doğrulanmamış uzaktan kod yürütülmesine neden olabilecek bir kod enjeksiyon hatası olan CVE-2023-3519’dur (CVSS puanı: 9.8). Citrix, bu haftanın başlarında sorun için yamalar yayınladı ve aktif vahşi istismar konusunda uyarıda bulundu.

Başarılı bir kullanım, cihazın bir Ağ Geçidi (VPN sanal sunucusu, ICA Proxy, CVPN, RDP Proxy) veya kimlik doğrulama, yetkilendirme ve denetleme (AAA) sanal sunucusu olarak yapılandırılmasını gerektirir.

CISA, olaydan etkilenen örgütün adını açıklamadı. Tehdit aktörü veya arkasında olduğu iddia edilen ülke şu anda bilinmiyor.

CISA tarafından analiz edilen olayda, web kabuğunun NetScaler yapılandırma dosyalarının, NetScaler şifre çözme anahtarlarının ve AD bilgilerinin toplanmasını sağladığı ve ardından verilerin bir PNG görüntü dosyası (“medialogininit.png”) olarak iletildiği söyleniyor.

İçeriden Gelen Tehditlere Karşı Kalkan: SaaS Güvenlik Duruş Yönetiminde Ustalaşın

İçeriden gelen tehditler konusunda endişeli misiniz? Seni koruduk! SaaS Güvenlik Duruş Yönetimi ile pratik stratejileri ve proaktif güvenliğin sırlarını keşfetmek için bu web seminerine katılın.

Bugün katıl

Ajans, saldırganın daha sonra ağ boyunca yanal olarak hareket etme ve erişilebilir hedefleri belirlemek ve giden ağ bağlantısını doğrulamak için komutlar çalıştırma girişimlerinin, güçlü ağ bölümlendirme uygulamaları nedeniyle engellendiğini belirtti ve aktörlerin izleri örtmek için eserlerini silmeye çalıştığını da sözlerine ekledi.

NetScaler ADC ve NetScaler Gateway gibi ağ geçidi ürünlerindeki güvenlik açıkları, hedeflenen ağlara ayrıcalıklı erişim elde etmek isteyen tehdit aktörleri için popüler hedefler haline geldi. Bu, kullanıcıların potansiyel tehditlere karşı güvenlik sağlamak için en son düzeltmeleri uygulamak için hızlı hareket etmesini zorunlu kılar.