CISA, FBI, NSA ve uluslararası siber güvenlik ajansları, kuruluşları ve DNS sağlayıcılarını devlet destekli tehdit aktörleri ve fidye yazılımı çeteleri tarafından kullanılan “hızlı akı” siber suç kaçırma tekniğini azaltmaya çağırıyor.

Teknik yeni olmasa da, gerçek siber saldırılarda etkinliği tekrar tekrar belgelenmiştir ve kanıtlanmıştır.

Kaçınma konusunda ne kadar hızlı akı yardımcı olur

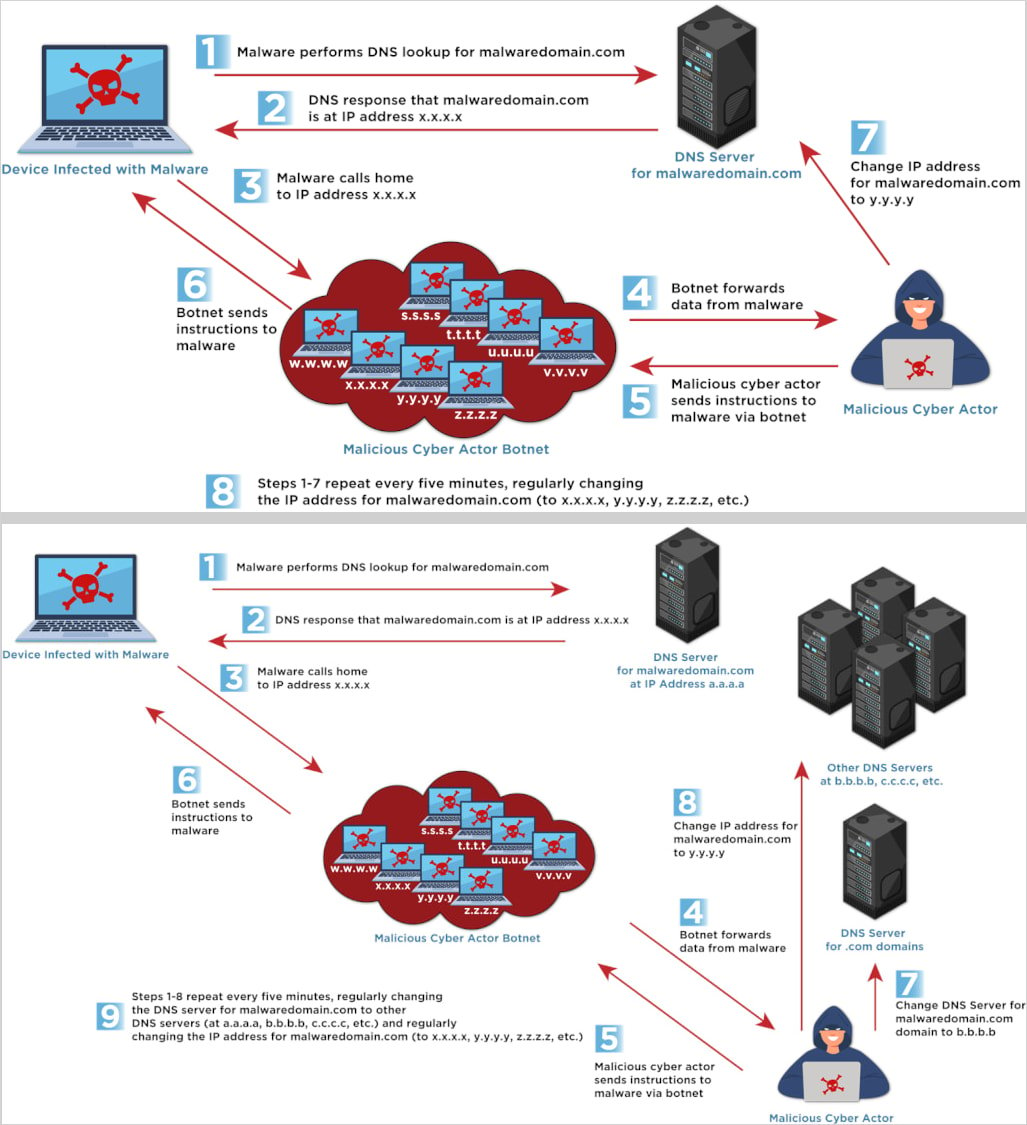

Hızlı akı, komuta ve kontrol (C2), kimlik avı ve kötü amaçlı yazılım sunumu için kullanılan esnek altyapı algılamak ve korumak için kullanılan bir DNS tekniğidir.

DNS kayıtlarını hızla değiştirir (IP adresleri ve/veya ad sunucuları), savunucuların kötü niyetli etkinliklerin kaynağını izlemesini ve engellemesini zorlaştırır.

Genellikle, bu hızlı anahtarları kolaylaştırmak için vekil veya röleler görevi gören büyük tehlikeye atılmış sistem ağları tarafından oluşturulan botnetlerle güçlendirilir.

CISA’nın bülteni, tek bir akı ve çift akı olmak üzere iki ana tekniğin vurgulanır.

Tek akıyı kullanırken, saldırganlar DNS yanıtlarında bir etki alanı adıyla ilişkili IP adreslerini sık sık döndürür.

Çift akı ile, alan adı için IP’leri döndürmenin yanı sıra, DNS adı sunucularının kendileri de hızla değişir ve yayından kaldırma çabalarını daha da zorlaştırmak için ekstra bir gizleme katmanı ekler.

Kaynak: Cisa

Cisa, hızlı akının, düşük katmanlı siber suçlardan son derece sofistike ulus-devlet aktörlerine kadar her seviyedeki tehdit aktörleri tarafından yaygın olarak kullanıldığını söylüyor.

Ajans, Gamaredon, Hive Fidye Yazılımı, Nefilim fidye yazılımı ve kurşun geçirmez barındırma hizmet sağlayıcıları, hepsi de operasyonlarını bozacak kolluk kuvvetlerinden ve yayından kaldırma çabalarından kaçınmak için hızlı akı kullanıyor.

CISA Önerileri

CISA, hızlı akıyı tespit etmeye ve durdurmaya ve kaçırma tekniği ile kolaylaştırılan aktiviteyi azaltmaya yardımcı olmak için birden fazla önlem listeledi.

Önerilen algılama teknikleri aşağıdaki gibi özetlenmiştir:

- DNS günlüklerini sık IP adresi dönüşleri, düşük TTL değerleri, yüksek IP entropisi ve coğrafi olarak tutarsız çözünürlükler için analiz edin.

- Dış tehdit beslemelerini ve DNS/IP itibar hizmetlerini, bilinen hızlı akı alanlarını ve kötü niyetli altyapıyı işaretlemek için güvenlik duvarlarına, SIEM’lere ve DNS çözücülerine entegre edin.

- Kısa dönemlerde çok sayıda IP’ye giden sorguları veya bağlantıları algılamak için ağ akış verilerini ve DNS trafik izlemesini kullanın.

- Kimlik avı, kötü amaçlı yazılım sunumunu veya C2 iletişimini desteklemek için hızlı akı kullanarak kampanyaları tespit etmek için şüpheli alanları veya e-postaları ve DNS anomalileri ile çapraz referansları belirleyin.

- Tarihsel DNS davranışına ve ağ taban çizgilerine dayanan organizasyona özgü algılama algoritmalarını uygulayarak, jenerik kurallar üzerinde tespit doğruluğunu artırın.

Azaltma için CISA, hızlı akı altyapısına erişimi engellemek için DNS/IP blok listeleri ve güvenlik duvarı kurallarının kullanılmasını ve mümkünse daha fazla analiz için dahili sunuculara düden trafiğini kullanmanızı önerir.

Trafik engelleme için itibar puanlamasını kullanmak, merkezi günlüğe kaydetme ve DNS anomalileri için gerçek zamanlı uyarma uygulamak ve bilgi paylaşım ağlarına katılmak da teşvik edilmektedir.

14 metrelik kötü niyetli eylemlerin analizine dayanarak, saldırıların% 93’ünün ve bunlara karşı nasıl savunulacağının arkasındaki en iyi 10 MITER ATT & CK tekniklerini keşfedin.