ABD Siber Güvenlik ve Altyapı Güvenliği Ajansı (CISA), devlet kurumlarını WatchGuard Firebox güvenlik duvarlarını etkileyen, aktif olarak yararlanılan bir güvenlik açığına yama yapmaları konusunda uyardı.

Uzak saldırganlar, Fireware OS 11.x (kullanım ömrü sonu), 12.x ve 2025.1 çalıştıran güvenlik duvarlarındaki sınır dışı yazma zayıflığından yararlanarak, savunmasız cihazlarda uzaktan kötü amaçlı kod yürütmek için bu kritik güvenlik kusurunu (CVE-2025-9242) kullanabilir.

CISA, bu güvenlik açığını Bilinen İstismara Uğrayan Güvenlik Açıkları (KEV) kataloğuna ekledi ve Federal Sivil Yürütme Organı (FCEB) kurumlarına, 22-01 Bağlayıcı Operasyonel Direktif (BOD) uyarınca sistemlerini devam eden saldırılara karşı güvence altına almaları için 3 Aralık’a kadar üç hafta süre verdi.

Siber güvenlik kurumu, “Bu tür güvenlik açıkları, kötü niyetli siber aktörler için sık sık saldırı vektörleri oluşturuyor ve federal kuruluş için önemli riskler oluşturuyor” dedi.

“Satıcı talimatlarına göre azaltımları uygulayın, bulut hizmetleri için geçerli BOD 22-01 kılavuzunu takip edin veya azaltıcı önlemler mevcut değilse ürünü kullanmayı bırakın.”

WatchGuard, 17 Eylül’de güvenlik açığını gidermek için güvenlik yamaları yayınlarken, şirket bunu ancak neredeyse bir ay sonra, 21 Ekim’de yapılan saldırılarda istismar edildi olarak etiketledi.

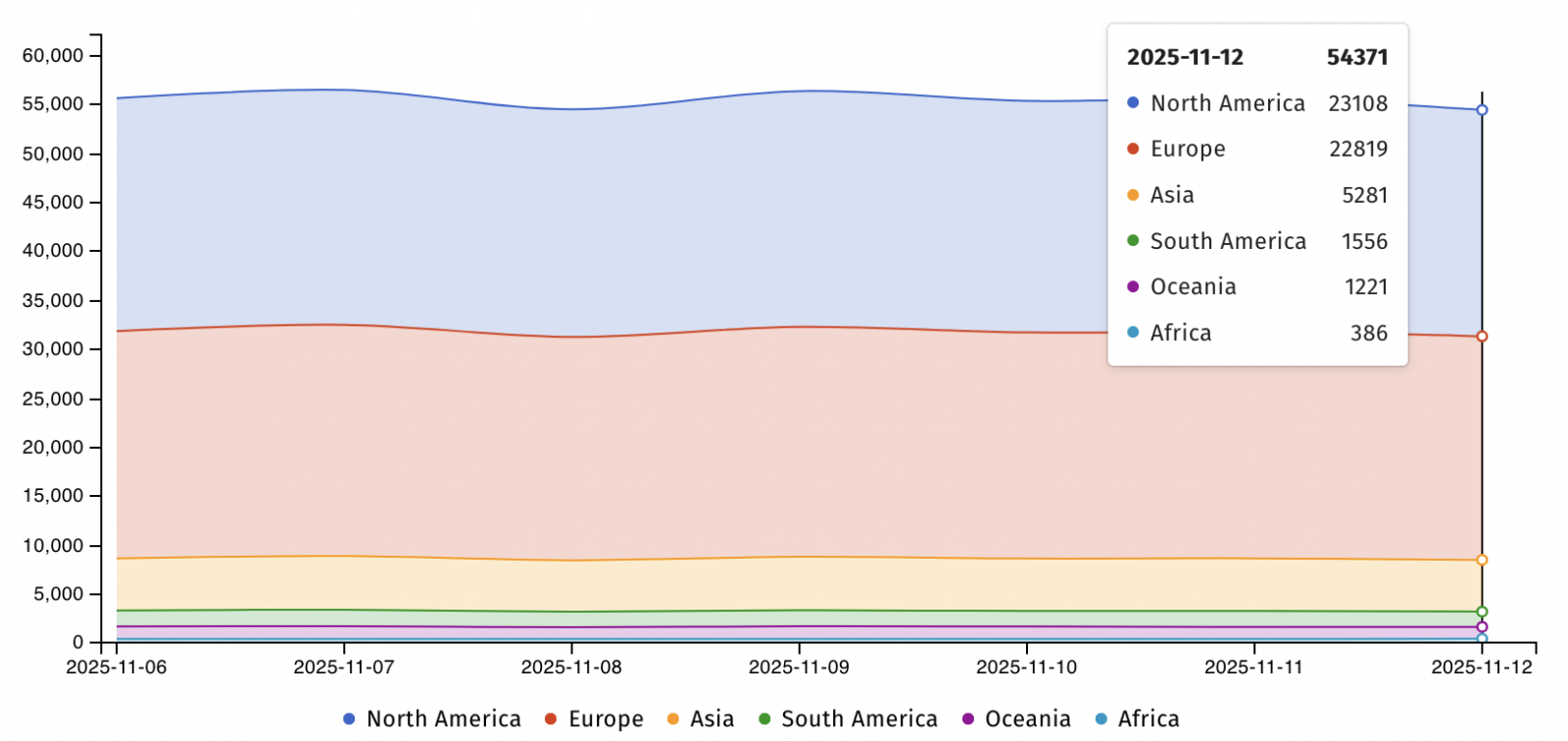

Bir gün önce, 20 Ekim’de İnternet gözlemcisi Shadowserver, dünya çapında 75.000’den fazla savunmasız Firebox cihazını takip ettiğini açıkladı. Shadowserver’ın son istatistiklerine göre bu sayı 54.000’in biraz üzerine düştü ve bunların çoğu Avrupa ve Kuzey Amerika’da bulunuyor.

CISA’nın talimatı yalnızca federal kurumlar için geçerli olsa da, güvenlik duvarları tehdit aktörleri için cazip bir hedef olduğundan, tüm kuruluşlara bu güvenlik açığını mümkün olan en kısa sürede düzeltmeye öncelik vermeleri tavsiye ediliyor.

Örneğin, Akira fidye yazılımı çetesi, Eylül 2024’ten bu yana SonicWall güvenlik duvarlarına sızmak için bir yıllık kritik önem derecesine sahip bir güvenlik açığı olan CVE-2024-40766’yı aktif olarak kullanıyor.

İki yıl önce, Nisan 2022’de Siber Güvenlik ve Altyapı Güvenliği Ajansı (CISA), federal sivil kurumlara, WatchGuard Firebox ve XTM güvenlik duvarı cihazlarını etkileyen, aktif olarak yararlanılan bir hatayı düzeltmeleri talimatını verdi.

WatchGuard, dünya çapında 250.000’den fazla küçük ve orta ölçekli şirketin ağlarını korumak için 17.000’den fazla güvenlik satıcısı ve hizmet sağlayıcıyla işbirliği yapıyor.

Çarşamba günü CISA ayrıca federal kurumlara, sıfır gün saldırılarında kullanılan ve düşük düzey ayrıcalıklara sahip yerel bir saldırganın SİSTEM düzeyinde erişim elde etmesine olanak tanıyan bir Windows Çekirdeği güvenlik açığını (CVE-2025-62215) yamalamalarını emretti.

Bütçe mevsimi! 300’den fazla CISO ve güvenlik lideri, önümüzdeki yıl için nasıl planlama, harcama ve önceliklendirme yaptıklarını paylaştı. Bu rapor onların içgörülerini derleyerek okuyucuların stratejileri karşılaştırmasına, ortaya çıkan trendleri belirlemesine ve 2026’ya girerken önceliklerini karşılaştırmasına olanak tanıyor.

Üst düzey liderlerin yatırımı nasıl ölçülebilir etkiye dönüştürdüğünü öğrenin.