Çarşamba günü, CISA, bu yılın başlarında eski Oracle Cloud sunucularının uzlaşmasından sonra artan ihlal riskleri konusunda uyardı ve kurumsal ağlar için önemli tehdidi vurguladı.

CISA, “Bildirilen etkinliğin doğası, özellikle kimlik bilgisi materyalinin maruz kalabileceği, ayrı, bağlı olmayan sistemlerde veya gömülü olabileceği (yani, komut dosyalarına, uygulamalara, altyapı şablonlarına veya otomasyon araçlarına sabitlenebileceği durumlarda),” “” “” “” “, kapsam ve etkisi yanlış kalır.”

“Kimlik bilgisi materyali gömüldüğünde, maruz kalırsa uzun vadeli yetkisiz erişimi keşfetmek ve mümkün kılmak zordur. Kullanıcı adları, e-postalar, şifreler, kimlik doğrulama jetonları ve şifreleme anahtarları dahil olmak üzere kimlik bilgisi materyalinden ödün verilmesi, işletme ortamları için önemli risk oluşturabilir.”

ABD Siber Güvenlik Ajansı ayrıca, ortaya çıkan kimlik bilgisi sızıntısıyla bağlantılı riskleri azaltmak için rehberlik yayınladı, ağ savunucularını etkilenen kullanıcıların şifrelerini sıfırlamaya çağırdı, güvenli kimlik doğrulama yöntemleriyle değiştirilmiş veya gömülü kimlik bilgilerini değiştirmeye çağırdı, mümkün olan her yerde kimlik avı-dirençli çoklu faktör kimlik doğrulama (MFA) ve şüpheli etkinlik için izleyiciyi izledi.

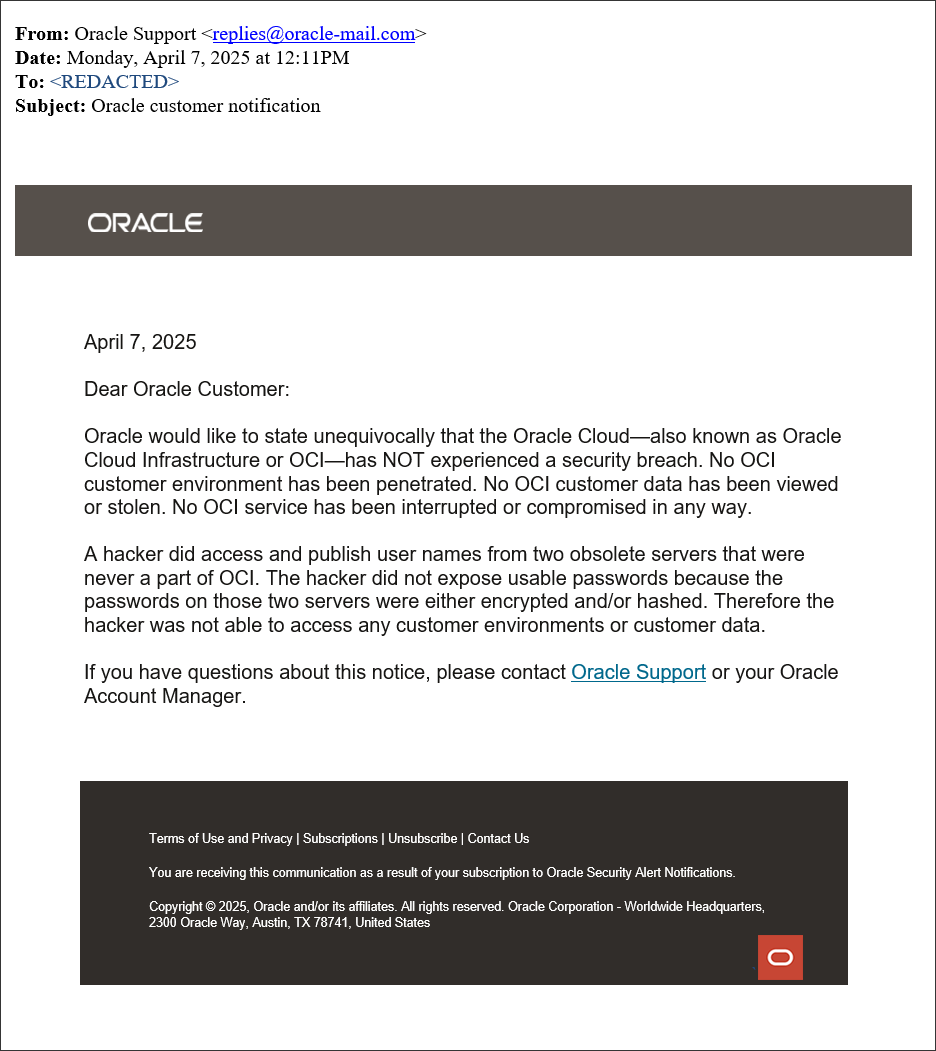

Bu uyarı, Oracle’ın müşterilere gönderilen e -posta bildirimlerinde bir tehdit oyuncunun “iki eski sunucu” olarak tanımladığı şeyden çalındığını söyledi.

Ancak Oracle, Oracle Cloud sunucularının tehlikeye atılmadığını ve olayın bulut hizmetlerini veya müşteri verilerini etkilemediğini de sözlerine ekledi.

Oracle ayrıca, bazı müşterileriyle yapılan çağrılarda, 2017’de en son kullanılan bir “eski ortamı” ihlal ettikten sonra eski müşteri kimlik bilgilerini çaldıklarını özel olarak kabul etti. Ancak, ihlalin arkasındaki bilgisayar korsanı, 2025 yılından itibaren 2025’ten daha yeni kayıtlar yayınladı ve 2024’ün sonundan BleepingComputer ile paylaştı.

BleepingComputer, tehdit aktöründen alınan veri örneklerini (ilişkili LDAP ekran adları, e -posta adresleri, verilen adlar ve diğer tanımlayıcı bilgiler dahil) sızdıran birden fazla Oracle müşterisiyle ayrı olarak onayladı.

Mart ayı sonlarında, siber güvenlik firması Cybelangel, Oracle’ın müşterilere bir saldırganın Ocak 2025 gibi erken bir tarihte Gen 1 (Oracle Cloud Classic olarak da bilinir) sunucularına bir web kabuğu ve ek kötü amaçlı yazılım kullandığını söyledi.

İhlal Şubat ayı sonlarında tespit edilene kadar, saldırganın karma şifreleri, kullanıcı adlarını ve kullanıcı e -postalarını içeren Oracle Identity Manager (IDM) veritabanından veri çaldığı iddia ediliyor.

Geçen ay, BleepingComputer ilk olarak Oracle’ın, birden fazla ABD sağlık kuruluşunda ve hastanede hasta verilerini etkileyen Oracle Health’te (daha önce Cerner olarak bilinen bir SaaS şirketi) başka bir Ocak ihlali ile ilgili özel müşteri bildirimleri yayınladığını bildirdi.