Uç Nokta Güvenliği, Yönetişim ve Risk Yönetimi, Nesnelerin İnterneti Güvenliği

Mirion Medical, BioDose/NMIS Yazılımının Yeni Sürümünde Hataların Düzeltildiğini Söyledi

Marianne Kolbasuk McGee (SağlıkBilgi Güvenliği) •

3 Aralık 2025

ABD federal yetkilileri, Mirion Medical Co.’nun nükleer tıp ve radyoloji departmanları tarafından kullanılan envanter takip yazılımında keşfedilen bazı yüksek önemdeki güvenlik açıklarının, saldırganların çalıştırılabilir program dosyalarını değiştirmesine, uzaktan kod yürütmesine ve kötüye kullanılması durumunda hassas bilgilere erişim elde etmesine olanak verebileceği konusunda uyarıyor.

Ayrıca bakınız: Gartner Raporu | SD-WAN için Magic Quadrant

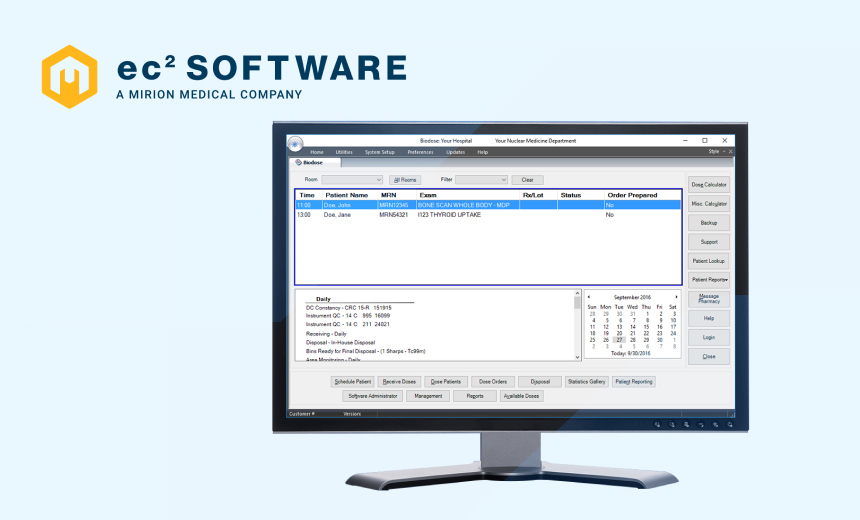

Siber Güvenlik Altyapısı ve Güvenlik Ajansı Salı günü yayınlanan bir danışma belgesinde, bağımsız bir araştırmacı tarafından kuruma bildirilen güvenlik açıklarının, Atlanta merkezli Mirion Medical tarafından 2023 yılında satın alınan EC2 Software’in bir ürünü olan BioDose/NMIS yazılımının 23.0’dan önceki sürümlerini etkilediğini söyledi.

Radyasyon güvenliği teknolojisi şirketi Mirion Medical, Bilgi Güvenliği Medya Grubu’na yaptığı açıklamada, CISA uyarısında belirtilen sorunları ele aldığını söyledi.

Bir Mirion sözcüsü, “Mirion bu güvenlik açıklarının farkına varır varmaz bunları çözmek ve müşterilerimize mümkün olan en kısa sürede düzeltmeler sağlamak için derhal harekete geçtik” dedi.

“Koordineli güvenlik açığı açıklama süreci en iyi uygulamalarına göre CISA, müşterilerimiz ve diğer kuruluşlarla koordinasyon sağladık. Tüm düzeltmeler, yazılımın en son sürümü olan Sürüm 23’te ele alınmıştır.”

CISA, etkilenen Mirion ürünlerinin dünya çapında kullanıldığını söyledi. Mirion, ISMG’nin etkilenen BioDose/NMIS yazılımını kullanan tahmini müşteri sayısına ilişkin sorusuna hemen yanıt vermedi.

CISA tarafından işaretlenen beş BioDose/NMIS güvenlik açığı, üç “kritik kaynak için yanlış izin ataması” sorununun yanı sıra “istemci tarafı kimlik doğrulamasının kullanımını” içeren bir güvenlik açığını ve “sabit kodlanmış kimlik bilgilerinin kullanımını” içeren bir güvenlik açığını içerir.

Yanlış İzin Atama Kusurları

Kritik kaynak kusurlarına yönelik yanlış izin ataması, hesaplanan CVSS v3.1 temel puanı 8,0 ve CVSS v4 puanı 7,1 olan CVE-2025-64642’yi içermektedir.

CISA, sorunun BioDose/NMIS V22.02 ve önceki sürümlerindeki, varsayılan olarak güvenli olmayan dosya izinlerine sahip olan dizin yollarıyla ilgili olduğunu söyledi; “bu izinler, belirli dağıtım senaryolarında, istemci iş istasyonlarındaki kullanıcıların program yürütülebilir dosyalarını ve kitaplıklarını değiştirmesine olanak sağlayabilir.”

Kritik kaynak güvenlik açığına yönelik ikinci hatalı izin ataması olan CVE-2025-64298’in hesaplanan CVSS v3.1 temel puanı 8,4 ve CVSS v4 temel puanı 8,6’dır.

CISA, yerleşik Microsoft SQL Server Express’in kullanıldığı BioDose/NMIS V22.02 ve önceki sürüm kurulumlarının, ağ ortamlarındaki istemciler tarafından erişilen Windows paylaşımında açığa çıktığını söyledi. CISA, “Varsayılan olarak bu dizin, hassas veriler içerebilen SQL Server veritabanına ve yapılandırma dosyalarına erişime izin veren güvenli olmayan dizin yollarına sahiptir.” dedi.

Kritik kaynak güvenlik açığına yönelik üçüncü hatalı izin ataması CVE-2025-62575 olarak atanmıştır. Bu kusurun CVSS v3.1 temel puanının 8,3 ve CVSS v4 temel puanının 8,7 olduğu hesaplandı.

Sorun, BioDose/NMIS V22.02’yi ve Microsoft SQL Server veritabanını kullanan önceki sürümleri etkilemektedir. CISA, “SQL kullanıcı hesabı ‘nmdbuser’ ve oluşturulan diğer hesaplar varsayılan olarak sysadmin rolüne sahiptir. Bu, belirli yerleşik saklı prosedürlerin kullanımı yoluyla uzaktan kod yürütülmesine yol açabilir” dedi.

Diğer Güvenlik Açıkları

BioDose/NMIS sürüm 22.02’de tanımlanan istemci tarafı kimlik doğrulama güvenlik açığının kullanımı, CVE-2025-61940 olarak atanmıştır ve CVSS v3.1 temel puanının 8,3 ve CVSS v4 temel puanının 8,7 olduğu hesaplanmıştır.

CISA, BioDose/NMIS V22.02 ve önceki sürümlerin, veritabanındaki verilere erişim için ortak bir SQL Server kullanıcı hesabına dayandığını söyledi. CISA, “İstemci uygulamasındaki kullanıcı erişimi, istemci yazılımındaki parola kimlik doğrulama kontrolüyle kısıtlanıyor ancak temeldeki veritabanı bağlantısının her zaman erişimi var” dedi. Uyarı, BioDose/NMIS’in en son sürümünün “veritabanı ile Windows kullanıcı kimlik doğrulamasını kullanma seçeneğini sunarak bu veritabanı bağlantısını kısıtlayacak bir seçenek sunduğunu” ekliyor.

CVE-2025-64778 olarak atanan son güvenlik açığı, sabit kodlu kimlik bilgilerinin kullanılmasını içeriyor.

CISA, BioDose/NMIS yazılımı V22.02 ve önceki sürümlerinin, düz metin sabit kodlu parolalara sahip yürütülebilir ikili dosyalar içerdiğini söyledi. “Bu sabit kodlanmış şifreler hem uygulamaya hem de veritabanına yetkisiz erişime izin verebilir.”

Bu güvenlik açığının hesaplanmış CVSS v3.1 taban puanı 7,3 ve CVSS v4 taban puanı 8,4’tür.