CVE-2025-59374 olarak takip edilen bir ASUS Canlı Güncelleme güvenlik açığı, bilgi güvenliği beslemelerinde dolaşıyor ve bazı manşetler yakın zamanda veya devam eden bir istismara işaret ediyor.

CVE, yeni ortaya çıkan bir tehdit değil, Kullanım Ömrü Sonu (EoL) yazılım ürünündeki tarihi bir tedarik zinciri saldırısını belgeliyor.

Tüm CISA KEV’leri aciliyet sinyali vermiyor

CVE-2025-59374’ün yakın zamandaki kapsamı, konuyu CISA’nın Bilinen İstismara Uğrayan Güvenlik Açıkları (KEV) kataloğuna eklenmesinin ardından yeni ve ilgili bir güvenlik riski olarak çerçeveledi.

Ancak daha yakından bakıldığında gerçeğin çok daha incelikli olduğu görülüyor.

CVE, kötü niyetli olarak değiştirilmiş ASUS Live Update ikili dosyalarının az sayıda hedeflenen sisteme seçici olarak dağıtıldığı 2018-2019 “ShadowHammer” tedarik zinciri saldırısını belgeliyor.

Artık CVSS ölçeğinde 9,3 (Kritik) olarak derecelendirilen uzlaşmanın CVE girişi şöyle diyor:

“ATANDIĞINDA DESTEKLENMİYOR” ASUS Live Update istemcisinin belirli sürümleri, tedarik zinciri ihlali yoluyla yetkisiz değişikliklerle dağıtıldı. Değiştirilen yapılar, belirli hedefleme koşullarını karşılayan cihazların istenmeyen eylemler gerçekleştirmesine neden olabilir. Yalnızca bu koşulları karşılayan ve güvenliği ihlal edilmiş sürümleri yükleyen cihazlar etkilendi. Canlı Güncelleme istemcisi Ekim 2021’de Desteğin Sonuna (EOS) ulaştı ve şu anda desteklenen hiçbir cihaz veya ürün bu sorundan etkilenmemektedir.

‘Atandığında desteklenmiyor’ metni zaten CVE’nin bir EoL ürünü için yapıldığını gösteriyor.

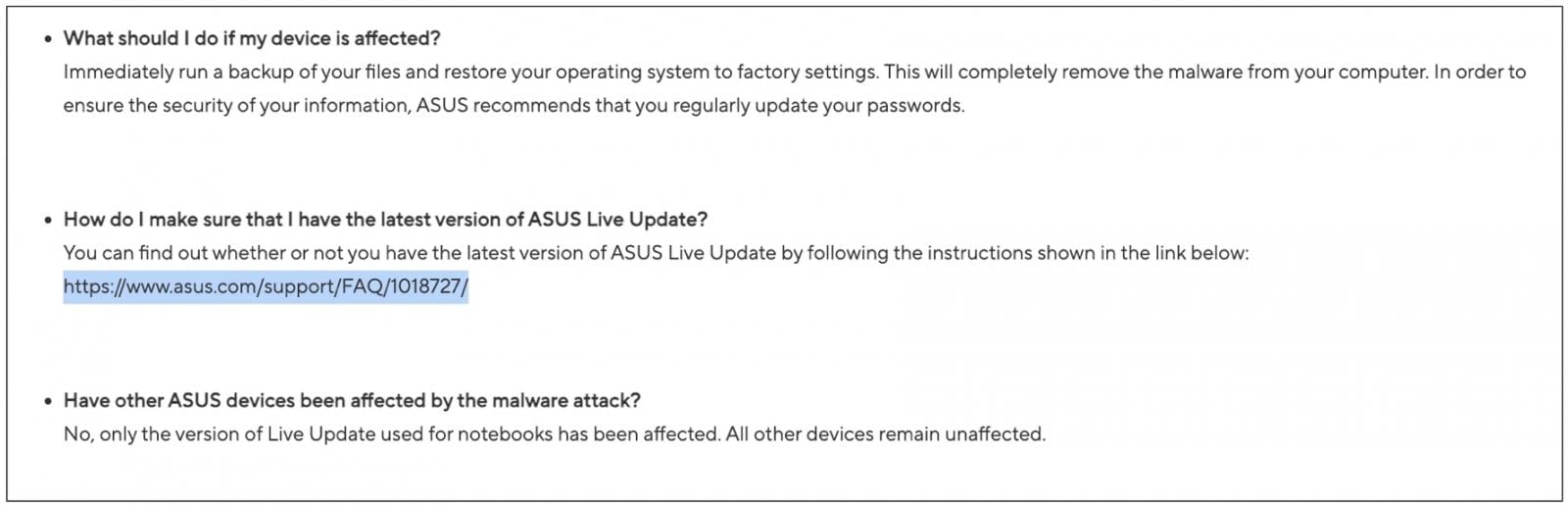

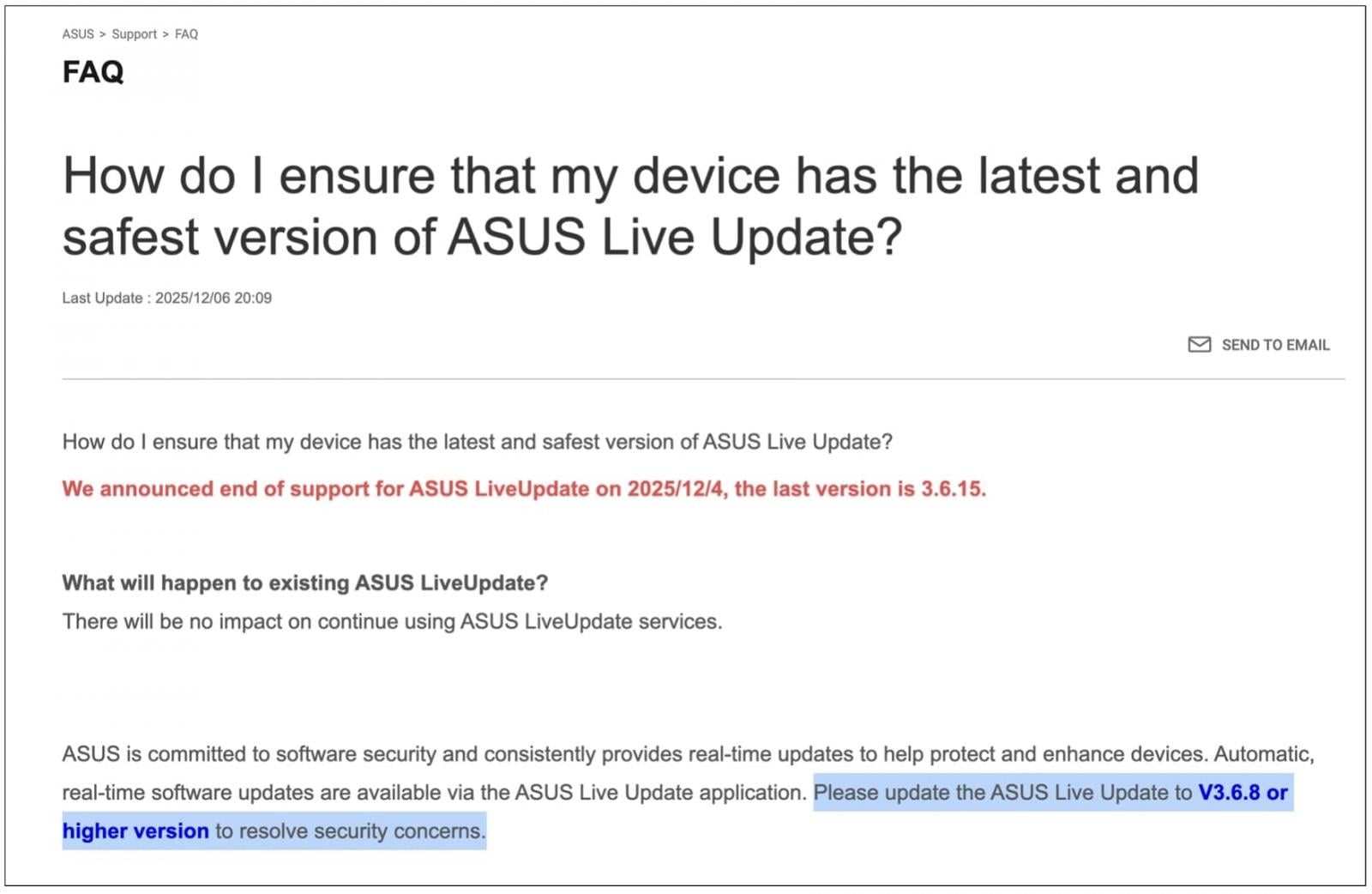

CVE girişinde bağlantısı verilen birincil satıcı tavsiyesi 2019 yılına aittir. Bu tavsiye belgesi ayrıca bir SSS’ye de bağlantı verir: https://www.asus.com/support/faq/1018727/ son güncellenen zaman damgasını taşıyan, 2025/12/06 20:09.

Ancak bu SSS 1018727 bağlantısının, danışma belgesinin ilk yayınlandığı 2019 yılında bu noktada mevcut olduğunu unutmayın.

BleepingComputer tarafından görüldüğü gibi, SSS sayfası şunları sağlamamaktadır: Birinci yayın zaman damgası meta verileri. Aksine, bu ay güncellendi ve sayfada yukarıda bahsedilen 6 Aralık tarihini gösteriyor.

(Bipleyen Bilgisayar)

Arşivlenen sayfalar, sayfanın amacını ve sayfada yapılan son güncellemelerin neden 2019 sayısıyla ilgili yenilenmiş bir risk anlamına gelmediğini belirlememize yardımcı olur.

SSS girişi ASUS’un yer tutucu sayfası gibi görünüyor; yükseltme yolu hakkında bilgi sağlamak için periyodik olarak revize ediliyor, yani kullanıcıların satıcının Canlı Güncelleme yardımcı programı için benimsemesi gereken en son sürüm.

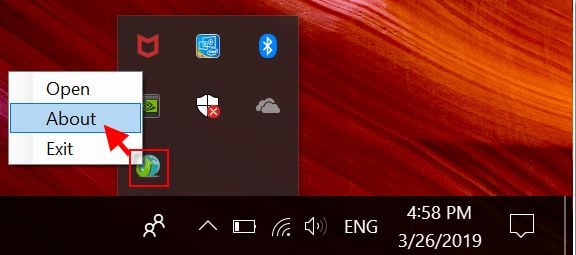

Ayrıca sayfa, 2019 tarihlerini taşıyan ekran görüntüleri ile (eski) düzeltme kılavuzunu göstermeye devam ediyor:

BleepingComputer, 2025 CVE ataması hakkında daha fazla bilgi almak için, yayınlamadan çok önce ASUS’la iletişime geçti ancak geri dönüş alamadık.

Ayrıca CVE’nin KEV kataloğuna eklenmesine neyin sebep olduğunu öğrenmek için CISA’ya ulaştık.

CISA ek yorum yapmayı reddetti, bunun yerine BleepingComputer’ı Bağlayıcı Operasyonel Direktif 22-01’deki dile yönlendirdi; burada şunlar belirtiliyor:

“KEV kataloğuna bir güvenlik açığının eklenmesi, CISA’nın mevcut aktif istismarı gözlemlediği anlamına gelmez. Aktif istismarın doğru raporlanması durumunda, herhangi bir güvenlik açığı, yaşına rağmen, KEV kataloğunun eklenmesine hak kazanabilir”

Birlikte ele alındığında kanıtlar, CVE atamasının, CVE’nin yayınlanmasından önce gerçekleşen iyi bilinen bir saldırıyı resmi olarak belgeleyen geriye dönük bir sınıflandırma çabasını yansıttığını gösteriyor.

Kullanıcılar için pratik rehberlik

Yine de ürünün en son yamalı sürümüne sahip olduğunuzdan emin olmalısınız.

CVE girişine göre, etkilenen yazılım ASUS Live Update, Ekim 2021’de Desteğin Sonuna (EOS) ulaştı ve “şu anda desteklenen hiçbir cihaz veya ürün bu sorundan etkilenmedi.”

Ancak bu ay güncellenen ASUS SSS sayfası bu ifadeyle çelişiyor ve desteğin geçerli olduğunu ima ediyor. kesinlikle 4 Aralık 2025’te sona erdi:

“2025/12/4 tarihinde ASUS LiveUpdate desteğinin sona erdiğini duyurduk, son sürüm 3.6.15’tir.“

(Bipleyen Bilgisayar)

SSS’nin önceki kopyalarında (2019-22), o dönemde soruna yönelik bir düzeltme uygulandığından “Güvenlik sorunlarını çözmek için V3.6.8 veya daha yüksek bir sürüme” yükseltme yapılması önerildi. Bu tarihli tavsiye, bu ay güncellenen SSS’de olduğu gibi bırakıldı.

Ancak 3.6.15 sürümü artık “son sürüm” olarak listeleniyor. Görünüşe göre bu sürüm, daha önce olmasa da Mart 2024 gibi erken bir tarihte mevcuttu; bu, son tedarik zinciri uzlaşmalarının ardından gelen olağan eylem çağrılarının aksine, yükseltme için yeni bir aciliyet olmadığı anlamına geliyor.

CVE-2025-59374, iyi belgelenmiş tarihi bir saldırıyı resmileştiriyor. SSS güncellemeleri, eski iyileştirme kılavuzu, yardımcı programın en son sürümü ve CISA bağlamı, sayfanın yeni bir istismarı ele almak, yama gereksinimleri getirmek veya acil riske işaret etmek için değil, belgeleme amacıyla güncellendiğini göstermektedir.

Bu nedenle güvenlik ekipleri, özellikle kullanımdan kaldırılan yazılımlar veya uzun süredir çözülmüş olaylar için CISA bağlantılı CVE’leri acil olarak ele alırken dikkatli olmalıdır.

Bozuk IAM yalnızca bir BT sorunu değildir; etkisi tüm işletmenize yayılır.

Bu pratik kılavuz, geleneksel IAM uygulamalarının neden modern taleplere ayak uydurmakta başarısız olduğunu, “iyi” IAM’nin neye benzediğine dair örnekleri ve ölçeklenebilir bir strateji oluşturmak için basit bir kontrol listesini kapsar.