ABD Siber Güvenlik ve Altyapı Güvenliği Ajansı (CISA), bugün federal kurumlara, iPhone’lara NSO Grubu’nun Pegasus casus yazılımını bulaştırmak için sıfır tıklamayla iMessage istismar zincirinin bir parçası olarak kötüye kullanılan güvenlik açıklarını düzeltmeleri talimatını verdi.

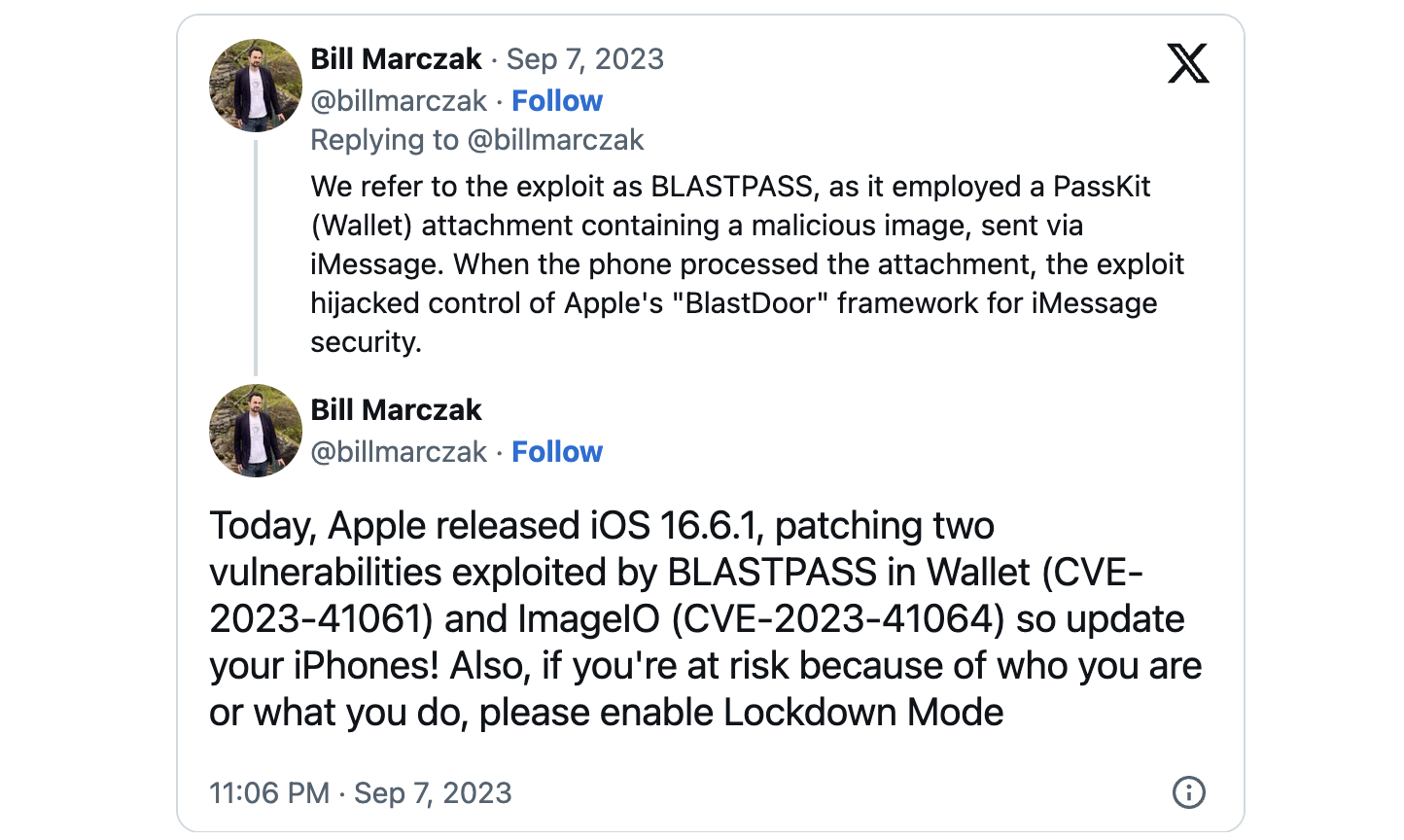

Bu uyarı, Citizen Lab’ın, iki kusurun, kötü amaçlı görüntüler içeren PassKit ekleri aracılığıyla çalışan BLASTPASS adlı bir yararlanma zinciri kullanarak Washington DC merkezli bir sivil toplum kuruluşuna ait tam yama uygulanmış iPhone’ları tehlikeye atmak için kullanıldığını açıklamasının ardından geldi.

Citizen Lab ayrıca Apple müşterilerini Perşembe günü yayınlanan acil durum güncellemelerini derhal uygulamaları konusunda uyardı ve kimlikleri veya meslekleri nedeniyle hedefli saldırılara maruz kalabilecek kişileri Kilitleme Modu’nu etkinleştirmeye çağırdı.

Şirket, CVE-2023-41064 ve CVE-2023-41061 olarak takip edilen iki Görüntü G/Ç ve Cüzdan güvenlik açığını açıklarken “Apple, bu sorunun aktif olarak istismar edildiğine dair bir raporun farkındadır” dedi.

Hatalar hem eski hem de yeni modelleri etkilediğinden, etkilenen cihazların listesi oldukça kapsamlıdır ve şunları içerir:

- iPhone 8 ve sonrası

- iPad Pro (tüm modeller), iPad Air 3. nesil ve üzeri, iPad 5. nesil ve üzeri ve iPad mini 5. nesil ve üzeri

- macOS Ventura çalıştıran Mac’ler

- Apple Watch Series 4 ve sonraki modeller

Apple, bellek işleme ve geliştirilmiş mantıkla macOS Ventura 13.5.2, iOS 16.6.1, iPadOS 16.6.1 ve watchOS 9.6.2’deki iki sıfır günü düzeltti. Her ikisi de saldırganların yama uygulanmamış cihazlarda rastgele kod yürütmesine olanak tanır.

2 Ekim yamasının son tarihi

Pazartesi günü CISA, iki güvenlik açığını Bilinen İstismara Uğrayan Güvenlik Açıkları kataloğuna ekledi ve bunları “kötü niyetli siber aktörler için sık görülen saldırı vektörleri” olarak etiketledi ve “federal kuruluş için önemli riskler” oluşturdu.

ABD Federal Sivil Yürütme Organı Kurumları (FCEB), Kasım 2022’de yayınlanan bağlayıcı bir operasyonel direktif (BOD 22-01) uyarınca, CISA’nın KEV kataloğuna eklenen tüm güvenlik açıklarını sınırlı bir zaman dilimi içinde yamamalıdır.

Bugünkü güncellemenin ardından federal kurumların, ağlarındaki tüm güvenlik açığı bulunan iOS, iPadOS ve macOS cihazlarını 2 Ekim 2023’e kadar CVE-2023-41064 ve CVE-2023-41061’e karşı koruma altına alması gerekiyor.

BOD 22-01 öncelikle ABD federal kurumlarına odaklanırken, CISA ayrıca özel şirketlere iki güvenlik açığını mümkün olan en kısa sürede düzeltmeye öncelik vermelerini şiddetle tavsiye etti.

Apple, Ocak 2023’ten bu yana iOS, macOS, iPadOS ve watchOS aygıtlarını hedeflemek için istismar edilen toplam 13 sıfır günü düzeltti; bunlara aşağıdakiler dahildir: