Yönetişim ve Risk Yönetimi , Sağlık Hizmetleri , Sektöre Özel

Ajans, Dikey Sistemlerdeki Güvenlik Açıklarının Bilgisayar Korsanlarının Verilere Erişmesine Yardımcı Olabileceği Uyardı

Marianne Kolbasuk McGee (SağlıkBilgi Güvenliği) •

29 Ekim 2025

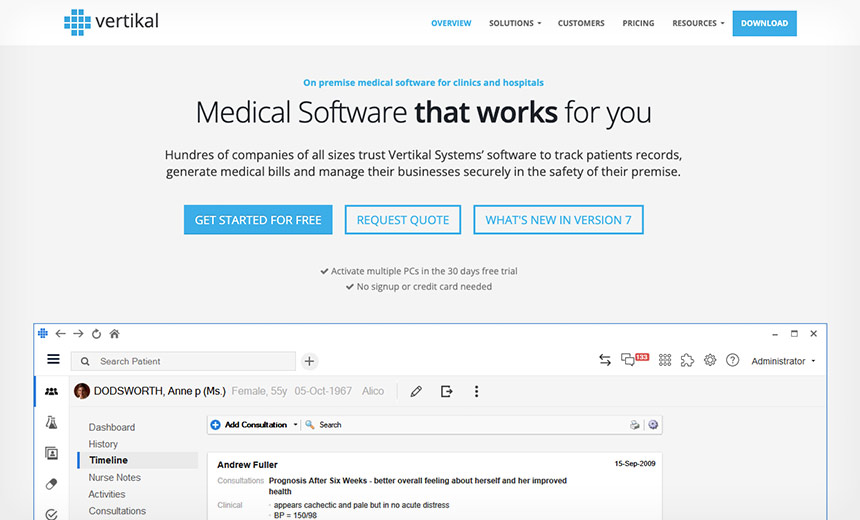

ABD’li federal yetkililer, Romen firması Vertikal Systems’in hastane bilgi yönetim sistemlerindeki, bilgisayar korsanlarının hasta verilerini elde etmesine ve ifşa etmesine olanak verebilecek güvenlik açıkları konusunda uyarıda bulunuyor. Etkilenen sistemler çoğunlukla ABD dışındaki küçük hastaneler ve klinikler tarafından kullanılıyor.

Ayrıca bakınız: Sağlık Hizmetlerini Güvenceye Almak: Sürekli Değişen Tehdit Ortamında Riski En Aza İndirmek

Siber Güvenlik Altyapısı ve Güvenlik Ajansı Salı günü yayınlanan bir danışma toplantısında Vertikal’in Hastane Yöneticisi Arka Uç Hizmetlerinde keşfedilen kusurların düşük saldırı karmaşıklığıyla uzaktan kullanılabileceğini söyledi.

CISA, “Bu güvenlik açıklarının başarılı bir şekilde kullanılması, bir saldırganın hassas bilgilere yetkisiz erişim sağlamasına ve bunları ifşa etmesine olanak tanıyabilir” dedi.

Vertikal sistemindeki iki güvenlik açığından ilki, 19 Eylül öncesinde Vertikal ürününü etkileyen “hassas sistem bilgilerinin yetkisiz bir kontrol alanına ifşa edilmesi”ni içeriyor.

CISA, “Hastane Yöneticisi Arka Uç Hizmetleri, kimlik doğrulaması olmadan ASP.NET izleme uç noktası trace.axd’yi açığa çıkararak uzaktaki bir saldırganın canlı istek izlerini ve istek meta verileri, oturum tanımlayıcıları, yetkilendirme başlıkları, sunucu değişkenleri ve dahili dosya yolları gibi hassas bilgileri elde etmesine olanak tanıdı” diye yazdı.

CISA, bu güvenlik açığının CVE-2025-54459 olarak belirlendiğini ve hesaplanan CVSS v3.1 temel puanının 7,5 olduğunu söyledi. Ayrıca CVE-2025-54459 zafiyeti için CVSS v4 taban puanı da 8,7 olarak hesaplandı.

Vertikal’in ikinci güvenlik açığı ise 19 Eylül öncesinde hastane bilgi sistemi ürününü de etkileyen “hassas bilgiler içeren bir hata mesajının üretilmesi” olarak tanımlanıyor.

CISA, “Hastane Yöneticisi Arka Uç Hizmetleri, geçersiz WebResource.axd istekleri için ayrıntılı ASP.NET hata sayfaları döndürdü, çerçeveyi ve ASP.NET sürüm bilgilerini, yığın izlerini, dahili yolları ve güvenli olmayan ‘customErrors mode = “Kapalı” yapılandırmasını açıkladı; bu da kimliği doğrulanmamış saldırganlar tarafından keşif yapılmasını kolaylaştırabilirdi.” diye yazdı.

CISA, CVE-2025-61959’un bu güvenlik açığına atandığını ve CVSS v3.1 temel puanının 5,3 ve CVSS v4 temel puanının 6,9 olduğunu söyledi.

Uzmanlar, kusurların Vertikal sistemlerini veri güvenliği riskine maruz bıraktığını söyledi.

Sağlık Bilgi Paylaşımı ve Analiz Merkezi tıbbi cihaz güvenliğinden sorumlu başkan yardımcısı Phil Englert, “Vertikal sağlık bilgi yönetimi ürünlerini etkileyen güvenlik açıkları, bilgisayar korsanlarının müşteri örneklerinden hassas verilere erişmesine olanak sağlayabilir” dedi.

“Bu, teşhis, tedavi veya hasta bilgilerinin açığa çıkmasında gecikmelere neden olabilir” dedi.

Güvenlik firması Vantage Point Security’de araştırmacı olan Pundhapat Sichamnong, bulguları CISA’ya bildirdi. Ne Sichamnong ne de Vertikal Systems, Information Security Media Group’un güvenlik açıklarına ilişkin ek ayrıntı talebine hemen yanıt vermedi.

Azaltıcı Önlemler

CISA, Vertikal’in güvenlik açıklarını 19 Eylül’e kadar “düzelttiğini” söyledi. Yine de kurum, ürün kullanıcılarının bu güvenlik açıklarından yararlanılması riskini en aza indirmek için başka önlemler almasını tavsiye ediyor. Bu, tüm kontrol sistemi cihazlarının ve sistemlerinin internetten erişilememesini sağlamak için ağ açıklarının en aza indirilmesini içerir; ve kontrol sistemi ağlarının ve uzak cihazların güvenlik duvarlarının arkasına yerleştirilmesi ve bunların iş ağlarından yalıtılması.

“Uzaktan erişim gerektiğinde, sanal özel ağlar gibi daha güvenli yöntemler kullanın; VPN’lerin güvenlik açıkları olabileceğini ve mevcut en güncel sürüme güncellenmesi gerektiğini kabul edin. Ayrıca VPN’in yalnızca bağlı cihazlar kadar güvenli olduğunu da unutmayın.”

Güvenlik firması Medcrypt’in baş güvenlik stratejisti Axel Wirth, CISA’nın ek tavsiyelerinin önemli olduğunu söyledi.

“CISA, bu güvenlik açığının nasıl ele alınacağı konusunda iyi bir rehberlik sağlıyor ancak bunların çoğu, özellikle tedarikçilerinizin güvenlik uyarıları hakkında bilgi sahibi olmak ve sistemlerin ağ açıklarını mimari olarak en aza indirmek için genel güvenlik uygulamaları olarak benimsenebilir” dedi.

“Bir güvenlik açığının açığa çıkıp çıkmadığına bakılmaksızın, kritik sistemleri izole etmek, açığa çıkmayı önlemek için ağları bölümlere ayırmak ve şüpheli olaylara karşı ağ trafiğini izlemek iyi bir uygulamadır.”

Englert ayrıca Vertikal kullanıcılarının sistemlerini etkileme potansiyeli olan güvenlik açıklarının gerçekten yamalı olduğundan emin olmak için harekete geçmelerini öneriyor. “Vertikal’de düzeltmeler mevcut ve tüm müşterilerin, güncellemeleri mümkün olan en kısa sürede alıp uygulamak için Vertikal destek ekibiyle iletişime geçmesi teşvik ediliyor” dedi.

CISA’nın uyarısı, etkilenen Vertikal ürünlerinin “dünya çapında” dağıtıldığını gösteriyor.

Vertikal’in web sitesinde şirketin ürünlerinin Lübnan, Türkiye, Irak, Mısır, Bahreyn, Guatemala, Trinidad ve Tobago, Malezya, Myanmar, Papua Yeni Gine, Pakistan, Suudi Arabistan, Nijerya, Gana, Kenya, Zambiya, Botsvana, Somali, Somaliland, Yeni Zelanda ve Romanya dahil bazı Avrupa ülkelerinde satıldığı veya kullanıldığı belirtiliyor. Wirth, “ABD veya Kanada’da varlığı yok gibi görünüyor” dedi.