ABD siber güvenlik ve istihbarat teşkilatları, “Siber Suç Çetesi” olarak bilinen bir siber suç çetesi tarafından gerçekleştirilen saldırılara ilişkin ortak bir danışma uyarısı yayınladı. Daixin Ekibi öncelikle ülkedeki sağlık sektörünü hedef alıyor.

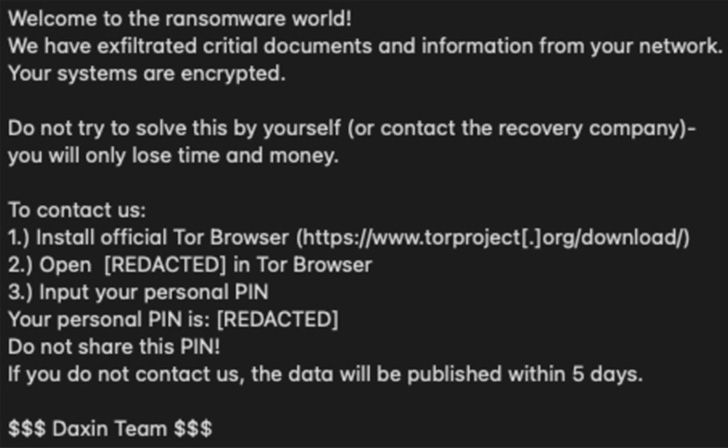

Ajanslar, “Daixin Ekibi, en az Haziran 2022’den beri HPH Sektörünü fidye yazılımı ve veri gaspı operasyonlarıyla hedef alan bir fidye yazılımı ve veri gaspı grubudur” dedi.

Uyarı Cuma günü Federal Soruşturma Bürosu (FBI), Siber Güvenlik ve Altyapı Güvenliği Ajansı (CISA) ve Sağlık ve İnsan Hizmetleri Departmanı (HHS) tarafından yayınlandı.

Son dört ay içinde grup, Sağlık ve Halk Sağlığı (HPH) sektöründe elektronik sağlık kayıtları, tanılama, görüntüleme ve intranet hizmetleriyle ilgili sunucuları şifreleyen çok sayıda fidye yazılımı olayıyla ilişkilendirildi.

Ayrıca, kurbanlardan fidye almak için çifte gasp planının bir parçası olarak kişisel tanımlanabilir bilgileri (PII) ve hasta sağlık bilgilerini (PHI) sızdırdığı söyleniyor.

Bu saldırılardan biri, 1 Eylül 2022’de OakBend Tıp Merkezi’ni hedef aldı ve grup, kabaca 3.5 GB veriyi sifonladığını iddia etti. içermek hasta ve çalışan bilgilerini içeren bir milyondan fazla kayıt.

Ayrıca DataBreaches.net’e göre, veri sızıntısı sitesinde adları, cinsiyetleri, doğum tarihleri, Sosyal Güvenlik numaraları, adresleri ve diğer randevu ayrıntılarını içeren 2.000 hasta kaydı içeren bir örnek yayınladı.

11 Ekim 2022’de müşterilerine siber saldırıyla ilgili “üçüncü şahıslar” tarafından gönderilen e-postaları bildirerek, 18 ay boyunca ücretsiz kredi izleme hizmetleri sunmanın yanı sıra etkilenen hastaları doğrudan bilgilendirdiğini belirtti.

Yeni uyarıya göre, hedeflenen ağlara ilk erişim, genellikle yama uygulanmamış güvenlik açıklarından ve kimlik avı e-postalarıyla elde edilen ele geçirilmiş kimlik bilgilerinden yararlanan sanal özel ağ (VPN) sunucuları aracılığıyla sağlanır.

Daixin Ekibinin bir yer edindikten sonra, uzak masaüstü protokolü (RDP) ve güvenli kabuk (SSH) kullanarak yanal hareket ettiği ve ardından kimlik bilgisi dökümü gibi teknikleri kullanarak yüksek ayrıcalıklar kazandığı gözlemlendi.

ABD hükümeti, “Aktörler, VMware vCenter Server’a erişmek ve ortamdaki ESXi sunucuları için hesap şifrelerini sıfırlamak için ayrıcalıklı hesaplardan yararlandı” dedi. “Oyuncular daha sonra erişilebilir ESXi sunucularına bağlanmak ve bu sunuculara fidye yazılımı dağıtmak için SSH’yi kullandılar.”

Dahası, Daixin Ekibinin fidye yazılımı, Eylül 2021’de sızdırılan ve Rook, Night Sky, Pandora ve Cheerscrypt gibi bir dizi dosya şifreleyen kötü amaçlı yazılım ailesi için bir temel olarak kullanılan Babuk adlı başka bir türe dayanıyor.

Azaltıcı etkenler olarak, kuruluşların en son yazılım güncellemelerini uygulamaları, çok faktörlü kimlik doğrulamasını zorunlu kılmaları, ağ segmentasyonu uygulamaları ve periyodik çevrimdışı yedeklemeleri sürdürmeleri önerilir.