CISA, federal ajanslara, saldırılarda aktif olarak sömürülen yüksek şiddetli bir Linux çekirdek kusuruna karşı üç hafta içinde sistemlerini güvence altına almalarını emretti.

CVE-2024-53104 olarak izlenen güvenlik hatası ilk olarak çekirdek sürüm 2.6.26’da tanıtıldı ve Pazartesi günü Android kullanıcıları için Google tarafından yamalandı.

Android Şubat 2025 Android Güvenlik Güncellemeleri Warn, “CVE-2024-53104’ün sınırlı, hedefli sömürü altında olabileceğine dair göstergeler var.”

Google’ın güvenlik danışmanlığına göre, bu güvenlik açığı, USB video sınıfı (UVC) sürücüsünde, “ek yürütme ayrıcalığına ihtiyaç duyulmadan ayrıcalığın fiziksel artışına” izin veren sınır dışı bir zayıflıktan kaynaklanmaktadır.

Sürücünün UVC_PARSE_Format işlevi içindeki UVC_VS_UNDEFINE FAZRAMLARI doğru bir şekilde ayrıştıramaması, sorunu tetikler, bu da çerçeve arabellek boyutu yanlış hesaplamalarına ve potansiyel olmayanlar yazılarına yol açar.

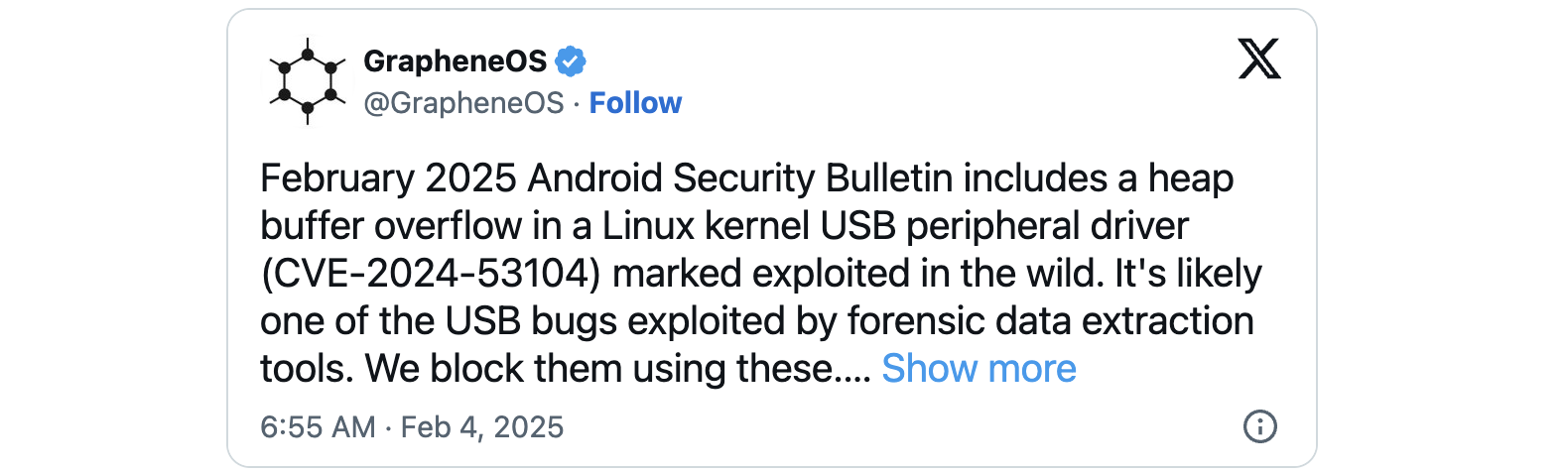

Google, bu güvenlik açığından yararlanan sıfır gün saldırıları hakkında ek bilgi vermese de, Grapheneos geliştirme ekibi bu USB çevresel sürücü güvenlik açığının “muhtemelen adli veri çıkarma araçları tarafından kullanılan USB hatalarından biri” olduğunu söylüyor.

Kasım 2021 Bağlayıcı Operasyonel Direktifi (BOD) 22-01 tarafından zorunlu kılınan ABD federal ajansları, CISA’nın bilinen sömürülen güvenlik açıkları kataloğuna eklenen kusurları hedefleyen sürekli saldırılara karşı ağlarını güvence altına almalıdır.

Siber güvenlik ajansı Federal Sivil Yürütme Şubesi (FCEB) ajanslarına 26 Şubat’a kadar Linux ve Android cihazlarını düzeltmeleri için üç hafta verdi.

CISA, “Bu tür güvenlik açıkları, kötü niyetli siber aktörler için sık sık saldırı vektörleridir ve federal işletme için önemli riskler oluşturmaktadır.”

Salı günü, CISA ayrıca Microsoft .NET Framework ve Apache ofbiz (iş için açık) yazılımı, vahşi doğada aktif olarak kullanıldığı gibi yüksek şiddetli ve kritik güvenlik açıklarını da etiketledi. Ancak, saldırıların arkasında kimin olduğu hakkında ayrıntılar vermedi.

İngiltere, Avustralya, Kanada, Yeni Zelanda ve ABD’deki beş göz siber güvenlik ajansı ile, üreticileri savunucuların saldırıları tespit etmesine ve ihlalleri araştırmasına yardımcı olmak için adli görünürlüğü artırmaya çağırarak ağ kenar cihazları için güvenlik rehberliğini paylaştı.