Pakistan, ABD ve Avrupa ülkelerine yönelik SMS kimlik avı saldırılarıyla bilinen kötü şöhretli Çin Smishing Triad çetesi, şimdi Hindistan’daki iPhone kullanıcılarına odaklandı. Grup, karmaşık bir kimlik avı dolandırıcılığında iMessage ve hükümete ait India Post’u kullanıyor.

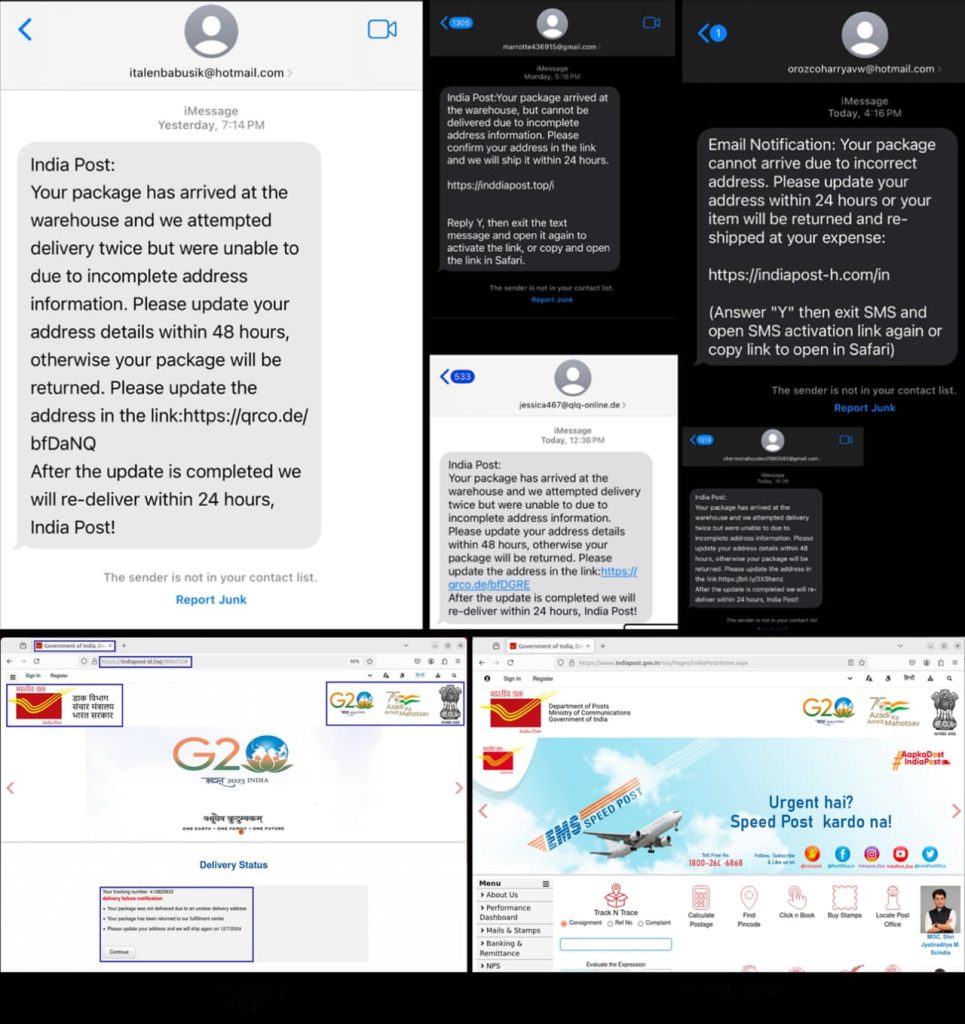

FortiGuard Labs, ülkenin hükümet tarafından işletilen posta sistemi olan India Post’un kullanıcılarını hedef alan karmaşık bir Smishing (SMS Phishing) kampanyasını ortaya çıkardı. Smishing Triad olarak bilinen Çin merkezli bir tehdit aktörü tarafından atfedilen dolandırıcılık, iPhone kullanıcılarına aldatıcı iMessage’lar göndererek, bir paketin bir India Post deposunda onları beklediğini iddia etmeyi içeriyor.

Sahte mesajlar genellikle resmi India Post sitesini taklit etmek için tasarlanmış sahte bir web sitesine yönlendiren kısa bir URL içerir. Daha sonra kurbanlardan adları, ikamet adresleri, e-posta kimlikleri ve telefon numaraları gibi hassas kişisel bilgiler vermeleri istenir. Bazı durumlarda dolandırıcılar küçük bir yeniden teslimat ücreti kisvesi altında kredi kartı bilgilerini bile isterler.

FortiGuard Labs’ın araştırması, Ocak ve Temmuz 2024 arasında 470’den fazla alan adının Hindistan Postası’nın resmi alan adını taklit etmek için kaydedildiğini ortaya koydu. Özellikle, bu alan adlarının 296’sı bir Çinli kayıt kuruluşu olan Beijing Lanhai Jiye Technology Co., Ltd. aracılığıyla kaydedildi ve bu da kampanyanın arkasındaki niyetler konusunda endişelere yol açtı.

Smishing Triad daha önce ABD, İngiltere, AB, BAE, KSA ve Pakistan dahil olmak üzere diğer bölgeleri hedef aldı. İşleyiş biçimleri, Apple Kimlikleri oluşturmak ve iMessage aracılığıyla kimlik avı mesajları göndermek için Hotmail, Gmail veya Yahoo gibi üçüncü taraf e-posta adreslerini kullanmayı içerir. Bu taktik, dolandırıcıların geleneksel e-posta güvenlik önlemlerini atlatmalarına ve kullanıcılara doğrudan iPhone’larından ulaşmalarına olanak tanır.

Fortinet Labs’ın Perşembe günü yayımlanmasından önce Hackread.com ile paylaştığı rapora göre, kimlik avı kampanyası oldukça karmaşık ve iyi planlanmış. Sadece kötü amaçlı alan adlarını kaydettirmek için yapılan yatırım 1500 ABD dolarını aşıyor.

Sectigo Ürün Kıdemli Başkan Yardımcısı Jason Soroko, konuyla ilgili olarak, “iMessage’da üçüncü taraf e-posta adreslerinin kullanılması, bu saldırıları kolaylaştırıyor ve potansiyel mali kayıpları ve veri ihlallerini azaltmak için kullanıcılar arasında daha fazla farkındalık ve sağlam güvenlik önlemlerine ihtiyaç duyulduğunu ortaya koyuyor.” ifadelerini kullandı.

SlashNext Email Security+ Saha CTO’su Stephen Kowski, kapsamlı mobil web tehdit korumasına duyulan ihtiyacı vurgulayarak, “Smishing saldırıları giderek daha karmaşık hale geldikçe, kuruluşlar kullanıcılarına şüpheli mesajları nasıl tanımlayıp bildirecekleri konusunda eğitim vermeyi önceliklendirmeli ve aynı zamanda kullanılan iletişim kanalından bağımsız olarak tehditleri gerçek zamanlı olarak inceleyip azaltabilen sağlam güvenlik önlemleri uygulamalıdır.” dedi.

Kullanıcıların kendilerini bu tür dolandırıcılıklardan korumak için beklenmedik e-postalara veya mesajlara karşı dikkatli olmaları, tıklamadan önce URL’leri doğrulamaları ve e-posta veya mesajlaşma uygulamaları aracılığıyla kişisel bilgileri paylaşmaktan kaçınmaları önerilir. Çok faktörlü kimlik doğrulamayı etkinleştirmek ve yazılımı güncel tutmak da hesap güvenliğini güçlendirmeye yardımcı olabilir.

İLGİLİ MAKALELER

- Çin APT’si Kamboçya’yı Casusluk Etmek İçin Bulut Hizmeti Olarak Poz Veriyor

- Çinli Hackerlar Microsoft’tan 60.000 ABD Dışişleri Bakanlığı E-postasını Çaldı

- Çinli Smishing Triad Çetesi, Siber Suç Saldırısında ABD’li Kullanıcıları Vurdu

- Çinli Dolandırıcılar Kumar Ağındaki Klonlanmış Web Sitelerini Kullanıyor

- Çinli Bilgisayar Korsanları Outlook Hesaplarını İhlal Etmek İçin İmza Anahtarını Nasıl Çaldı?