Çin’in siber operasyon grupları, kimlik avı e-postalarını ve sıfır gün saldırılarını kullanarak, 2024’te önemli ölçüde daha yüksek hacimli saldırılarla aralarında devlet kurumları, telekomünikasyon firmaları ve ulaşımın da bulunduğu Tayvanlı kuruluşları hedef aldı.

Tayvan Ulusal Güvenlik Bürosu (NSB) tarafından yayınlanan yıllık bir analize göre, Tayvan’da günde ortalama 2,4 milyondan fazla saldırı girişimi görüldü; bu sayı, 2023’teki günlük ortalama 1,2 milyon saldırının iki katıydı; etkinliklerin büyük çoğunluğu Tayvan hükümetini hedef alıyordu. Analiz, diğer birçok ülke gibi Tayvan’ın da telekomünikasyon sektörünü hedef alan saldırılarda bir artış tespit ettiğini ve güvenlik olaylarının sayısının altı kattan fazla arttığını belirtti.

NSB raporunda “Çin, Tayvan’a yönelik siber saldırılarını yoğunlaştırmaya devam etti” ifadesine yer verdi. “Çin, çeşitli hackleme teknikleri uygulayarak keşif gerçekleştirdi, siber pusu kurdu ve Tayvan hükümetini, CI’yi hedef alan hackleme operasyonları yoluyla verileri çaldı. [critical infrastructure] ve önemli özel girişimler.”

Çin, siber operasyonlarında giderek daha agresif hale geldi. Ülkedeki hükümet destekli gruplar güvenliği ihlal edilmiş telekomünikasyon ağları ABD’de, Güneydoğu Asya ve Afrika’dan çalınan bilgilerve Hindistan’daki hedeflenen kişiler SMS kimlik avı saldırılarıyla. Özellikle Çin merkezli gruplar şu alanlara yayıldı: çeşitli farklı alanlarsiber casusluğun ötesine geçiyor.

Siber güvenlik firması Trend Micro’nun tehdit istihbaratından sorumlu başkan yardımcısı Jon Clay, bugüne kadar çok az sayıda karşı önlemin Çin’i siber uzayda dizginlemede etkili olduğunu söylüyor.

“Ulus devletler Çin’in saldırganlığına karşı harekete geçene kadar saldırıların hızında bir azalma göreceğinizi sanmıyorum” diyor ve şirketlerin genel olarak ulus devletler ve Çin tarafından hedef alınmayı beklemeleri gerektiğini ekliyor özellikle. “Bu, 2025’te bu ulus devletlerin saldırılarına karşı kendimi geçmişte olduğundan daha iyi nasıl savunacağımı düşünmeye başlamaları gereken bir uyandırma çağrısı.”

Başarılı Saldırılar Artıyor

Genel olarak, Tayvan hükümeti ve özel sektör kuruluşları 2024’te en az 906 başarılı saldırıya maruz kaldı; bu, 2023’e kıyasla %20 artış gösterdi; saldırıların %80’inden fazlasının hedefi hükümet sistemleriydi ve bunu telekomünikasyon firmalarına yönelik saldırılar izledi. NSB’nin raporuna göre.

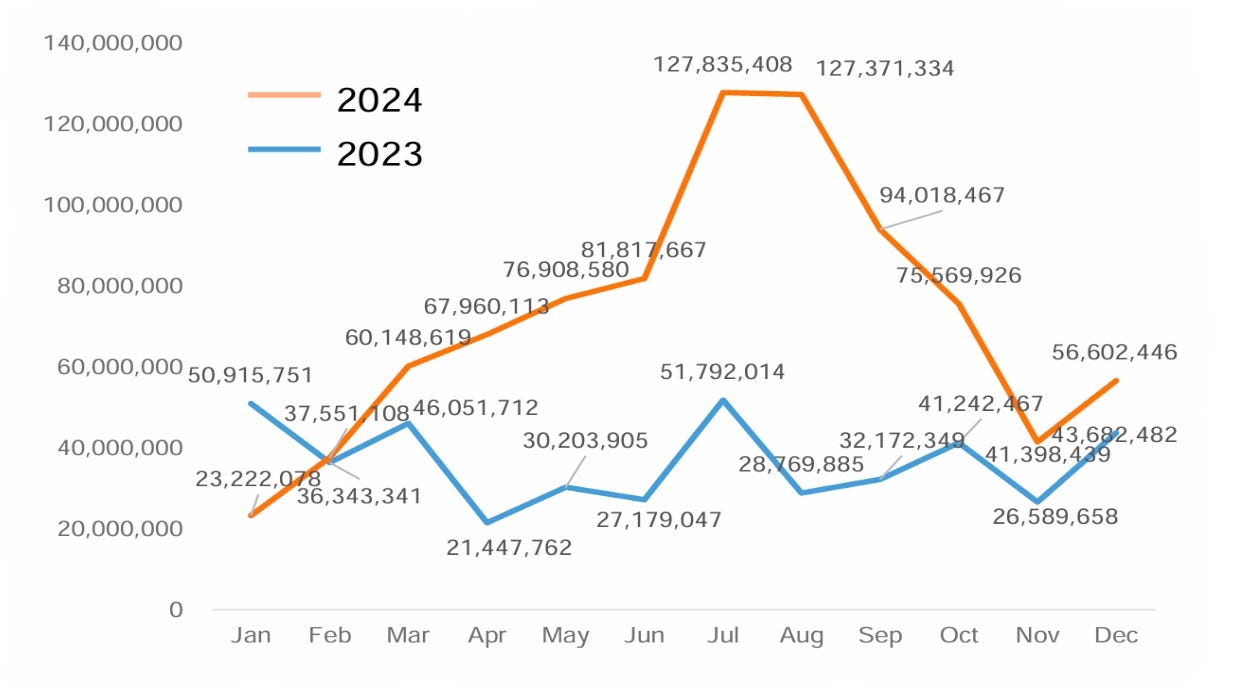

2024’te Tayvan, yaz aylarında artışla birlikte Çin’den önceki yıla göre iki kat daha fazla saldırı gördü. Kaynak: Tayvan NSB

Siber risk yönetimi firması Armis’in tehdit istihbaratı başkanı Michael Freeman, telekomünikasyon endüstrisine odaklanmanın şaşırtıcı olmadığını söylüyor. Çeşitli ülkelerin telekomünikasyon sağlayıcıları — ABD’de en az dokuz firma dahil – Çinli gruplar tarafından hedef alındı.

“Telekom endüstrisi şu anda çoğu bölgede Çin tarafından darbe alıyor, çünkü eğer bilgi akışını kontrol edebiliyorsanız, birçok faktörü de kontrol etmiş olursunuz” diyor. “Bu bilgiyi politikacılar hakkında casusluk yapmak ve şantaj amacıyla kullanılabilecek bir şeyler bulmak için kullanabilirler; bu, birçok farklı şekilde verilmeye devam eden bir hediyedir.”

ABD’de Çin’e dair işaretler var federal telefon dinleme sistemine bir miktar erişim elde ettiFreeman, bunun Çin hükümetine casusluk yaptığından şüphelenilen kişiler hakkında bilgi verebileceğini söylüyor. Tayvan’da casusluk nedeniyle 2023’te 48 kişi bulunurken, 2024’te bu sayı 64’e yükseldi. NSB’den ikinci rapor.

Genel olarak Asya-Pasifik bölgesinde siber suçlular ve her türden casusluk grubuyla tehdit faaliyetleri arttı bölgedeki şirketleri ve ulusal hükümetleri hedef alıyor. Çin’deki siber suç örgütleri, vatandaşlarının saldırıya uğradığı komşu ülkeler için sorun haline geldi. hapsedildi ve internette “domuz kasaplığı” dolandırıcılığı yapmak zorunda bırakıldı.

İş Dünyası (ve Politika) Her Zamanki Gibi

Göreve gelen Trump yönetiminin Çin’den gelen mallara önemli gümrük vergileri koyma sözü vermesiyle birlikte, Asya-Pasifik’teki jeopolitik stres seviyesi muhtemelen artacak ve diplomatik gerilimlerin olduğu dönemlerde siber saldırılar genellikle artacaktır. Buna ek olarak, Trend Micro’dan Clay, Çin’in, araştırmacıların önemli güvenlik açıkları hakkındaki bilgileri Çin hükümetine açıklamasını gerektiren politikasının, muhtemelen devlet destekli bilgisayar korsanlığı grupları tarafından kullanılabilecek bir yığın sorun yarattığını söylüyor.

“Aslında her şey siyasi avantaj, askeri avantaj ve ekonomik avantaj için hassas bilgilerin elde edilmesiyle ilgili” diyor.

Armis’ten Freeman, bölgede iş yapan şirketlerin siber güvenliği artırmak, karmaşık saldırıları tespit etmek ve saldırganları yavaşlatmanın yollarını bulmak için adımlar atması gerektiğini söylüyor. Yararlı savunmalar olarak, kötü niyetli etkinliklerin dedektörleri olarak hareket eden sahte varlıklarla bir ağ oluşturan aldatıcı tekniklere dikkat çekiyor. Aldatıcı teknoloji yalnızca olası saldırıları tespit etmekle kalmıyor, aynı zamanda saldırganlar saldırının orada olduğunu anlasa bile onları yavaşlatabiliyor.

“Düşman bir tür aldatmaca kullandığınızı öğrendiğinde, ortamınızda ilerleyiş şekli konusunda çok daha dikkatli olur” diyor. “Bunun boyutunu bilmiyorlar. Ne tür bir teknoloji kullandığınızı bilmiyorlar. Bu onları daha büyük bir dezavantaja sokuyor.”

Asya-Pasifik bölgesinde siber saldırıların sıklığı artmaya devam ederken, saldırganların maliyetlerini artırmanın ve yavaşlatmanın bir kazanç olarak görülmesi gerektiğini söylüyor.