Siber Savaş / Ulus-Devlet Saldırıları, Dolandırıcılık Yönetimi ve Siber Suçlar

Muhtemelen Casusluk Kampanyası Kalıcılığa ve Kimlik Bilgilerinin Boşaltılmasına Odaklanıyor

Prajeet Nair (@prajeetspeaks) •

25 Ağustos 2023

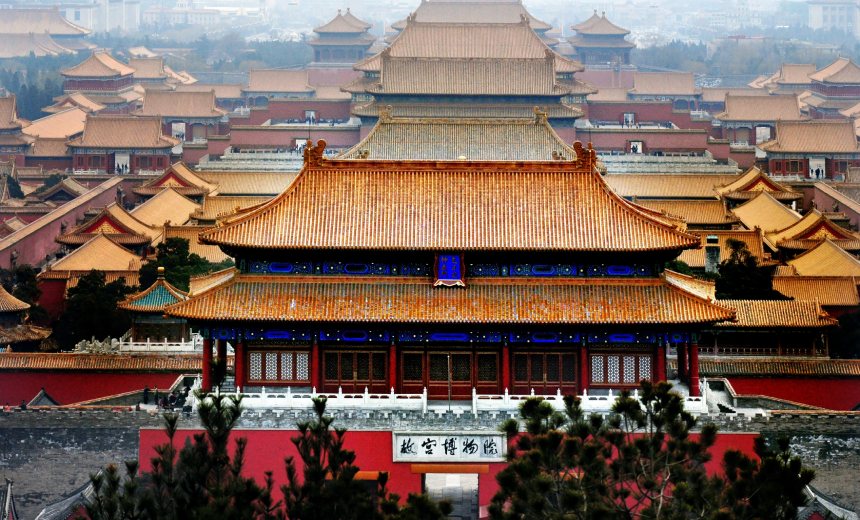

Çinli devlet korsanları, kötü amaçlı amaçlar için Windows yardımcı programlarına dayanan, tespit edilmesi zor bir kampanyayla muhtemelen casusluk amacıyla Tayvanlı kuruluşları hedef alıyor.

Ayrıca bakınız: Savaş Sisi | Ukrayna Çatışması Siber Tehdit Ortamını Nasıl Dönüştürdü?

Microsoft, perşembe günkü bir blog yazısında tehdit aktörü Flax Typhoon’u adlandırdı ve bilgisayar korsanlarının kalıcılık, yatay hareket ve kimlik bilgileri erişimine odaklandığını söyledi.

CrowdStrike tarafından Ethereal Panda olarak tanımlanan bilgisayar korsanlığı grubuyla örtüşen Flax Typhoon, en az 2021’den beri aktif. Microsoft, Güneydoğu Asya, Kuzey Amerika ve Afrika’daki Flax Typhoon kurbanlarını gözlemledi. Kurbanlar arasında Tayvan’daki devlet kurumları ve eğitim, kritik üretim ve bilgi teknolojisi kuruluşları da var.

Çin, Tayvan’ın kendi topraklarının bir parçası olduğunu iddia ediyor ve birleşmeyi sağlamak için güç kullanmayı göz ardı etmiyor. Tayvan Boğazı’ndaki gerilim, son yıllarda Çin’in Tayvan’a yönelik askeri ve diplomatik baskısını artırmasıyla daha da arttı. Microsoft, 2022’de Çin hükümetini gelecekte devlet destekli bilgisayar korsanlığı için silah haline getirebilecekleri sıfır gün stoklamakla suçladı. Siber güvenlik analistleri, Tayvan hedeflerine yönelik hackleme girişimlerinde bir artış olduğunu ancak bunların hepsinin Pekin’den gelmediğini söylüyor (bkz.: Çin Saldırganlığının Ortasında Tayvan’a Yönelik Siber Saldırılar Arttı).

Flax Typhoon geçerli hesaplara ve “toprakla geçinen” ikili dosyalara dayanır. Halka açık sunuculardaki bilinen güvenlik açıklarından yararlanarak ilk erişimi sağlar. Microsoft, “Hedeflenen hizmetler değişiklik gösteriyor ancak VPN, web, Java ve SQL uygulamalarını içeriyor” dedi. Grubun ilk yükü, Çinli siber suçlular arasında popüler bir web kabuğu olan China Chopper’ı da içeren bir web kabuğudur. Ayrıca Juicy Potato ve Bad Potato gibi ayrıcalık yükseltme araçlarını da kullanır.

Flax Typhoon operatörleri bir ağa girdikten sonra, uzak masaüstü protokolü üzerinden kalıcı erişim oluşturmak ve güvenliği ihlal edilmiş sistemlerden kimlik bilgilerini toplamak için kötü aktörlerin kontrol ettiği ağ altyapısına bir VPN bağlantısı kurmak için komut satırı araçlarını kullanır.

Tehdit aktörü, Yerel Güvenlik Yetkilisi Alt Sistem Hizmeti işlem belleği ve Güvenlik Hesabı Yöneticisi kayıt defteri kovanı da dahil olmak üzere, Windows işletim sisteminin karma parolaları yerel olarak depoladığı yerleri arar. Flax Typhoon, uygunsuz şekilde korunan kimlik bilgilerini otomatik olarak atabilen, halka açık bir kötü amaçlı yazılım olan Mimikatz’ı sık sık dağıtıyor. Araştırmacılar, şifre karmalarının çevrimdışı olarak kırılabileceğini veya ele geçirilen ağdaki diğer kaynaklara erişmek için karma geçiş saldırılarında kullanılabileceğini söyledi.