Google, Chrome için yedi güvenlik düzeltmesi içeren bir güncelleme yayınladı. Windows ve Mac için Chrome'un 123.0.6312.86/.87 sürümü ve Linux için 123.0.6312.86 sürümü önümüzdeki günlerde/haftalarda kullanıma sunulacak.

Chrome'u güncellemenin en kolay yolu, otomatik olarak güncellenmesine izin vermektir; bu, temelde aşağıda özetlenen yöntemin aynısını kullanır ancak sizin ilgilenmenizi gerektirmez. Ancak tarayıcıyı hiç kapatmazsanız veya bir şeyler ters giderse (örneğin, bir uzantının tarayıcınızı güncellemenizi engellemesi gibi) geride kalabilirsiniz.

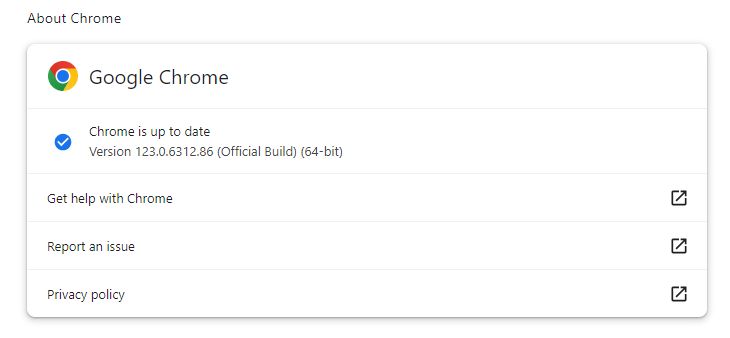

Bu yüzden ara sıra kontrol etmekten zarar gelmez. Bu yamadaki güvenlik açığının ciddiyeti göz önüne alındığında şimdi iyi bir zaman olabilir. Tercih ettiğim yöntem Chrome'un sayfayı açmasıdır chrome://settings/help tıklayarak da bulabilirsiniz Ayarlar > Chrome Hakkında.

Bir güncelleme mevcutsa Chrome sizi bilgilendirecek ve indirmeye başlayacaktır. Daha sonra güncellemenin tamamlanması ve bu güvenlik açıklarından korunmanız için tek yapmanız gereken tarayıcıyı yeniden başlatmaktır.

Güncelleme sonrasında sürüm 123.0.6312.86 veya üzeri olmalıdır.

Teknik detaylar

Google, bariz sebeplerden dolayı hiçbir zaman güvenlik açıkları hakkında çok fazla bilgi vermez. Hata ayrıntılarına ve bağlantılara erişim, kullanıcıların çoğunluğu bir düzeltmeyle güncellenene kadar sınırlı tutulabilir.

Siber suçluların ilgisini çekebilecek gibi görünen kritik bir güvenlik açığı var.

CVE-2024-2883: 123.0.6312.86 öncesinde Google Chrome'daki Angle'da serbest kullanımdan sonra (UAF) güvenlik açığı, uzak bir saldırganın hazırlanmış bir HTML sayfası aracılığıyla yığın bozulmasından yararlanmasına olanak tanıyabilir.

Angle, WebGL (Web Grafik Kütüphanesi'nin kısaltması) içeriğiyle ilgilenen bir tarayıcı bileşenidir. WebGL, herhangi bir uyumlu web tarayıcısında eklenti kullanmadan etkileşimli 2D ve 3D grafikler oluşturmaya yönelik bir JavaScript API'sidir.

UAF, bir programın çalışması sırasında dinamik belleğin yanlış kullanılması sonucu ortaya çıkan bir tür güvenlik açığıdır. Bellek konumunu serbest bıraktıktan sonra program bu belleğin işaretçisini temizlemezse, saldırgan programı değiştirmek için hatayı kullanabilir. Boşaltıldıktan sonra belleğe başvurulması programın çökmesine, beklenmeyen değerlerin kullanılmasına veya kod yürütülmesine neden olabilir. Bu durumda güvenlik açığından yararlanıldığında yığın bozulmasına yol açabilmektedir.

Bir program, programa ayrılan belleğin dışındaki bir bellek konumunun içeriğini değiştirdiğinde yığın bozulması oluşur. Sonuç nispeten iyi huylu olabilir ve bellek sızıntısına neden olabilir veya ölümcül olabilir ve genellikle programda bozulmaya neden olan bir bellek hatasına neden olabilir.

Chromium güvenlik açıkları, “bir saldırganın temel platformdaki isteğe bağlı kaynakları (dosya sistemi, kayıt defteri, ağ vb. dahil ancak bunlarla sınırlı olmamak üzere) kullanıcının tüm ayrıcalıklarıyla okumasına veya yazmasına izin veriyorsa” kritik olarak kabul edilir.

Özetlemek gerekirse, bu durumda bir saldırgan, güvenlik açığından yararlanan ve potansiyel olarak sistemin güvenliğinin ihlal edilmesine yol açan, bir web sitesi olarak çevrimiçi hale getirilebilecek özel hazırlanmış bir HTML sayfası oluşturabilir.

Önerim: Güncellemeyi beklemeyin, hemen alın.

Yalnızca güvenlik açıklarını rapor etmiyoruz; bunları belirliyor ve eyleme öncelik veriyoruz.

Siber güvenlik riskleri asla bir manşetin ötesine yayılmamalıdır. ThreatDown Güvenlik Açığı ve Yama Yönetimi'ni kullanarak güvenlik açıklarını yedekte tutun.