Google, yıllarca, daha önce ziyaret edilen bağlantılar aracılığıyla kullanıcıların tarama geçmişini belirlemesini sağlayan uzun süredir devam eden bir gizlilik sorununu çözüyor.

Sorun, sitelerin ‘: ziyaret edilen’ stil bağlantılarına izin vermekten kaynaklanır, yani bir kullanıcı daha önce tıklamış olsaydı, varsayılan mavi yerine başka bir renk olarak göstermek anlamına gelir.

Sistem, bağlantıyı tıkladıklarında hangi sitede olduklarına bakılmaksızın bu renk değişikliğini görüntüler ve diğer sitelerin kullanıcının tarama geçmişini sızdıran yaratıcı komut dosyalarını kullanmasına izin verir.

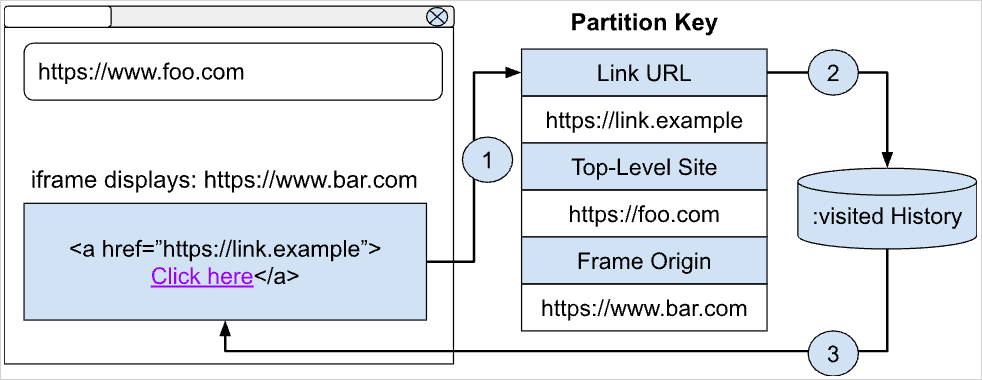

Kaynak: Google

Sorun sadece kullanıcılar için teorik bir gizlilik endişesi değil, aynı zamanda izleme, profil oluşturma ve kimlik avı sağlayan bir dizi gerçek güvenlik yükümlülüğü de sunuyor.

Araştırmacılar, geçmişte zamanlama, piksel, kullanıcı etkileşimi ve süreç seviyesi saldırıları dahil olmak üzere bu gizlilik boşluğuna bağlı birden fazla saldırı sınıfı gösterdiler.

Google Chrome’un yaklaşan sürümü olan sürüm 136 sürümü, sonunda “ziyaret edilen” bağlantıların üçlü bir bölümlemesini uygulayarak 20 yıllık sorunu ele alacak.

Bağlantı ziyaretlerini küresel olarak depolamak yerine, Chrome şimdi her ziyaret edilen bağlantıyı üç anahtar kullanarak bölümler, yani bağlantı URL’si (bağlantı hedefi), üst düzey site (adres çubuğu alanı) ve çerçeve orijin (bağlantının oluşturulduğu çerçevenin kökeni).

Bu, bir bağlantının yalnızca şu şekilde görünmesini sağlar: aynı sitede ve kullanıcının daha önce tıkladığı aynı çerçevede ziyaret edilir ve saha arası geçmiş sızıntılarını ortadan kaldırır.

Kaynak: Google

Kullanılabilirliği korumak için Google, bir “kendi bağlantıları” istisnası ekledi, böylece kullanıcı farklı bir siteden tıklamış olsa bile bir sitenin ziyaret edilen bağlantıları yine de bu sitede ziyaret edildiği gibi işaretlenecektir.

Bir web sitesi kullanıcının hangi sayfaları ziyaret ettiğini zaten biliyor, bu nedenle bu istisna istenmeyen bir geçmiş sızıntısı getirmiyor.

Google,: Ziyaret edilen seçicinin değerli UX ipuçlarını ortadan kaldıracağını söylüyor, bu yüzden teklifin hedeflerinden çıkarıldı. Reddedilen bir başka çözüm, izin tabanlı bir model kullanmaktı, çünkü bu, manipülatif web siteleri tarafından atlamak ve hatta kötüye kullanmak kolay olacaktır.

Nasıl etkinleştirilir

Yeni: Ziyaret edilen izolasyon, Chrome sürüm 132’de deneysel bir özellik olarak tanıtıldı ve Chrome 136’da (yaklaşan) varsayılan olarak açılması bekleniyor.

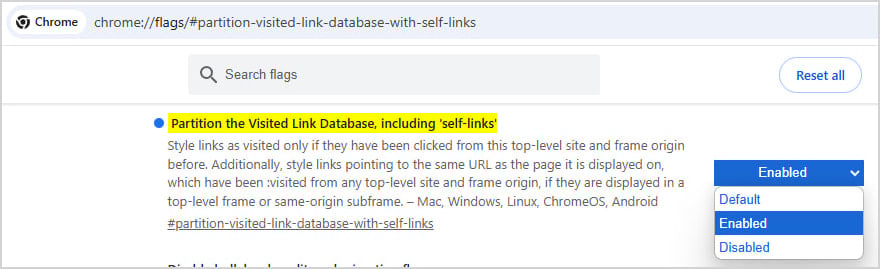

Chrome 132’den 135’e (en son), kullanıcılar girerek özelliği etkinleştirebilir Chrome: // Flags/#Partition-Visited-Link-Database-With-Ben-Links adres çubuğunda ve seçeneği ‘Etkin’ olarak ayarlayın.

Kaynak: BleepingComputer

Özellik henüz kararlı değil, bu nedenle her durumda beklendiği gibi çalışmayabilir.

Diğer büyük tarayıcılarda: Ziyaret edilen stil riski kısmen kabul edilmez.

Firefox, hangi stillerin uygulandığını sınırlar: ziyaret edilen ve JavaScript’in okumasını engeller, ancak bunları sofistike saldırı vektörlerinden izole etmek için bir bölümleme yoktur.

Safari ayrıca kısıtlamaları uygular ve akıllı izleme önleme, sızıntıları biraz hafifleten agresif gizlilik korumaları kullanır, ancak tüm saldırıları engellemek için bir bölümleme yoktur.

14 metrelik kötü niyetli eylemlerin analizine dayanarak, saldırıların% 93’ünün ve bunlara karşı nasıl savunulacağının arkasındaki en iyi 10 MITER ATT & CK tekniklerini keşfedin.